Vernetzte Automatisierungskomponenten mit Microsoft Windows Betriebssystemen sind heute weit verbreitet und wie ihre Pendants in Büronetzen durch regelmäßig neu entdeckte Sicherheitslücken und Verwundbarkeiten gefährdet. Nach seinen aktuell gültigen Support-Lifecycle-Richtlinien für Business- und Entwicklerprodukte sichert Microsoft fünf Jahre Mainstream Support und weitere fünf Jahre Extended Support zu und stellt während dieser zehn Jahre auch Security Updates für diese Produkte zur Verfügung. Mit der Lebensdauer von industriellen Maschinen und Anlagen, die nicht selten 15, 20, und mehr Jahre in Betrieb bleiben, kann diese Support-Dauer aber häufig nicht mithalten. Nach Windows 95, Windows NT 4.0, Windows 98 und Windows CE 3.0 in den Jahren 2001 bis 2007 ist es im Juli 2010 für eine Generation der Microsoft-Betriebssysteme mal wieder soweit: auch der Extended Support für Windows 2000 wird dann auslaufen. Wenn die IT-Sicherheitsrichtlinien Ihres Unternehmens es vorschreiben, oder Sie schlicht Vernunft und Sorgfalt walten und nur nach Stand der Technik sichere Systeme an Ihr Produktionsnetz lassen, bringt Sie ein solches Ereignis in Zugzwang. Was soll schon nach zehn Jahren noch passieren? Allerhand! Nichts tun, Augen zu, und einfach \’weiter so\‘ ist keine gute Alternative wie ein wenig Statistik zeigt. In 2008 gab Microsoft immer noch 36 für die Sicherheit von Windows 2000 relevante Aktualisierungen heraus, davon 19 mit der höchsten Einstufung \’Critical\‘ und 16 weitere eine Stufe tiefer als \’Important\‘ deklarierte. Im aktuellen Jahr 2009 erschienen allein bis Mitte Oktober sogar 41 weitere Security Updates für das System, darunter 27 kritische und 13 wichtige. Auch fand von Januar bis Oktober 2009 jeden Monat mindestens eine weitere Schadsoftware Berücksichtigung im Windows-Tool zum Entfernen besonders schädlicher Software. Dazu gehörte etwa der aggressive Win32/Conficker Wurm, der auch etliche industrielle Netze befallen hat, sich durch Nachladen von Code aus dem Netz selbst wandeln kann und diverse Windows-Sicherheitsdienste blockiert, um seine eigene Entfernung möglichst zu verhindern. Weitere Beispiele waren der vielseitig gefährliche Trojaner Win32/Waledac und der Downloader Win32/Bredolab, der gleich eine ganze Menge übler Malware und Spyware von überwiegend in Russland und China befindlichen Servern hinter sich einschleppt. Was also tun? Teure Upgrades Ein naheliegender Lösungsansatz ist das Upgrade auf ein neueres Betriebssystem, für das wieder einige weitere Jahre Support zur Verfügung steht. Doch ein solches Vorhaben zieht schnell eine ganze Kette an Konsequenzen und Kosten nach sich. So müssen nicht nur neue Lizenzen beschafft und neue Systeme installiert, sondern meist auch noch deren gewachsener Hunger nach Ressourcen gestillt werden, was Aufrüstung oder komplette Neubeschaffung von Hardware zur Folge haben kann. Dann geht die Arbeit aber erst richtig los, denn die eigentlichen Nutzapplikationen müssen für die neue Plattform, auf der sie nur in glücklichen Fällen \’einfach so\‘ klaglos weiter laufen werden, neu beschafft oder portiert werden. Handelt es sich gar um zertifizierte Systeme, sind nach dem Upgrade die im Branchenkontext relevanten Zulassungsverfahren erneut zu durchlaufen. Diese Kostenlawine mag wegen eventueller, noch dazu schwer kalkulierbarer Sicherheitsrisiken kaum jemand lostreten. Das muss doch auch anders und günstiger gehen. Geht es auch. Schutz durch Nachrüstung von Security Appliances Praktisch allen hier betrachteten Sicherheitsrisiken ist gemeinsam, dass sie auf Schwachstellen und Verwundbarkeiten von Protokollen oder Diensten basieren, die durch Angreifer und insbesondere Schadsoftware von bereits infizierten Systemen aus über ein IP-basiertes Netzwerk ausgenutzt werden können, um Schäden anzurichten und sich weiter zu verbreiten. Wenn man mangels weiterer Security Updates schon nichts mehr gegen neu entdeckte Krankheiten tun kann, bleibt einem also immer noch die Alternative, die Ansteckungsgefahr für das alte System stark zu reduzieren, indem man seine Kommunikation auf die Partner, Protokolle, Ports und Verbindungsrichtungen beschränkt, die für das Funktionieren der Gesamtanlage erforderlich sind. Nicht vom System selbst initiierte sondern von außen dort eingehende Verbindungen können dabei größtenteils unterbunden werden. Aber auch von innen nach außen muss längst nicht alles erlaubt bleiben, z.B. der Zugriff auf beliebige File Shares und Server im Firmennetz, geschweige denn ins Internet. Die Kontrolle und Filterung der in Ethernet- und IP-basierten Netzwerken zunächst einmal unbeschränkten Kommunikation ist Aufgabe von Firewalls. Eben solche lassen sich in Form industrieller Network Security Appliances kostengünstig und dezentral genau dort nachrüsten, wo sie aus den hier diskutierten Gründen benötigt werden. So steht etwa mit der mGuard Technologie von Innominate gleich eine ganze Familie solcher Geräte in verschiedenen Bauformen zur Verfügung, die sich im Schaltschrank auf Hutschiene, in 19\“-Schränken, extern an PCs mit Stromversorgung über USB, oder als PCI-Karte gleich im PC-Gehäuse verbauen lassen. Der besondere Clou: durch ihren patentierten Stealth Mode lassen sich die Geräte völlig transparent in ein bestehendes Netzwerk nachrüsten. Sie übernehmen dabei automatisch die MAC- und IP-Adressen ihres jeweiligen Schützlings, so dass weder zusätzliche Adressen für das Management der Geräte selbst vergeben noch sonst irgendwelche Änderungen an der Netzwerkkonfiguration vorgenommen werden müssen. Trotz dieses adresstechnisch transparenten Betriebs überwachen und filtern sie als Stateful Packet Inspection Firewall anhand eines konfigurierbaren Regelwerks den Netzwerkverkehr von und zu den so geschützten Systemen, und dies dank bidirektionalem \’Wire Speed\‘ ohne zum Flaschenhals für ein 100MBit/s Ethernet-Netzwerk zu werden. Die mGuard Security Appliances können durch eine flexible Flash- und Rollout-Prozedur effizient ausgerollt und sowohl einzeln über ein Web Interface als auch gemeinsam zentral über den Innominate Device Manager verwaltet werden. Namhafte Kunden, etwa aus der Automobilindustrie, haben mit diesem Schutzkonzept bereits seit Jahren gute Erfahrungen gemacht und viele der noch älteren produktionsnah eingesetzten Windows 95, Windows 98 und Windows NT Systeme geschützt und sicher in Betrieb gehalten. Auch den vielen Embedded PCs, die aufgrund von Zertifizierungen, Garantieansprüchen oder Sorge vor Update-bedingten Störungen von vornherein und nicht erst nach Ende ihres Extended Supports als nicht patchbar eingestuft werden, kann nach dem gleichen Prinzip zu mehr Sicherheit verholfen werden. Bei Bedarf kann die Sicherheit mit weiteren auf den Geräten vorhandenen Mechanismen noch erhöht werden: etwa durch eine User Firewall zur gezielten Berechtigung einzelner Benutzer, durch VPN-Technologie zur Authentisierung und Verschlüsselung, oder durch das neuartige mGuard CIFS Integrity Monitoring zur Überwachung von Windows-Dateisystemen auf unerwartete Veränderungen (CIFS = Common Internet File System bezeichnet das von Windows genutzte File Sharing Verfahren inklusive des Server Message Blocks Protokolls SMB), welches eine industrietaugliche Alternative zu herkömmlicher Antivirus-Software darstellt. Fazit Eine größere Zahl von Windows 2000 Systemen über den Juni 2010 hinaus sicher in Betrieb zu halten, bleibt unabhängig von der Methode ein Projektvorhaben mit angemessenem Zeitbedarf für Analyse von Alternativen, Entscheidung, Vorbereitung und Durchführung. Es ist daher Zeit zum Handeln. Und falls Sie es gleich vormerken wollen: der Extended Support für Windows XP läuft übrigens noch bis April 2014.

Windows 2000 in der Automation – Zeit zum Handeln

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

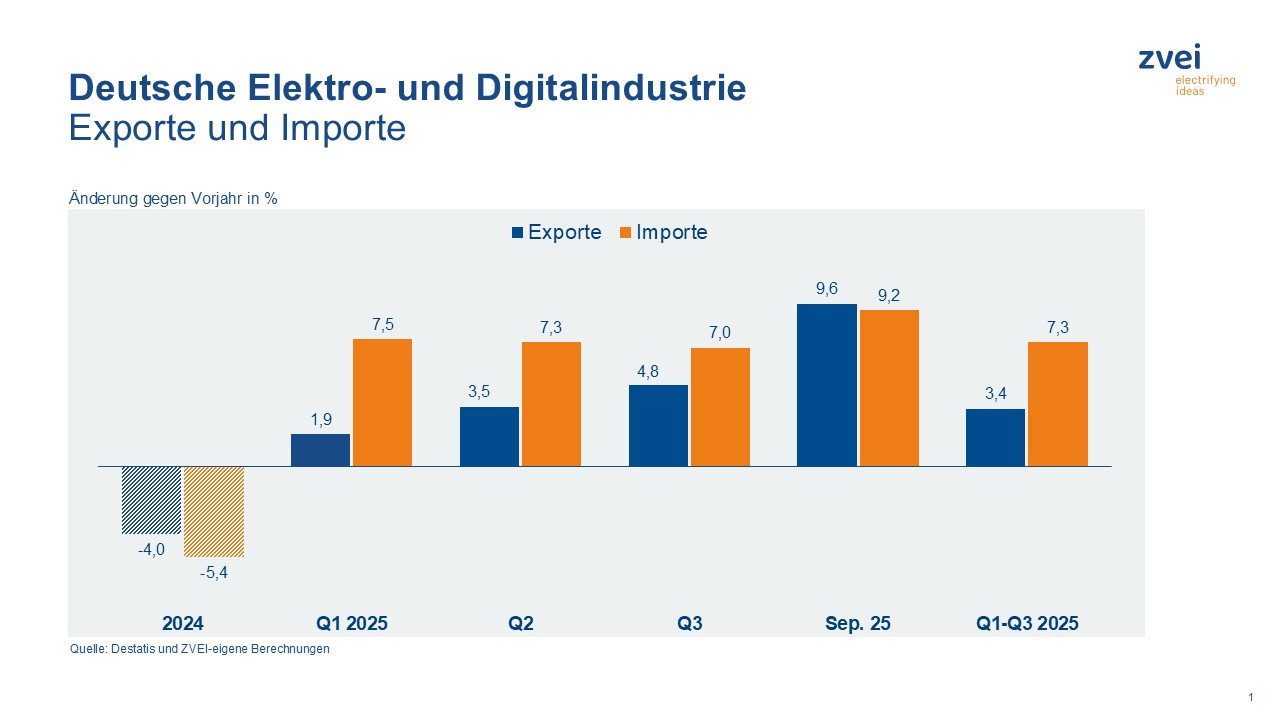

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

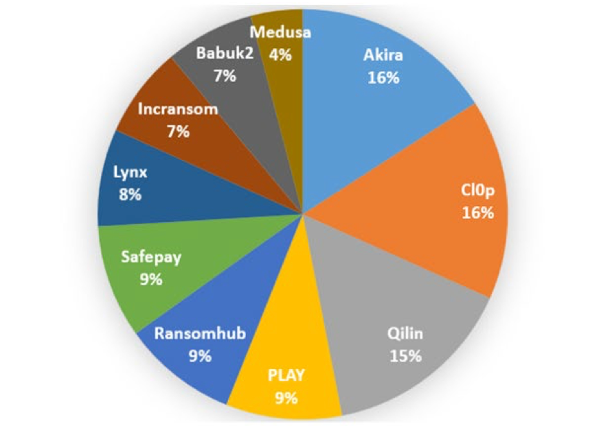

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

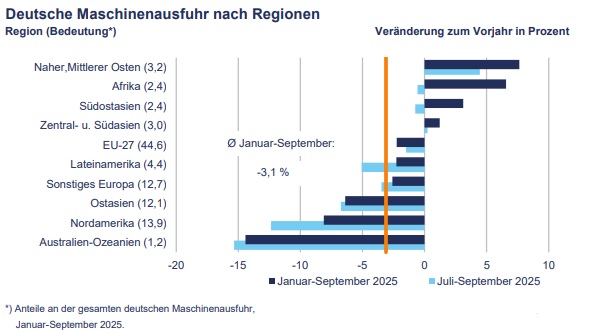

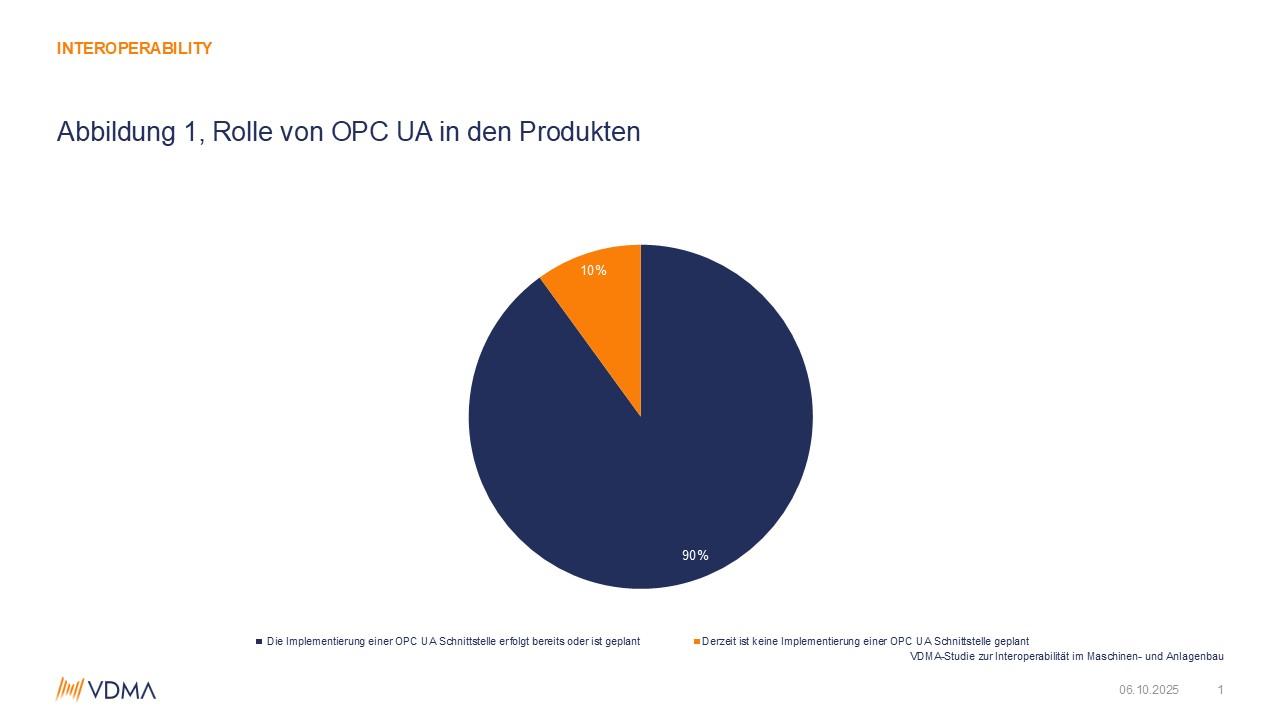

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

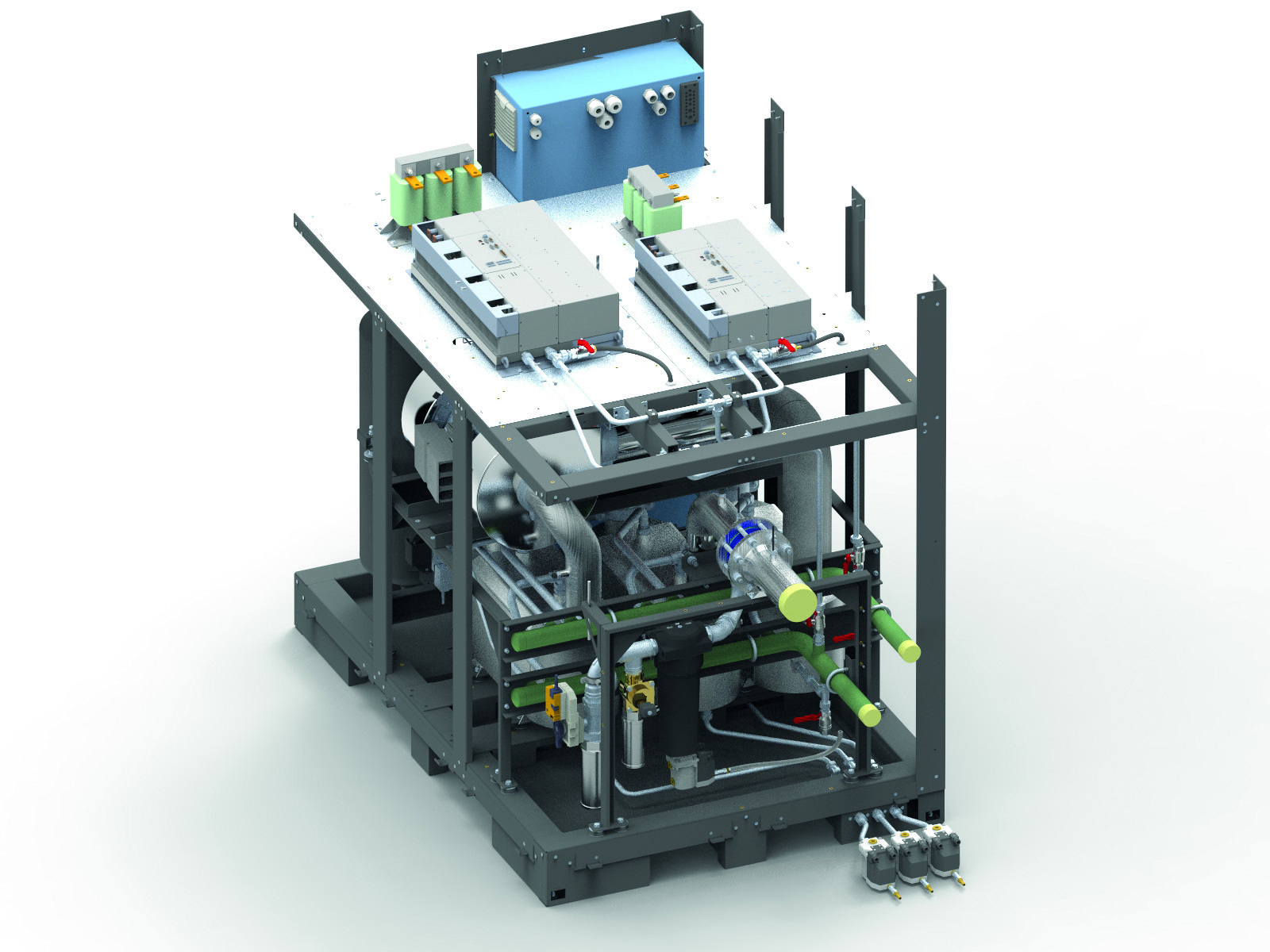

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste