Es wird immer wichtiger, die IT-Sicherheit von Steuerungen, Netzwerken und Leitsystemen zu beachten und entsprechend Vorkehrungen zu treffen. Deshalb haben sich die Aufgabengebiete des in der Konzernzentrale positionierten Cyber Emergency Readiness Teams (CERT) von Siemens auch verändert. Ging es anfangs eher um das Thema Industriespionage, rund um die elektronische Datenverarbeitung der Firma, sind heute auch Abwehrstrategien hinzugekommen, um die Sicherheit industrieller Produktionsprozesse zu gewährleisten und die eigenen Produkte sicherer zu machen. Der Grund: Zunehmend basieren Maschinen- und Anlagensteuerungen auf allgemein verfügbaren PC- und Ethernet-Technologien. Sogar industrielle Schalt- und Steuergeräte besitzen nicht selten Controller mit einer Ethernetverbindung. Für Hersteller von industriellen Steuerungssystemen gilt deshalb, Auswirkungen schädlicher Programme möglichst auszuschließen. So ist mittlerweile \’Industrial Security\‘ in die einzelnen Geschäftseinheiten bei Siemens eingezogen. Unterschiedliche Arten von Angreifern: \’Hut-Träger\‘ Durch die Verbindung von Ethernettechnologie und Engineering-Systemen wie Step7 oder WinCC braucht es sehr viel Fachwissen in beiden, um bestimmte Attacken von außen in Industrieanlagen ausführen zu können. Einen zusätzlichen Schutz bieten sogenannte Whitelisting-Programme, die wie Türsteher aufpassen, welche Prozesse auf PC-basierten Systemen laufen dürfen. Allerdings geht es Hackern primär nicht um Prozessmanipulation, sondern um Systeminfiltration. In der Welt der Sicherheitstechnik werden die Angreifer in bestimmte Gruppen eingeteilt. Dabei sollen die im Hacker-Jargon bezeichneten \’Black Hats\‘ (Schwarze Hüte), die gefährlichste aller Gruppen sein. Sie spüren kritische Schwachstellen in Netzwerken oder Industrieanlagen auf und beginnen sofort mit ihrem Hackerangriff. Dies kann unter Zuhilfenahme von Zero Day Exploits geschehen. Das sind Programme, die Schwachstellen für Manipulationen ausnutzen. Oft kennt der Hersteller diese Schwachstellen selbst noch gar nicht. Sie werden ihm erst durch den Einsatz von Exploits aufgezeigt. Die \’Grey Hats\‘ (Graue Hüte) sollen nach der Klassifizierung dagegen vergleichsweise kulant sein und eine lokalisierte Schwachstelle an den Hersteller melden. Betroffene Unternehmen haben dann entsprechend Zeit, diese Sicherheitslücke zu schließen. Allerdings lassen sie sich nicht beliebig lange vertrösten, bevor sie dann den nächsten Schritt, typischerweise in Form einer Veröffentlichung der Schwachstellen, unternehmen. Die dritte Gruppe, die \’White Hats\‘, will angeblich die IT-Welt ein Stückchen besser machen und zeigt sich sehr kooperativ. Sie arbeitet mit den Unternehmen zusammen, um Software- und Hardwareschwachstellen schnell und sicher zu beheben. Nun liegt der Schluss nahe, dass jedes Auffinden von Schwachstellen durch \’Hut-Träger\‘ einem Hersteller von Automatisierungskomponenten und -lösungen Probleme bereitet. Doch ganz im Gegenteil: Hersteller lernen daraus und sind dankbar! Denn so lassen sich Produkte noch sicherer machen. Die Systemsicherheit muss erweitert werden Auch die Hersteller sowie die Betreiber von Maschinen und Anlagen sind beim Thema Security gefragt. Z.B. sollten Passwörter im Auslieferungszustand nicht in der gesamten Anlage genutzt werden. Auch empfiehlt es sich, z.B. Produktionsmitarbeiter ohne spezielle Programmierkenntnisse nicht die Möglichkeit zu geben, die CPU über das HMI (Human Machine Interface) beeinflussen zu können. Deshalb ist es besonders wichtig, ein entsprechendes Rollenmanagement zu implementieren, das genau regelt, wer was verändern darf. Dabei sollte immer erfasst werden, wer was zu welcher Zeit geändert hat, um Abläufe bei Bedarf rückverfolgen zu können. Auch so lässt sich die Sicherheit in Maschinen und Anlagen erhöhen. Ratsam ist auch die Verwendung moderner Firewall-Systeme. Zusätzlich hat sich die Statefull Inspection (zustandsorientierte Paketprüfung) in der Internet-Welt bereits bewährt. Einen solchen Schutz gibt es sowohl als Einzelprodukt, wie auch als integrierte Funktion auf Kommunikationsprozessoren. So besitzen z.B. die Switches der Scalance S- und M-Produktreihe eine \’Security Integrated\‘ Funktionalität. Der Switch Scalance M875, mit der Möglichkeit zum Fernzugriff über GSMR / UMTS, besitzt eine intelligente Firewall und VPN (Virtual Private Network). Auch die Kommunikationsprozessoren für die S7 Controller (CP) in Advanced-Ausführung enthalten eine integrierte Firewall und VPN-Funktionalität. Sie bieten somit die Möglichkeit, die Firewall modular direkt im Schaltschrank zu implementieren – ohne eine extra IT-Software. Die Projektierung kann direkt im Engineeringsystem vorgenommen werden. Ergänzt wird der Schutz über die Firewall durch integrierte Sicherheitsfunktionen in den Steuerungen, den HMI-Systemen sowie in den Leitsystemen wie etwa die genannten Whitelisting-Programme. Mehrstufige Schutzkonzepte sind unerlässlich

Vorsicht vor Hackern

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

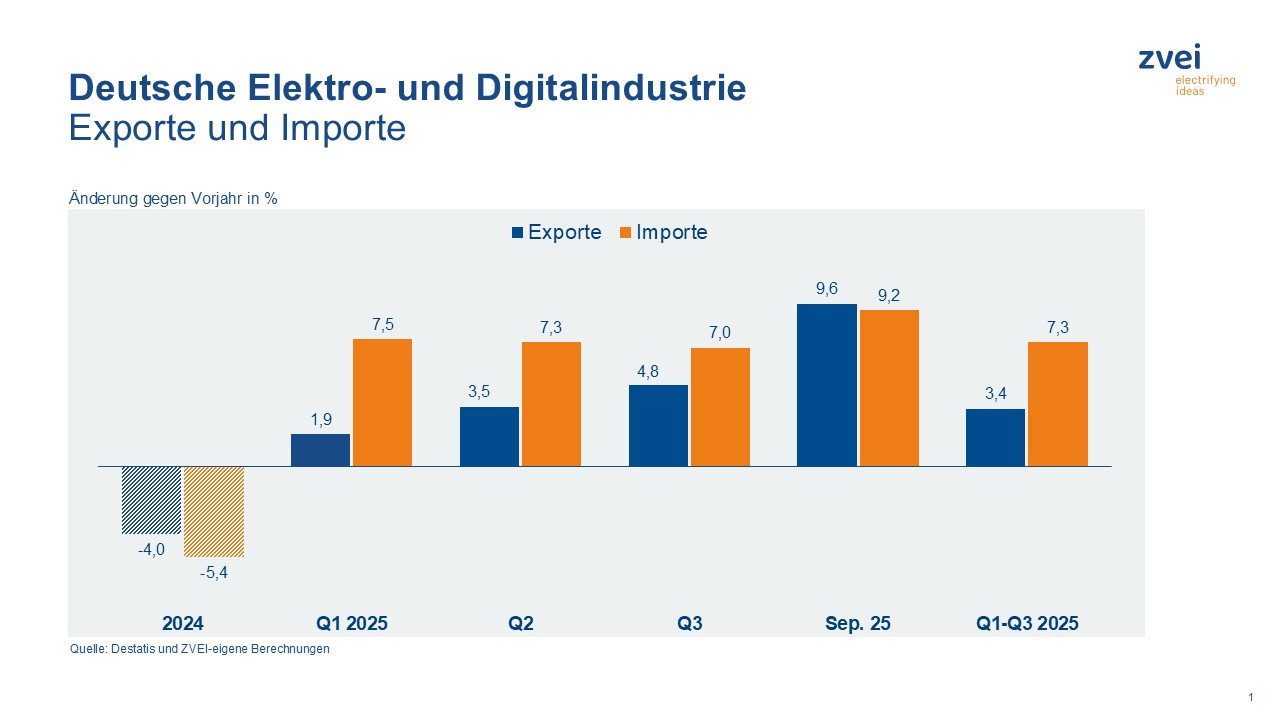

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

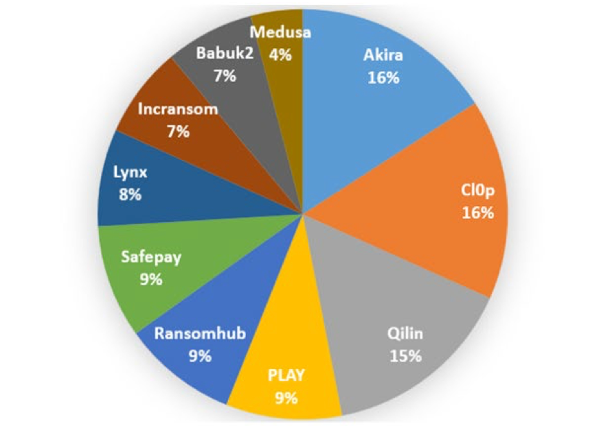

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

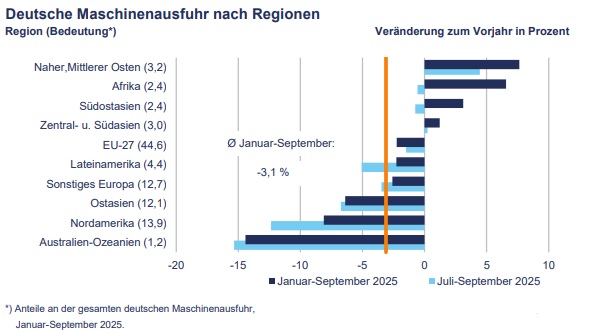

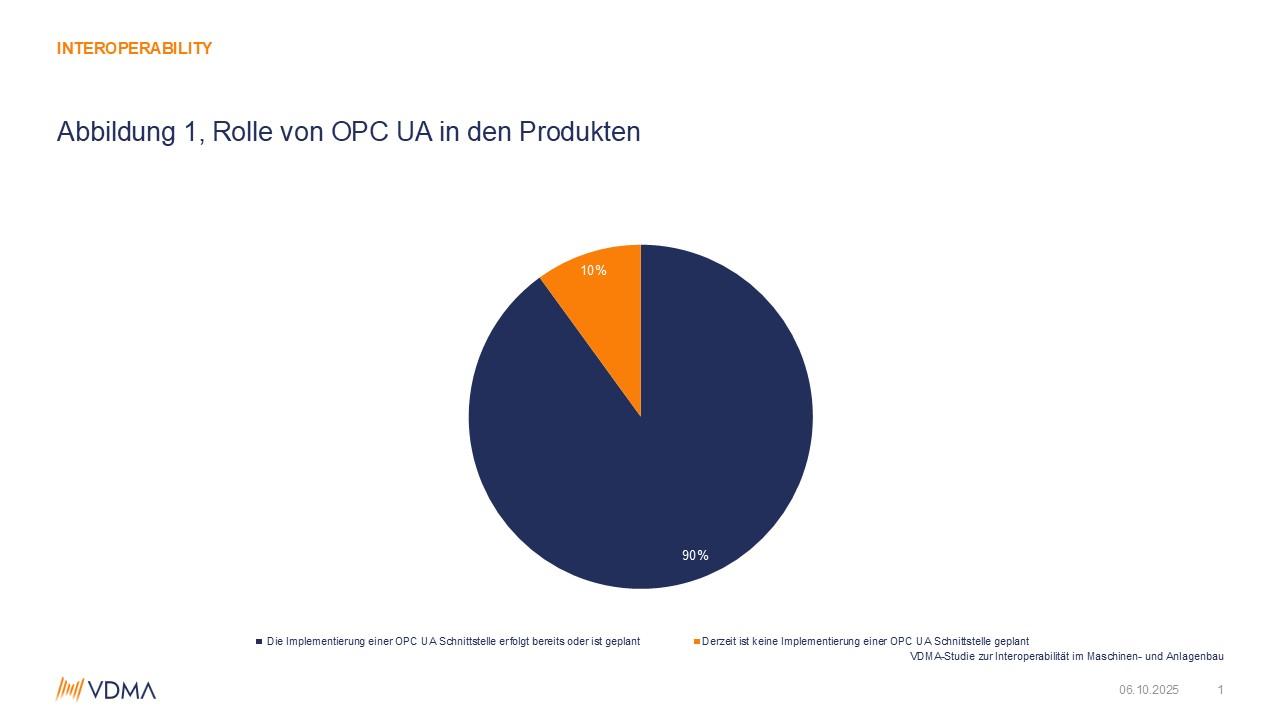

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

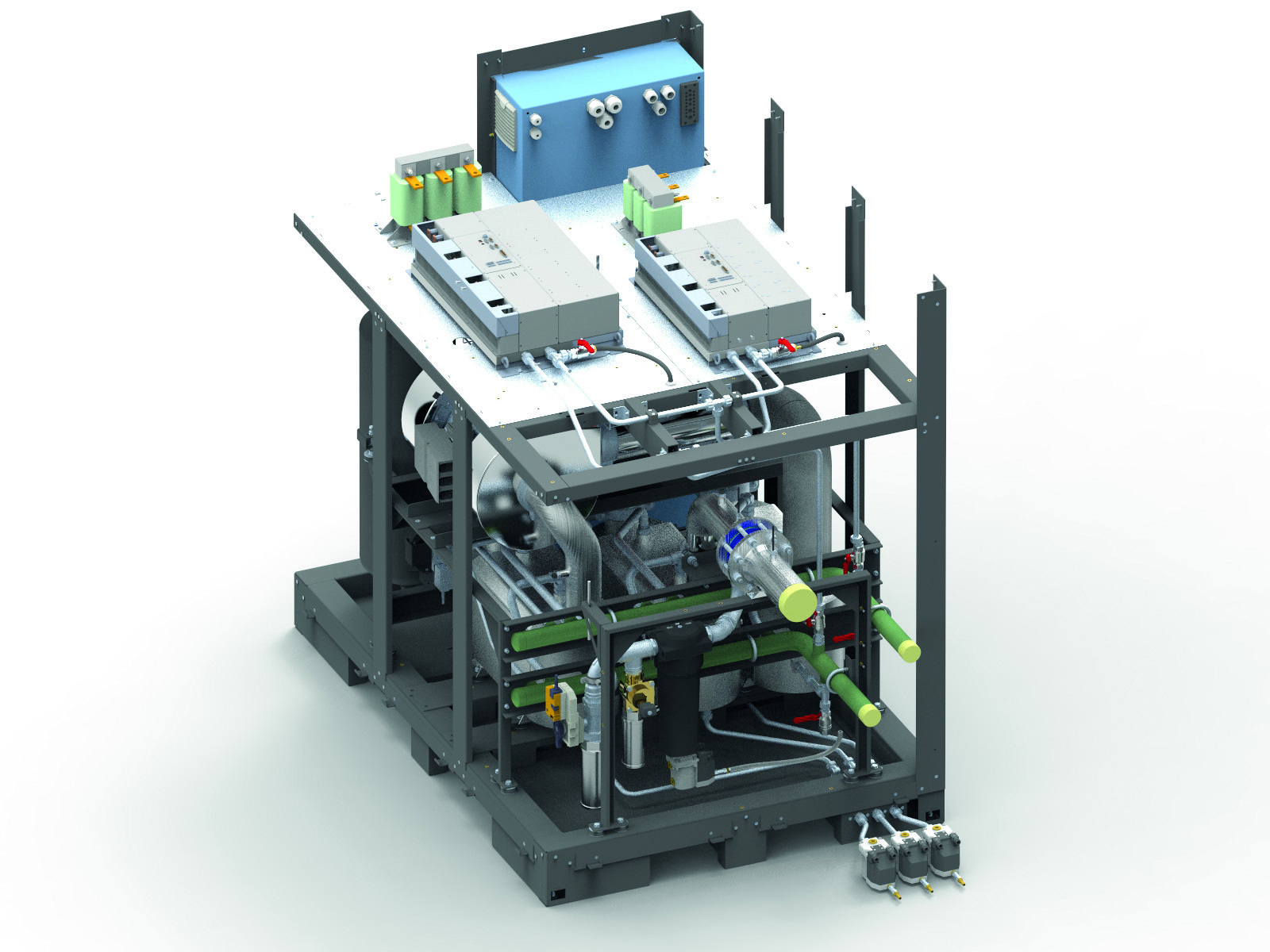

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste