Warum sind normale Busverbindungen unsicher? Was unterscheidet sichere Netzwerke von Standarddatenverbindungen? Diese beiden Fragen lassen sich nur dann beantworten, wenn man die Ursachen für fehlerhafte Übertragungen kennt und konkrete Maßnahmen vorsieht, diese zu eliminieren. Alle bei Netzwerken auftretenden bekannten Fehler lassen sich in zwei Kategorien einteilen: in systematische und stochastische Fehler. Zu den systematischen Fehlern gehören beispielsweise Fehler bei der Übertragung, die durch Interface-Einheiten oder Netzwerkkomponenten entstehen. Hier sei als Beispiel die Datenverzögerung oder der Datenverlust in einem Gateway oder einem Ethernet-Switch genannt. Stochastische (sporadische) Fehler machen sich in der Regel durch Bitfehler bemerkbar, die durch EMV-Einflüsse (Elektromagnetische Verträglichkeit) zustande kommen. Zusätzlich wird eine Eignung nach den höchsten Sicherheitsanforderungen nur dann erreicht, wenn Einzelfehler oder gar Mehrfachfehler nicht zum Versagen der Sicherheitsfunktion führen. Sicherheitsgerichtete Datenverbindungen müssen für alle denkbaren Fehlerfälle geeignete Maßnahmen bereithalten, die zumindest eine Fehlererkennung erlauben. Dabei schreibt die Norm IEC61508 eine extrem niedrige Fehlerrestwahrscheinlichkeit vor, die höchstens einen unerkannten Fehler in einem Zeitraum von mehr als 100.000 Jahren zulässt (SIL3). Netzwerke müssen SIL3- Anforderungen gerecht werden Netzwerke sind weit mehr als nur das Datenprotokoll der Datenübertragung. Zu den Komponenten des Netzwerks gehören auch alle Interface-Einheiten, die das Netzwerk nachweislich beeinflussen. Hier sind insbesondere auch die Versorgungsgeräte, also die Netzteile, zu beachten, deren Fehler sich auf die Kommunikationsarchitekturen auswirken können. Freilich muss man auch die Einflüsse der Verbindungsstrukturen berücksichtigen, die ganze Datensätze verfälschen können. Eine besonders kritische Anforderung an die sicheren Netzwerke wird durch die Anwendung der Norm gestellt. Aus der bereits genannten Norm IEC61508 hat sich Ende der 90er Jahre ein Prüfgrundsatz entwickelt, der erstmalig auf die Fehlerarten für sichere Netzwerke einging. Heute gilt die Norm EN61784 als Standardnorm, an der sich alle sicherheitsrelevanten Netzwerke orientieren. Alle Normen sehen vor, dass die Netzwerke den Anforderungen nach SIL3 gerecht werden müssen und hierbei zu höchstens 1% der gesamten erlaubten Fehlerrate beitragen. Die Architektur aller beteiligen Netzwerkkomponenten bestimmt den gesamten Ablauf der Kommunikation. Bereits bei der wohl einfachsten Aufgabe, die darin besteht, ein Telegramm von einem Sender zu einem Empfänger zu schicken, gibt es zahlreiche Fehler. So können Nachrichten verschwinden, eventuell sogar doppelt versendet werden oder durch eine Zerstückelung in kleine Pakete aufgeteilt werden, die dann während der Übertragung in falscher Reihenfolge vorliegen. Moderne Netzwerke erlauben zusätzlich den gleichzeitigen Datenverkehr von Standardtelegrammen, die Sicherheitstelegramme nachhaltig zu stören vermögen. Gerade bei der Verwendung des Ethernets als Kommunikationsprozedur bettet man die Sicherheitstelegramme in den Standard-Datenverkehr ein. Damit treten bei der Kommunikation alle Fehler auf, die beim normalen Datenverkehr auch vorkommen. Dieser Standard-Datenverkehr wird oftmals als \’Grauer Kanal\‘ bezeichnet, der für die sicheren Daten \’Gelber Kanal\‘ als Transportvehikel fungiert. Bild 1 stellt eine derartige Kommunikationsverbindung zwischen einem Sender und einem Empfänger dar. Mannigfaltige Fehler beeinflussen die sichere Datenübertragung Der Sender überträgt seine Daten zu einem bestimmten Empfänger und verwendet hierzu die vorhandene Netzwerkarchitektur. In diesem Beispiel geschieht das im ersten Schritt über das angeschlossene lokale Netzwerk, dessen Daten von einem Gateway zum globalen Netzwerk übertragen werden. Im zweiten Schritt nimmt ein anderes Gateway diese Daten auf und sendet sie zum lokalen Netzwerk der Empfängerseite. Letztlich gelangen die Daten dann von diesem lokalen Netzwerk zum gewünschten Empfänger. Innerhalb dieser recht einfachen Struktur kommen mannigfaltige Fehler zustande, die eine sichere Datenübertragung beeinflussen: – Ein Gateway nimmt zwar die Daten auf, un- terlässt aber den Weitertransport. Eventuell erfolgt auch der Weitertransport, aber die Daten werden über das falsche Netzwerk weitergeleitet. In jedem Fall kommen die ge- wünschten Daten nicht beim Empfänger an. – Die beiden Gateways 1 und 2 nehmen jeweils die Daten auf und versenden sie getrennt über die globalen Netzwerke a und b. Damit liegen die Daten doppelt im Empfänger vor. – Das gesamte Datentelegramm ist wegen einer zu großen Länge nicht auf einmal zu übertragen. Also wird es in einzelne Pakete zerlegt, die nach und nach über die beiden Gateways 1 und 2 über die Netzwerke a und b transportiert werden. Hierbei kann man die Reihenfolge leicht vertauschen, so dass die Empfänger das Gesamttelegramm nicht mehr richtig erhalten. – Ein Gateway speichert eine Nachricht, um diese nach längerer Zeit erst zu versenden. Die Nachricht ist damit nicht mehr aktuell. – Ein Teilnehmer ist auf eine falsche Adresse pa- rametriert und meldet sich wie ein anderer Si- cherheitsteilnehmer im Netzwerk. Gegen alle genannten systematischen Fehlerfälle gibt es bestimmte Maßnahmen, die jeden zu unterstellenden Fehlerfall aufdecken. Ein wesentliches Prinzip muss bei sicheren Netzwerken unbedingt eingehalten werden: Jeder Sender hat sich regelmäßig bei seinem Empfänger zu melden. Damit muss beispielsweise ein Nothalt-Taster im Netzwerk seinem angeschlossenen Antrieb nicht nur dann etwas mitteilen, wenn er gerade betätigt wird, sondern sendet dem Antrieb laufend Nachrichten, auch wenn sich nichts verändert hat. Er meldet damit in festen zyklischen Abständen: \“Ich bin nicht betätigt – ich bin nicht betätigt – ….\“ Nur so kann der Empfänger feststellen, dass etwas nicht stimmt, wenn längere Zeit Nachrichten von seinem Sender ausbleiben. Kabelunterbrechungen oder fehlgeleitete Telegramme sind auf diese Weise sofort erkennbar. Unterbleibt die Datenübertragung für einen längeren Zeitraum, muss der Empfänger eine Sicherheitsreaktion durchführen. Im Falle der Ansteuerung eines Antriebs kann das z.B. ein sofortiger Notstopp sein. Der Empfänger enthält daher immer eine Uhr, die auf eine maximale Reaktionszeit programmiert ist und von jeder gültigen Nachricht zurückgesetzt wird. Falls die Uhr ohne das Erkennen einer gültigen Nachricht abläuft, erfolgt die Sicherheitsreaktion. Allerdings wird hier bereits deutlich, dass der Datenverkehr sicherheitsgerichteter Netzwerke erheblich größer ist als der von normalen Netzwerken. Sichere Netzwerke müssen alle Empfänger laufend bedienen, auch wenn es nichts Neues gibt. Alle Maßnahmen, die wirkungsvoll gegen systematische und sporadische Fehler helfen, sind durch die Matrix in Bild 2 dargestellt. Maßnahmen zur zuverlässigen Fehlererkennung Die Matrix ist derart angelegt, dass zu jedem möglichen Fehlerfall genau eine Zeile gehört. In den Spalten stehen die Maßnahmen, die zur Aufdeckung der Fehlerfälle herangezogen werden können. Eine wirkungsvolle Maßnahme ist innerhalb der grauen Felder mit einem roten Punkt gekennzeichnet. Beim Aufbau sicherheitsgerichteter Netzwerke ist daher stets darauf zu achten, dass man für jede Zeile zumindest eine Maßnahme ergreift, damit man alle auftretenden Fehler mit Sicherheit erkennt. Jede Maßnahme führt zu ganz spezifischen Ausprägungen innerhalb des Datenaufbaus sicherer Nachrichten. Eine der besonders wichtigen Maßnahmen besteht darin, den Daten eine laufende Nummer mitzugeben. Hierdurch werden gleich vier Fehler mit Sicherheit aufgedeckt: Verlust, Einfügung, Wiederholung oder falsche Abfolge fallen sofort auf, wenn der Empfänger die eintreffenden Nummern in ihrer Reihenfolge überprüft. Wenn es sich um einfache Netzwerke handelt, die keine verzögernden Netzwerkgeräte enthalten, benötigt man neben dem Einfügen einer laufenden Nummer nur noch eine zuverlässige Datensicherung. Diese Methode ist weitverbreitet und findet bei zahlreichen sicheren Bussystemen Anwendung, sofern die Datenverbindung über einfache Leitungen realisiert ist. Wenn die Netzwerkverbindung sich allerdings als komplexer oder gar als unbekannt herausstellt, muss die Laufzeit einer Nachricht kontrolliert werden. Das gelingt entweder durch das Zurücksenden einer Antwort in Form einer Bestätigung oder durch das Einfügen einer Zeitmarke. Bei der Verwendung einer Zeitmarke wird eine Quittierung überflüssig. Jedem Datensatz wird die Sendezeit aufgeprägt. Man spricht daher auch von einem Zeitstempel. Beim Erhalt der Nachricht durch den Empfänger prüft dieser die Laufzeit und entscheidet, ob die Nachricht aktuell oder veraltet ist. Grundlage einer solchen Netzwerkstruktur ist allerdings, dass alle Teilnehmer über Uhren verfügen, die sie irgendwann miteinander verglichen haben. Dieser Uhrenvergleich mag recht schwierig klingen; er bringt allerdings den enormen Vorteil, dass man sich alle Quittierungen sparen kann. Die Buslast (Anzahl der Nachrichten pro Zeiteinheit) wird nahezu halbiert. Die typischen Funktionen innerhalb der Automatisierungstechnik, die darin bestehen, dass Ausgänge durch die Funktionen der Eingänge verändert werden, sind für den Datenverkehr mit Zeitstempel geradezu prädestiniert. Hier spielen in der Regel verlorene oder eingefügte Nachrichten keine Rolle, sofern eine gültige Nachricht innerhalb der Reaktionszeit erscheint. Die letzte Nachricht ist die aktuellste und damit die beste. Der Empfänger braucht somit nur die Gültigkeit einer erhaltenen Nachricht zu prüfen und den Zeitstempel abzufragen. Wenn der Zeitstempel jünger als der letzte ist, wird der Zustand entsprechend der neueren Nachricht aufgefrischt. Bild 3 stellt ein Prüfungsverfahren für einen Empfänger dar, der die Laufzeit kontrolliert. Zum Vergleich der Uhrzeit sendet der Empfänger eine Anfrage an den Sender. Dieser liest seine interne Uhr aus und überträgt den Wert an den Empfänger. Falls die gesamte Laufzeit von der Anfrage bis zum Erhalt der Nachricht recht klein ist, kann der Empfänger aus der Kenntnis seiner eigenen Uhrzeit und dem erhaltenen Wert die Differenz der beiden Uhren hinreichend genau bestimmen. Beispielsweise können sich beide Teilnehmer auf eine Taktrate von 10µs geeinigt haben. Durch die erste Berechnung ermittelt der Empfänger eine Uhrendifferenz zwischen ihm und seinem Sender von ca. 23ms (4310-2038=2272, zu je 10µs Einheiten ergibt 22,72ms). Jede weitere Nachricht versieht der Sender nun mit seiner Uhrzeit. Der Empfänger kann jeweils durch eine Subtraktion des ersten Werts und des Empfangswerts von seiner aktuellen Zeit die Laufzeit ermitteln. Hier beträgt die Laufzeit bei der ersten Nachricht 10µs und bei der zweiten Nachricht 180µs. Wenn die maximale tolerierbare Reaktionszeit etwa bei 1ms liegt, kommt die dritte Nachricht zu spät, da sie eine Laufzeit von 2,92ms hatte. Cyclic Redundancy Check Wie die Matrix in Bild 2 außerdem zeigt, müssen sporadische Fehler auch sicher erkannt werden. Der Nachweis der Sicherheit für derartige Fehler gelingt nur mit Hilfe der Wahrscheinlichkeitsrechnung. Das heißt, man kann nur eine statistische Aussage machen, wie wahrscheinlich ein nicht erkennbarer Fehler ist. Dabei ist es nun gleichgültig, ob der Fehler in der nächsten Stunde oder erst in einer Million Jahren auftritt. Man ist lediglich an einer mittleren Größe interessiert, die eine hohe Sicherheit bietet. Nach den Anforderungen der IEC61508 entsprechend SIL3 sollte die Wahrscheinlichkeit für einen nicht erkennbaren Fehler geringer als 10-7 pro Stunde in Bezug auf das Gesamtsystem sein. Aus den vorher genannten Gründen muss die Netzwerkverbindung sogar 100-mal besser sein. Wenn man beispielsweise 1000 Nachrichten pro Sekunde verschickt, kommt man auf eine maximale, tolerierbare, nicht erkennbare Fehlerrate von etwa 2×10-16 pro Datentelegramm. Da man heutzutage massive Störquellen (z.B. Verkehr über Wireless-Netzwerke) annimmt, müssen schon extrem gute Fehlererkennungsmechanismen eingesetzt werden. Eines der am häufigsten angewendeten Verfahren ist die Absicherung des gesamten Datensatzes mit einem Cyclic Redundancy Check (CRC). Hierbei wird dem Datensatz eine Kennung mitgegeben, die es erlaubt, die Güte der Daten zu überprüfen. In manchen Fällen benötigt man zusätzlich eine Datenwiederholung, die ebenfalls eine intensive Fehleraufdeckung garantiert. Alle genannten Maßnahmen hinterlassen einen bestimmten Datenbereich in jedem sicheren Datentelegramm. Bei einem CIP-Safety-Datensatz werden bei einer Übertragung zwischen einem Sender (Producer) und einem Empfänger (Consumer) alle notwendigen Inhalte eingefügt. Wie in Bild 4 dargestellt, macht bei einem derartigen Datenverkehr der eigentliche Dateninhalt nur den geringsten Anteil aus (Daten). Neben den Daten benötigt man zudem die Mode-Information (Angabe über die Verbindung) und den Zeitstempel (mit der Uhrensynchronisation). Zur Aufdeckung möglicher Fehler stehen dann der CRC1, der CRC2 (CRC über die invertierten Daten) und der CRC3 (Sicherung des Zeitstempels) zur Verfügung. Die Firma innotec hat sich auf die Entwicklung derartiger Sicherheitsstrukturen spezialisiert. Neben mehreren weiteren Safety-Layern für Netzwerke wurde das CIP-Safety-Protokoll in Kooperation zwischen Rockwell Automation und innotec sowie weiteren Partnern erarbeitet und durch den TÜV Rheinland zugelassen.

Sicherheitsgerichtete Netzwerke

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

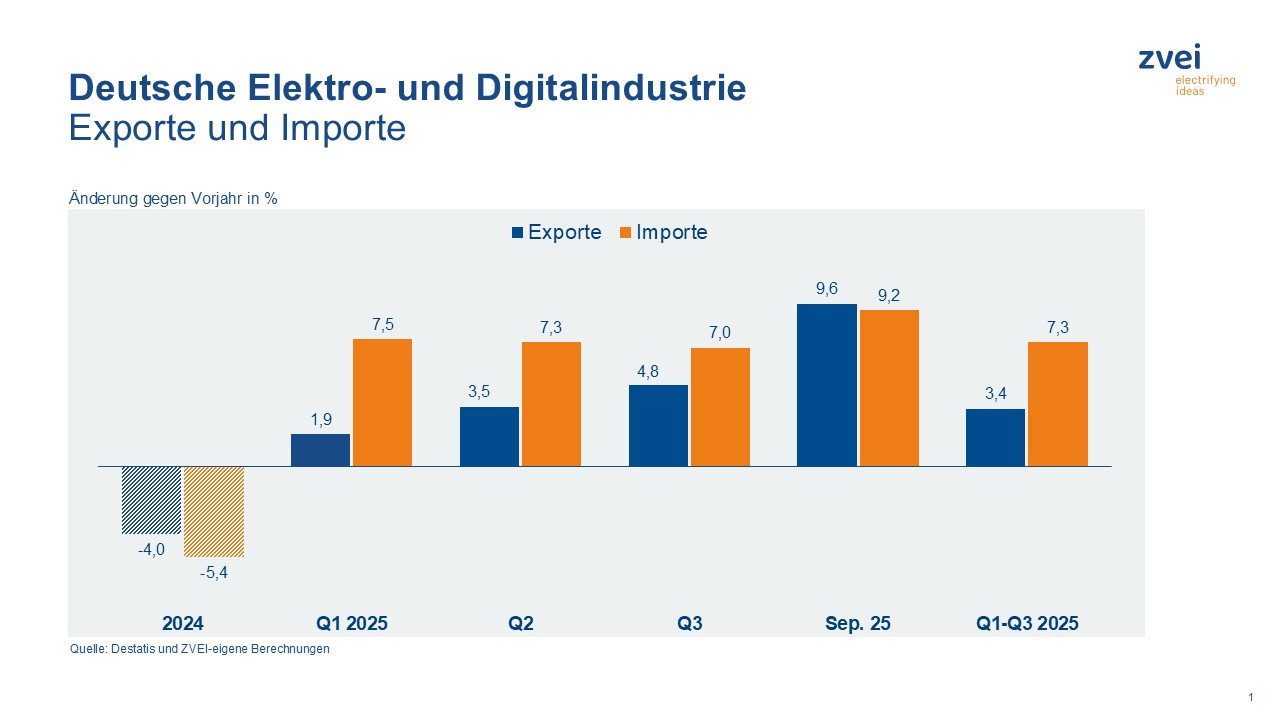

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

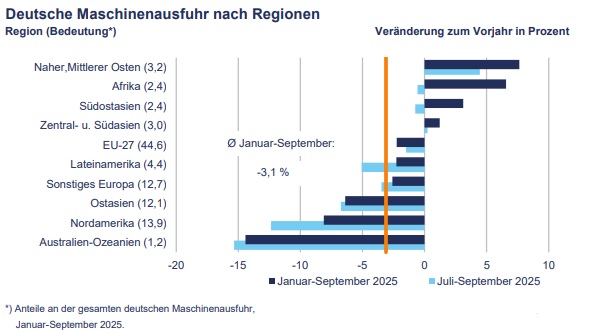

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

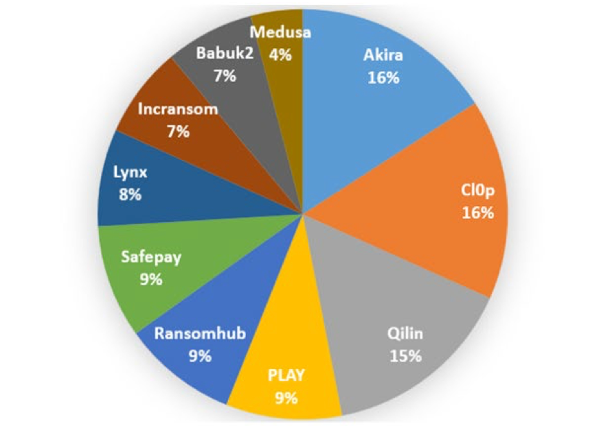

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

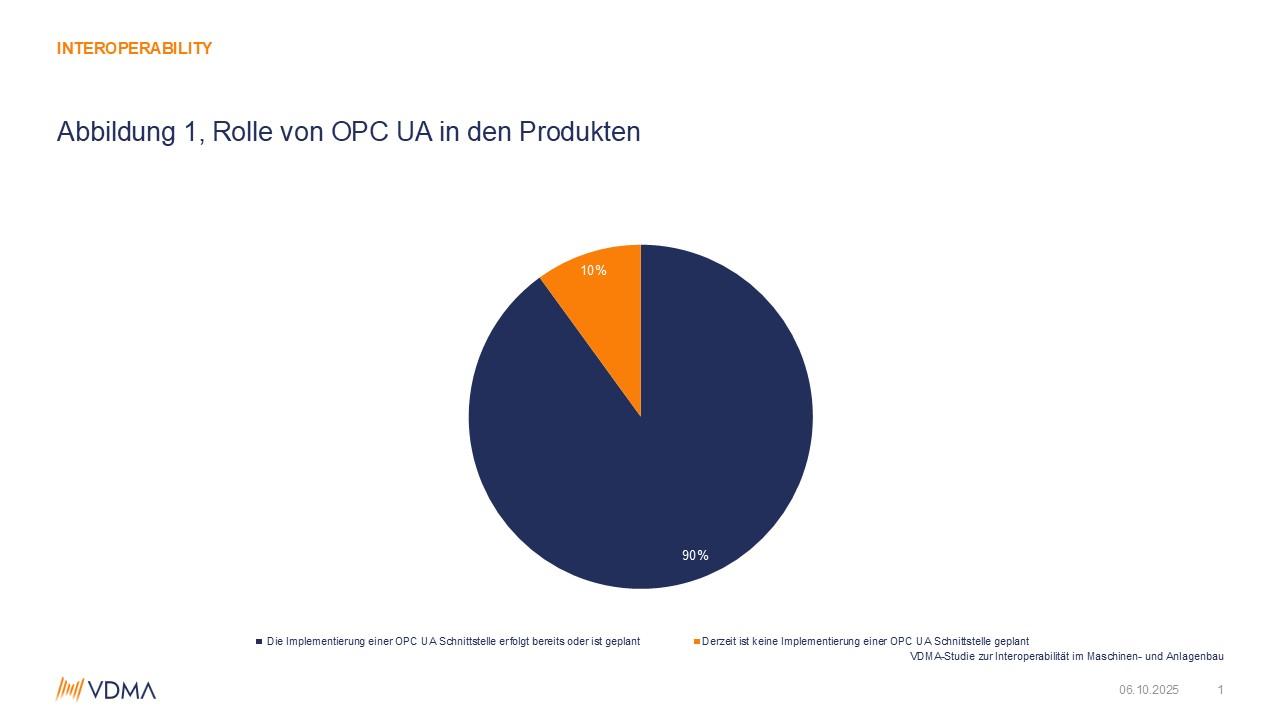

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

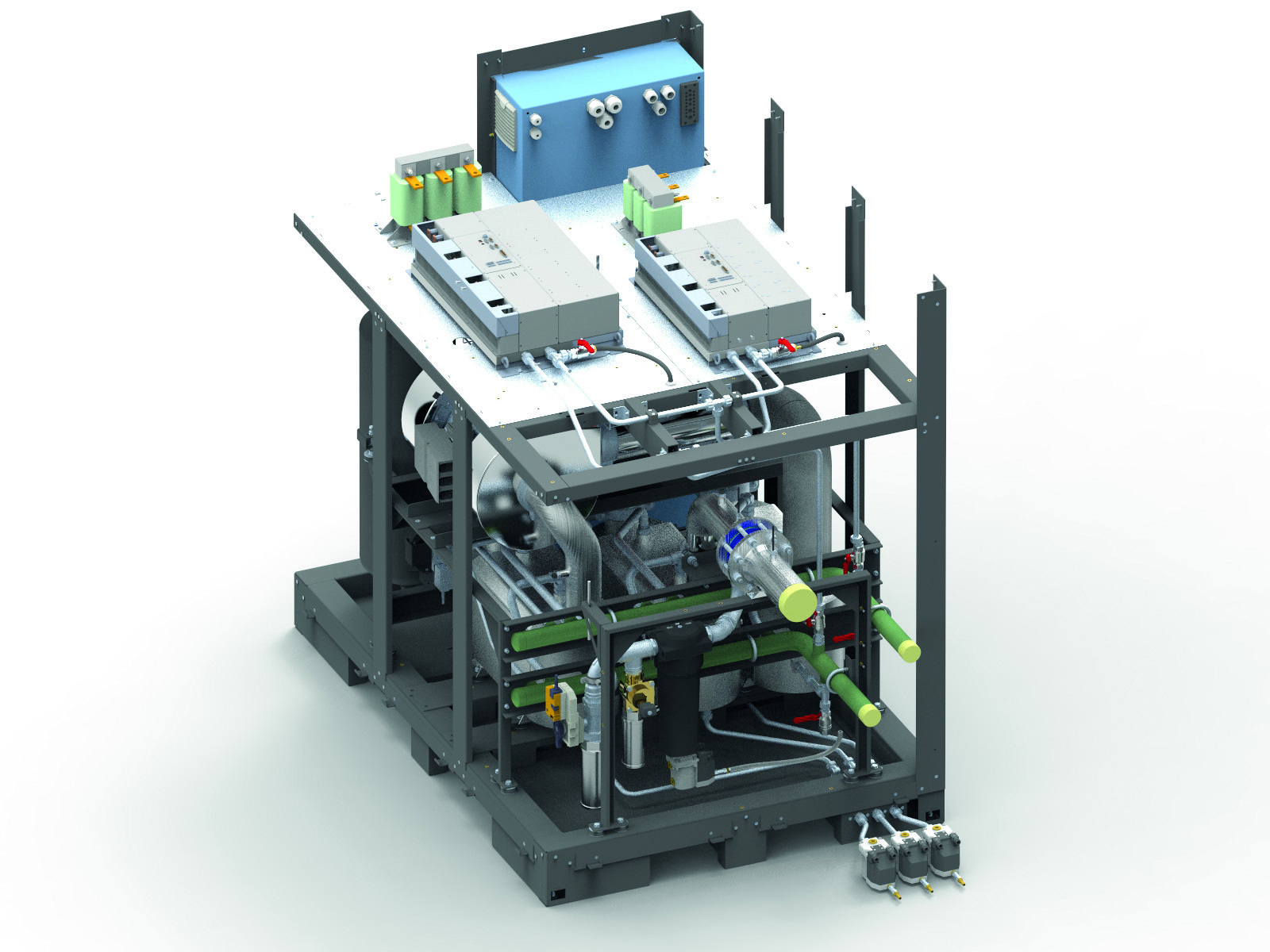

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste