Der Einsatz lokaler Netzwerke in der Automatisierungstechnik ist in den letzten Jahren zum Standard geworden. Die Herstellung qualitativ hochwertiger Produkte bei niedrigen Stück- und Herstellungskosten ist ohne den Einsatz moderner Steuerungseinheiten und ohne eine weitreichende Kommunikation nicht mehr möglich. Die Produktionsanlagen rentieren sich nur dann, wenn eine hohe Verfügbarkeit garantiert wird. Nicht zuletzt geht es deshalb bei einer automatischen Herstellung darum, den Menschen in den Fertigungsprozess zu integrieren. Er kann Teile optimal platzieren, Fehler in Vorfeld erkennen, rasch Mängel beheben oder sogar während des Produktionsablaufs Wartungen durchführen. Bei jedem Einsatz von Personen muss jegliche Gefahr für Leben und Gesundheit aller Beteiligten ausgeschlossen sein. Ein Fehler darf nicht vorkommen, oder man muss ein gefährliches Handeln der Automatisierungseinrichtung rechtzeitig erkennen, bevor eine Gefahr für eine Person entsteht. Die verwendeten Kommunikationsnetze, die alle Daten der Steuerung, der Sensoren oder der Aktoren übertragen, müssen daher absolut fehlerfrei arbeiten. Um eine weit reichende Durchgängigkeit zu garantieren, die zudem auch eine volle Kompatibilität mit den heutigen Programmier- und Benutzungstechniken ermöglicht, nimmt der Einsatz von Ethernet immer mehr zu. Die heute verwendeten Übertragungsverfahren und Formate entsprechen jedoch nicht dem Standard für Sicherheit. Die internen Sicherungsverfahren von Ethernet sind zwar in der Lage, einfache Fehler aufzudecken, aber es fehlen in der Regel effektive Algorithmen, Mehrfachfehler statistischer oder systematischer Natur eindeutig zu identifizieren und sicher zu beherrschen. Zusätzlich bezieht sich der Standard des Ethernets nur auf die Datenübertragung, deren Formate und deren Dienste. Das Interface und dessen Funktion wird dagegen nicht berücksichtigt. Beim sicherheitsgerichteten Ethernet bezieht sich das Fehlermodell nicht nur auf das Bussystem und den Datenverkehr selbst, sondern auch auf die Applikation, die Interface-Technik, die Versorgung und das Übertragungsmedium. Sicherheitsgerichtete Bussysteme müssen sich daher von normalen Bussystemen dadurch unterscheiden, dass sie alle sporadischen und systematischen Fehler aufdecken. Zusätzlich sind stets Techniken implementiert, die eine Fehlerbeherrschung erlauben. Einsatz und Architektur Die Architektur aller beteiligen Netzwerkkomponenten bestimmt den gesamten Ablauf der Kommunikation. Bereits bei der wohl einfachsten Aufgabe, die darin besteht, ein Telegramm von einem Sender zu einem Empfänger zu schicken, gibt es zahlreiche Fehler. So können Nachrichten verschwinden, eventuell sogar doppelt versendet werden oder durch eine Zerstückelung in kleine Pakete aufgeteilt werden, die dann während der Übertragung in falscher Reihenfolge vorliegen. Moderne Netzwerke erlauben dazu auch noch den gleichzeitigen Datenverkehr von Standardtelegrammen, die Sicherheitstelegramme nachhaltig zu stören vermögen. Gerade bei der Verwendung des Ethernets als Kommunikationsprozedur bettet man die Sicherheitstelegramme in den Standard-Datenverkehr ein. Damit treten bei der Kommunikation alle Fehler aus, die beim normalen Datenverkehr auch vorkommen. Dieser Standard-Datenverkehr wird oftmals als \“Grauer Kanal\“ bezeichnet, der für die sicheren Daten \“Gelber Kanal\“ als Transportvehikel fungiert. Das Bild 1 stellt eine derartige Kommunikationsverbindung zwischen einem Sender und einem Empfänger dar. Der Sender überträgt seine Daten zu einem bestimmten Empfänger und verwendet hierzu die vorhandene Netzwerkarchitektur. In dem Beispiel geschieht das im ersten Schritt über das angeschlossene lokale Netzwerk, dessen Daten von einem Gateway zum globalen Netzwerk übertragen werden. Im zweiten Schritt nimmt ein anderes Gateway diese Daten auf und sendet sie zum lokalen Netzwerk der Empfängerseite. Letztlich gelangen dann die Daten von diesem lokalen Netzwerk zum gewünschten Empfänger. Innerhalb dieser recht einfachen Struktur kommen mannigfaltige Fehler zustande, die eine sichere Datenübertragung beeinflussen: – Ein Gateway nimmt zwar die Daten auf, unterlässt aber den Weitertransport. Eventuell erfolgt auch der Weitertransport, aber die Daten werden über das falsche Netzwerk weitergeleitet. In jedem Fall kommen die gewünschten Daten nicht beim Empfänger an. – Die beiden Gateways 1 und 2 nehmen jeweils die Daten auf und versenden sie getrennt über die globalen Netzwerke a und b. Damit liegen die Daten doppelt im Empfänger vor. – Das gesamte Datentelegramm ist wegen einer zu großen Länge nicht auf einmal zu übertragen. Also wird es in einzelne Pakete zerlegt, die nach und nach über die beiden Gateways 1 und 2 über die Netzwerke a und b transportiert werden. Hierbei kann man die Reihenfolge leicht vertau- schen, sodass die Empfänger das Gesamttelegramm nicht mehr richtig erhält. Bei genauer Analyse der Kommunikationsstruktur und der Eigenschaften der verwendeten Komponenten lassen sich noch weitere Fehler unterstellen, die im Bild 2 dargestellt sind. Ein Antrieb führt innerhalb einer Maschine eine gefährliche Funktion aus. Sobald eine Gefahr für eine Person entsteht (z.B. Zutritt in den gefahrvollen Bereich), muss der Antrieb über einen Notaus-Taster sicher abgeschaltet werden. Diese recht einfache Aufgabe kann durch vielerlei Fehlfunktionen scheitern: – Das Gateway 2 überträgt zwar die Daten vom Notaus zum Antrieb, allerdings enthält dieses Gateway bereits intelligente Komponenten, die Nachrichten speichern und verzögert herausgeben. In ungünstigen Fällen kann das Gateway bis zu 100.000 Nachrichten enthalten, die erst nach und nach zum Empfänger oder zu anderen Teilnehmern gelangen. Die Notaus-Anforderung gelangt zwar sofort zu Gateway, dieses sendet aber noch alle anderen Nachrichten aus, und es dauert viel zu lang, bis die Abschaltanforderung zum Antrieb gelangt. – Bei der gleichzeitigen Übertragung von Standarddaten über die verwendeten Netzwerke sind auch weitere Fehler zu unterstellen, die aufgrund der Überlastung der Gateways oder der Netzverbindung entstehen. – Bösartig sind geradezu Probleme, die ihre Ursache in der Maskerade von Standarddaten haben. Dabei stellen sich die \“normalen Daten\“ eines Teilnehmers als \“sichere Daten\“ dar, die den Antrieb zu einer Fehlfunktion anleiten. Fehler und Maßnahmen Das Bild 3 stellt alle heute bekannten Fehler, die bei der Datenübertragung innerhalb eines Bussystems auftreten, dar. Zu jedem Fehlerfall lassen sich wirkungsvolle Maßnahmen in das Netzwerk integrieren. Da manche Maßnahmen gleich mehrere Fehler aufdecken, bleibt es dem Anbieter überlassen, seine speziellen Maßnahmenbündel auszuwählen. Die Anwendung bestimmt die Güte des verwendeten Bussystems. Nach den heute gültigen Normen (z.B. EN 954-1) sind die Anforderungsbereiche in Kategorien eingeteilt. Dabei stellt die Kategorie 4 die höchste Kategorie dar, bei der ein System auch dann noch sicher sein muss, wenn mehrere Fehler gleichzeitig auftreten. In der internationalen Norm (IEC61508) entspricht diese Kategorie dem Anforderungsbereich nach SIL 3 (SIL: Safety Integrity Level). Alle modernen sicherheitsgerichteten Bussysteme entsprechen den Anforderungen nach SIL 3. Hierbei müssen jedoch nicht nur Mehrfachfehler sicher beherrscht werden, sondern es ist auch eine extrem geringe Fehlerrestwahrscheinlichkeit nachzuweisen. Beispielsweise wird bei SIL 3 nur noch ein \“nicht identifizierter\“ Fehler binnen eines Zeitraums von 107 Stunden (d.h. fehlerfreier Betrieb für mehr als tausend Jahre) akzeptiert. Da diese Fehlerrestwahrscheinlichkeit für das gesamte Automatisierungssystem gilt, darf das Bussystem nur zu einem erheblich geringeren Anteil an einem eventuellen Fehler beteiligt sein. Fehlerrestwahrscheinlichkeiten von 109 pro Stunde sind dabei durchaus üblich. Sichere Datenformate bei Ethernet Powerlink Die vorgestellten Maßnahmen prägen die Struktur sicherer Datenformate. Ethernet Powerlink Safety enthält optimale Datenstrukturen, die exakt die Anforderungen befriedigen. So enthalten die Übertragungsformate eine Kennung, die sich entweder als Sender- oder als Empfängeradresse darstellt. Damit wird sichergestellt, dass keine fremden Daten vom Sender zum Empfänger gelangen, da sich die beiden Busteilnehmer vorher über die Adressierung geeinigt haben. Des Weiteren enthält der sichere Datensatz einen Zeitstempel. Zusätzlich zu den eigentlichen Nutzdaten erscheint dann auch noch die Datensicherung. Bild 4 stellt ein typisches Beispiel eines sicherheitsgerichteten Telegramms dar. Das Telegramm beginnt mit der Adresse, die beispielsweise die Adresse des Senders sein kann. Anhand dieser Adresse erkennt der Empfänger, dass die Nachrichten für ihn bestimmt sind. Er ist ja z.B. an dem Zustand des Notaus-Tasters interessiert. Danach folgt der Zeitstempel mit der aktuellen Sendezeit des Senders. Eventuell kommt dann eine Längeinformation, die man nur benötigt, wenn man eine variable Anzahl von Daten versenden möchte. Nach der Längenangabe folgen die Nutzdaten selbst. Das gesamte Telegramm inklusive der Adresse, des Zeitstempels, der Längeninformation und den Daten wird über die CRC-Information gesichert. Mit zunehmender Datenlänge und mit anwachsender Störbeeinflussung werden Mehrfachfehler immer wahrscheinlicher. Da ein vierfacher Fehler nicht mehr mit Sicherheit durch die CRC-Information aufgedeckt wird, passieren mit nicht zu vernachlässigbarer Wahrscheinlichkeit fehlerhafte Telegramme die Sicherheitsprüfung und gelten damit als fehlerfrei. In diesen Fällen wendet man einen Trick an, der darin besteht, das gesamte Sicherheitstelegramm zu verdoppeln. Das kostet zwar etwas Übertragungszeit, macht sich aber bei der Sicherheit deutlich bemerkbar. Bild 5 zeigt ein solches Telegramm, das lediglich aus zwei Telegrammen des Bildes 4 besteht. Das Gesamttelegramm, das aus den beiden Einzeltelegrammen besteht, hat die Eigenschaft, dass nun auch noch alle Fehler aufgedeckt werden, die nicht identische Positionen in beiden Einzeltelegrammen aufweisen. Hierzu vergleicht man nach dem Empfang die beiden Einzeltelegramme Bit für Bit. Ein unentdeckter Fehler kann überhaupt nur existieren, wenn beide Einzeltelegramme an identischer Stelle Fehler aufweisen, die auch zu identischen Bitkombinationen führen (graue Felder im Bild 5). Da jeder CRC für sich mindestens jeden Dreifachfehler aufdeckt, müssen schon sowohl im vorderen als auch im hinteren Einzeltelegramm mindestens vier Fehler vorliegen. Die Gesamtfehlerzahl beträgt damit mindestens acht. Darüber hinaus können die vier Fehler innerhalb der Einzeltelegramme nicht irgendwie verstreut sein, sondern müssen sich zwingend an identischen Positionen befinden. Diese letzte Eigenschaft führt sogar dazu, dass die Fehlerwahrscheinlichkeit mit zunehmender Datenlänge sogar wieder absinkt. Praktische Integration Die Realisierung eines Interfaces für eine Sicherheitsapplikation ist im Wesentlichen durch die Anwendung bestimmt. In einem Beispiel soll eine typische Anschaltung vorgestellt werden, die den genannten Anforderungen entspricht. Im Bild 6 ist eine mögliche Struktur zu erkennen, bei der zwei unabhängige Mikrocontroller einen gesamten Datensatz für die Übertragung zusammenstellen. Der Datensatz beider Controller wird in einem Zwischenregister abgespeichert und wandert durch die Standardlayer innerhalb des Teilnehmers und wird schließlich über das Ethernet versendet. Auf der Empfängerseite erfolgt dann die Rückgewinnung der Dateninformation, wobei ebenfalls zwei Mikrocontroller unabhängig voneinander operieren. Nur bei Erfüllung der Datenprüfung, bei Einhaltung der Reaktionszeit und bei gegenseitiger Kontrolle durch beide Mikrorechner werden die Daten als einwandfrei befunden. Wie aus dem Bild 6 ebenfalls erkennbar ist, können sich im Datennetz auch nicht sichere Teilnehmer oder Einheiten befinden, die eine Durchlaufzeit erzeugen. Ihre eventuelle Datenverfälschung wird automatisch ermittelt. Zulassung Das sicherheitsgerichtete Konzept von Ethernet Powerlink Safety wurde vom TÜV Rheinland positiv beurteilt. Damit ist der Standard von Ethernet Powerlink durch die sichere Architektur ergänzt worden. Ab sofort können normale und sichere Nachrichten über ein einziges Medium in Echtzeit transportiert werden. Mehrere Hersteller haben mit der Integration von Ethernet Powerlink Safety begonnen und werden den neuen Standard in nächster Zeit zur Kommunikation anbieten.

Sicherheitsgerichtete Bussysteme Beispiel: Ethernet Powerlink Safety

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass sie ihr Ziel auch unbeschadet erreichen. An einer Transportsicherung führt deshalb kein Weg vorbei. Mögliche…

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

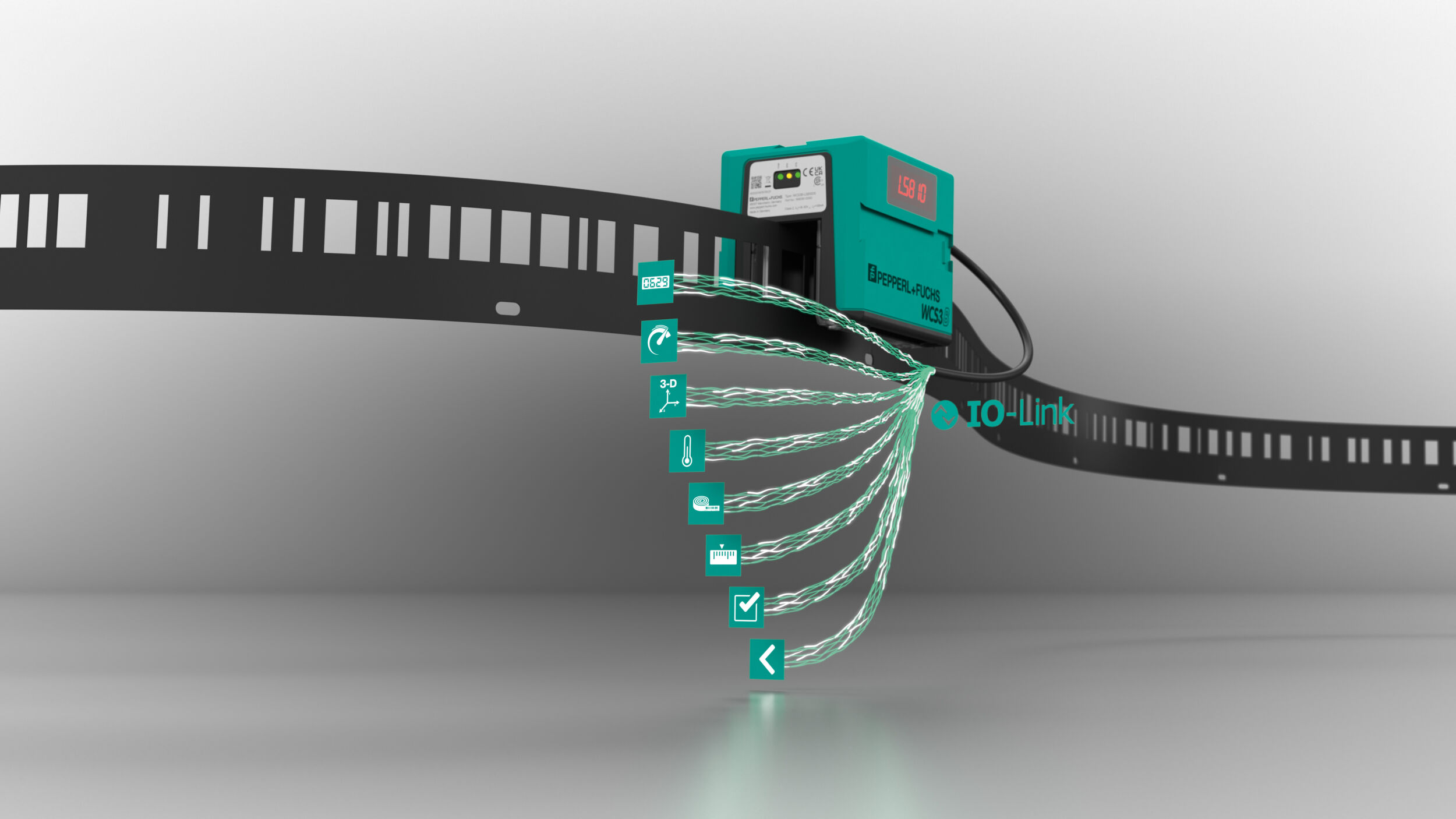

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

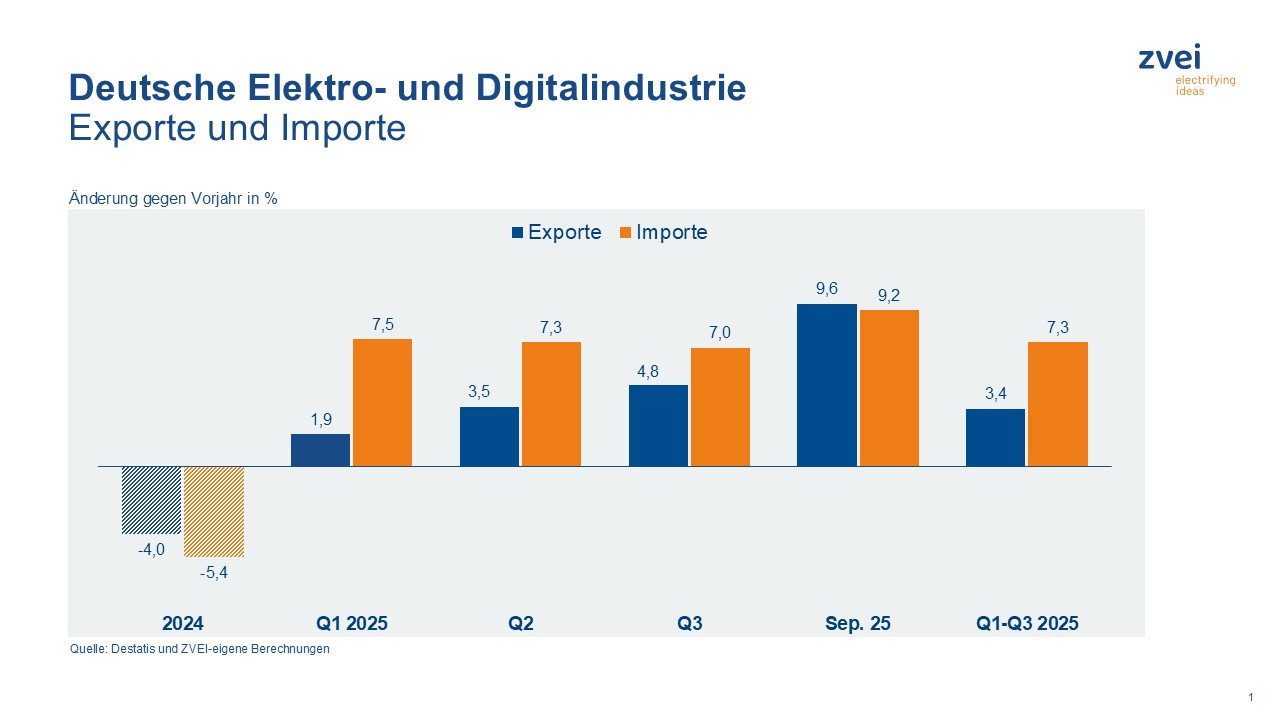

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

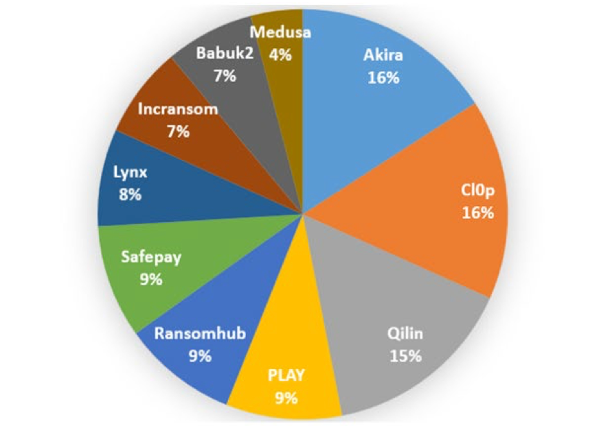

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

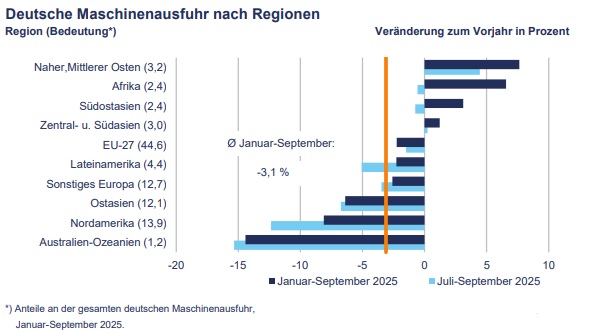

Indien und Brasilien bleiben Wachstumsstützen für den Maschinenbau

Die weltweite Geschäftslage der Maschinen- und Anlagenbaufirmen aus Deutschland und Europa zeigt weiterhin…

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

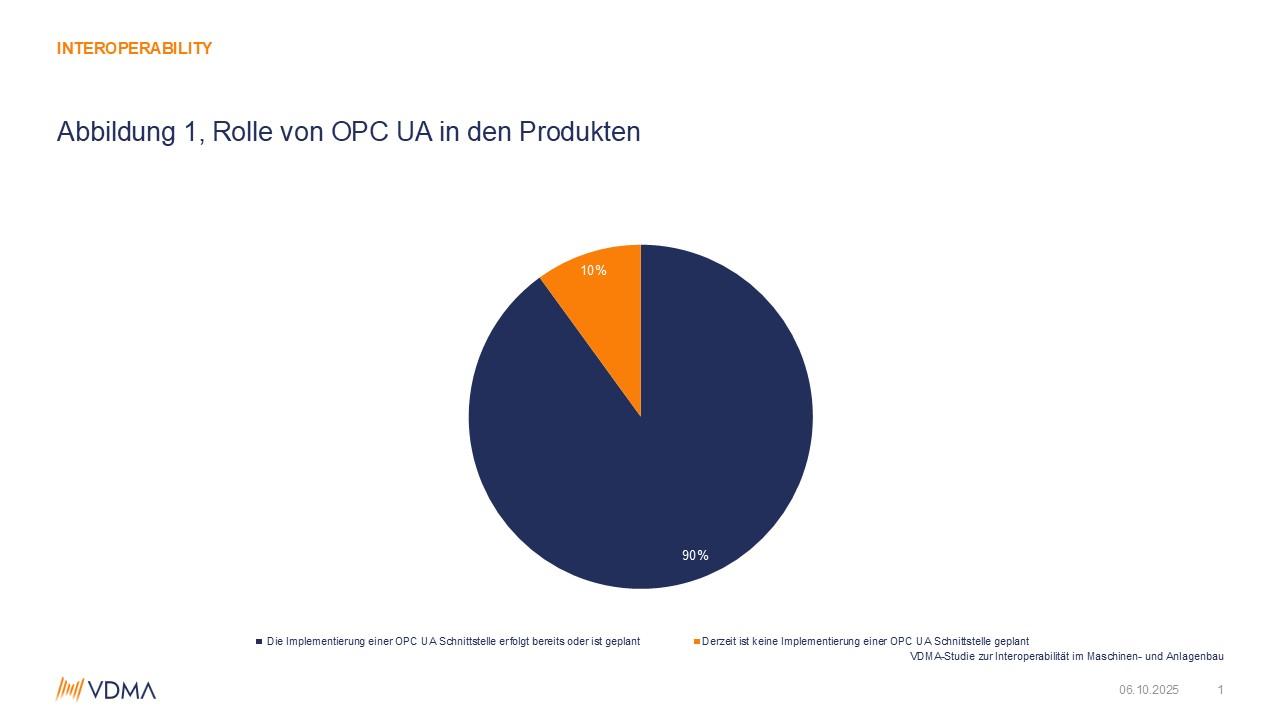

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

das könnte sie auch interessieren

-

Lapp stellt auf der SPS 2025 aus

Verbindungslösungen für industrielle Automatisierung von Morgen

-

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards