Das Eindringen von Schadsoftware in das Unternehmensnetz lässt sich, trotz Firewalls und Antimalwarelösungen, praktisch nicht verhindern. Dazu bleiben zu viele Lücken offen, die sich nicht vollständig überwachen oder schließen lassen. So können über VPN angebundene Außenstellen oder Zweigniederlassungen beim Datentransfer unbemerkt Malware mitliefern; Außendienstmitarbeiter wählen sich übers W-LAN ein; Daten von Trägern wie USB-Sticks, Mobiltelefone oder mobile Festplatten können ebenso Schadcode enthalten wie E-Mail-Anhänge im doc-, xls- oder pdf-Format. Ausbreitung verhindern Da sich im Unternehmensalltag nicht alle Ports sperren, alle mobilen Geräte ablehnen, alle E-Mails mit Anhängen abweisen lassen, muss die Mehrzahl der Unternehmen mit dem Risiko von Malwareinfektionen leben – und dafür Sorge tragen, dass sie sich nicht unbegrenzt ausbreiten können: Während eine Infektion auf Bürorechnern eventuell noch zu verschmerzen ist, kann sie in anderen Bereichen zu massiven Störungen und erheblichen Kosten führen, zum Beispiel in Serverraum und Datacenter oder im Produktionsnetz: Hier ermöglicht Industrial Ethernet zwar die zentrale Steuerung aller Prozesse aus dem Enterprise-Resource-Planning-System heraus, öffnet Malware allerdings den Weg in die bislang durch proprietäre Protokolle abgeschotteten Produktionssysteme, deren Komponenten häufig nicht durch lokale Antimalware-Lösungen geschützt werden können oder dürfen. Datenfilter im Netzwerk Gegen eine ungehinderte Ausbreitung helfen Security-Gateways wie die von Norman Data Defense entwickelte Lösung Norman Network Protection (NNP). Sie lassen sich zusätzlich zu bestehenden Schutzlösungen an jedem beliebigen Punkt innerhalb des Netzwerkes installieren. Dadurch ermöglichen sie die Gliederung des Unternehmensnetzes in Segmente unterschiedlicher Kritikalität – und die lokale Begrenzung von Infektionen. In ihrer Position zwischen anstatt auf den Komponenten im Netzwerk scannen sie den durchfließenden Datenverkehr in beiden Richtungen. Schlau und schnell NNP arbeitet auf der Basis der Debian GNU/Linux-Distribution 4.0. und verhält sich gegenüber bestehenden Schutzlösungen neutral. Für die Implementierung sind Änderungen an bestehenden Systemen überflüssig, das Eintragen eines Proxys oder das Angeben eines Gateways entfallen. Damit der Einsatz von Gateways von den Nutzern akzeptiert wird, dürfen sie den Datenstrom nicht verlangsamen. Deshalb scannt NNP nur die Protokolle, die zur Verbreitung von Malware eingesetzt werden, also FTP, http, SMTP, POP3, TFTP, IRC sowie CIFS/SMB. Ergänzend verringert ein schlauer Trick die von Proxy-basierten Lösungen bekannten Latenzzeiten auf nicht wahrnehmbare Größenordnungen: Statt beim Scan einer Datei den gesamten Datenstrom zurückzuhalten, bis alle Daten erhalten und gescannt sind und sie erst dann an das Ziel weiter zu leiten, übermittelt NNP eine zu scannende Datei bis auf einige Datenpakete gleich an den Empfänger. Wird kein Schadcode gefunden, werden auch die zurückgehaltenen Datenpakete weitergegeben. Analyse im Sandkasten Zusätzlich zu den klassischen Virenscannern, die nur die Schadprogramme stoppen können, deren Signatur identifiziert und in der Datenbank der Lösung hinterlegt ist, sollten in Security-Gateways proaktive Verfahren eingesetzt werden. Denn die Malware verändert sich durch Mutationen schneller, als die Hersteller Signaturupdates zur Verfügung stellen können. Norman leitet zu analysierende Programme dafür in eine virtuelle Umgebung, die Norman SandBox. Sie simuliert einen Rechner samt Peripherie. Dort können die Schadprogramme ihre Routinen abarbeiten. Die SandBox beobachtet und bewertet das Verhalten und blockiert ggf. die Datei. Die aktuelle Version der SandBox wurde um die Funktion \’DNA Matching\‘ ergänzt, die den Code unbekannter Dateien mit den spezifischen Sequenzen bekannter Malware abgleicht. Damit gibt es an sensiblen Netzwerkschnittstellen eine Hürde mehr, die Schadprogrammen mit wenig Aufwand in den Weg gestellt werden können.

Malware-Ausbrüche im Unternehmensnetz begrenzen

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

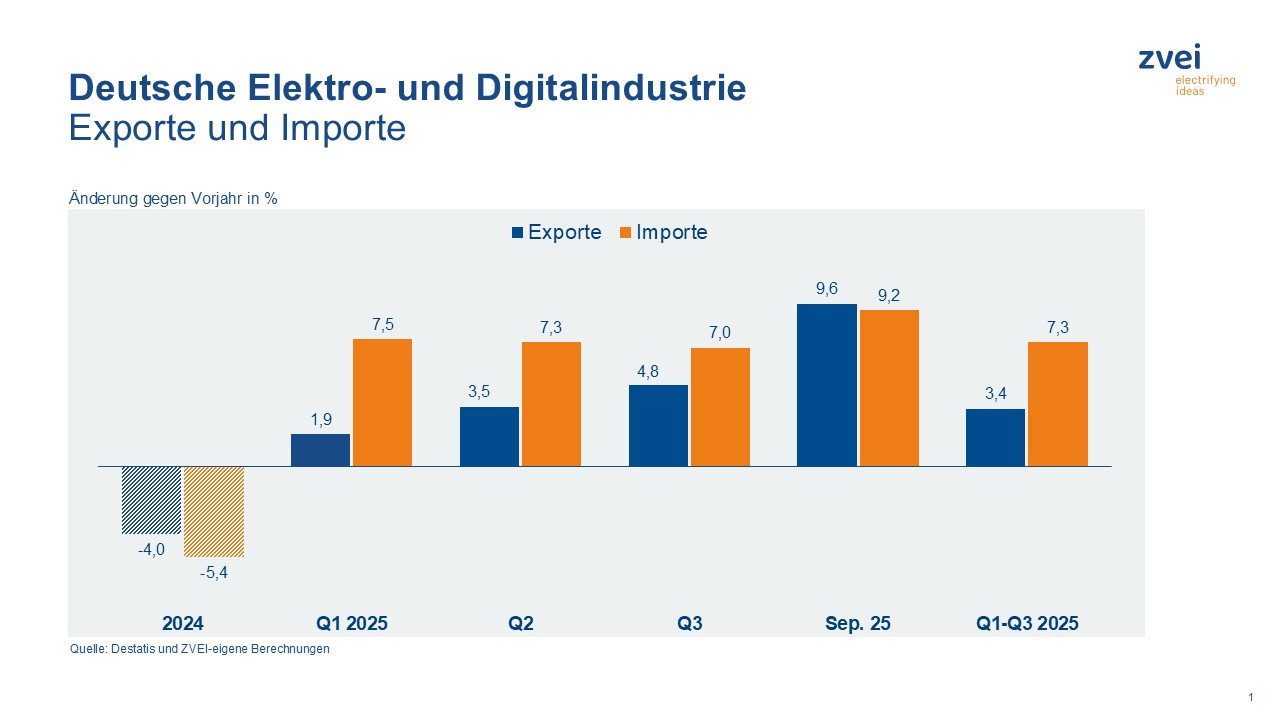

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

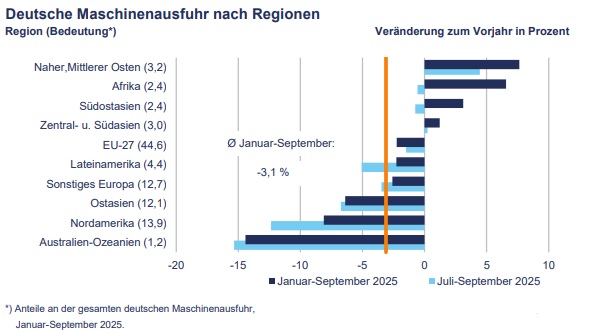

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

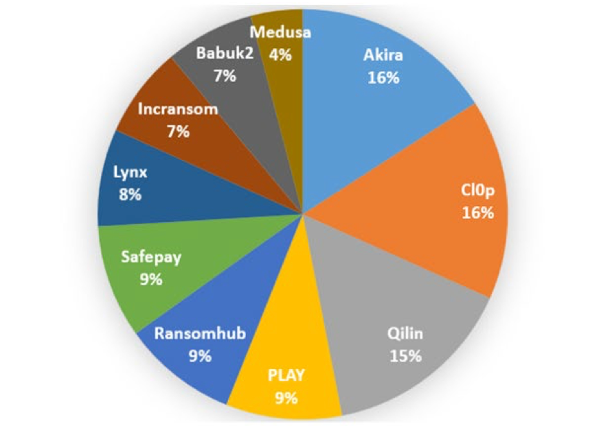

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

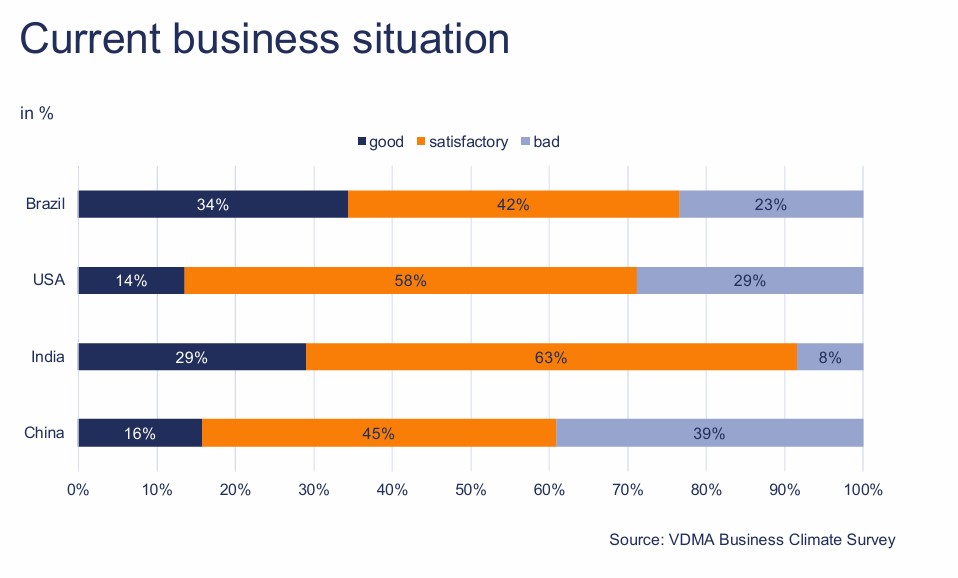

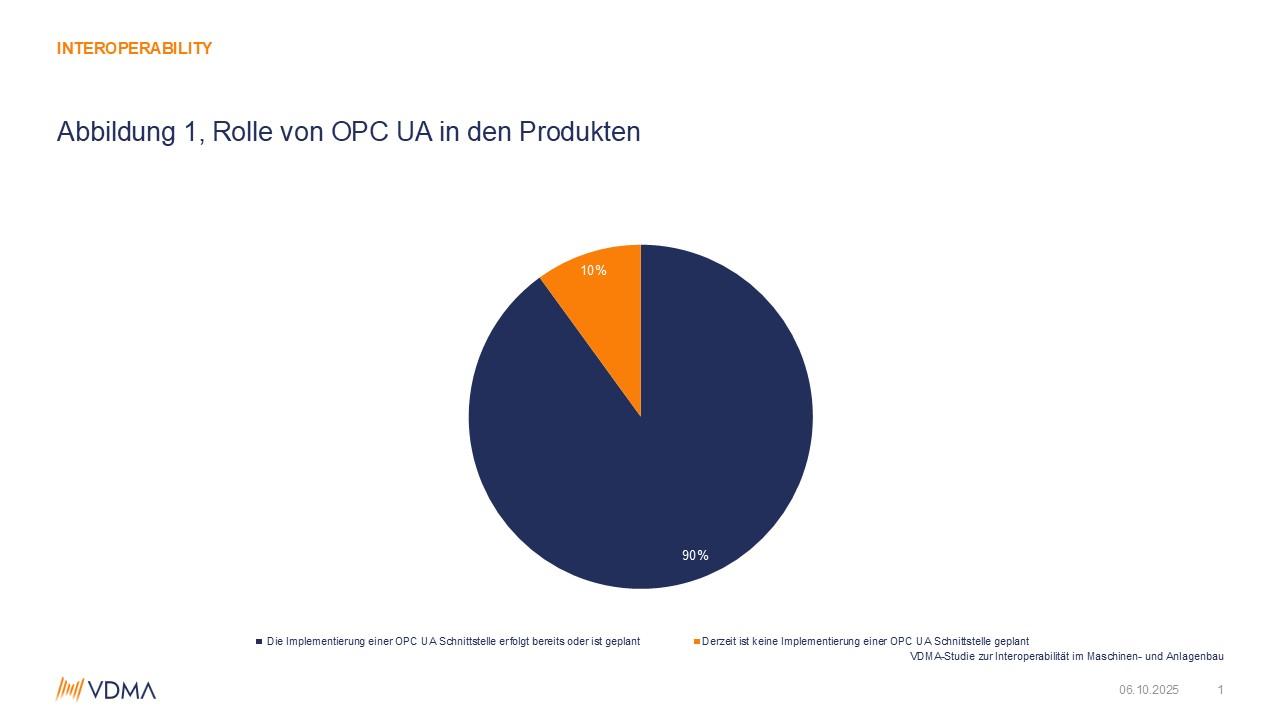

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

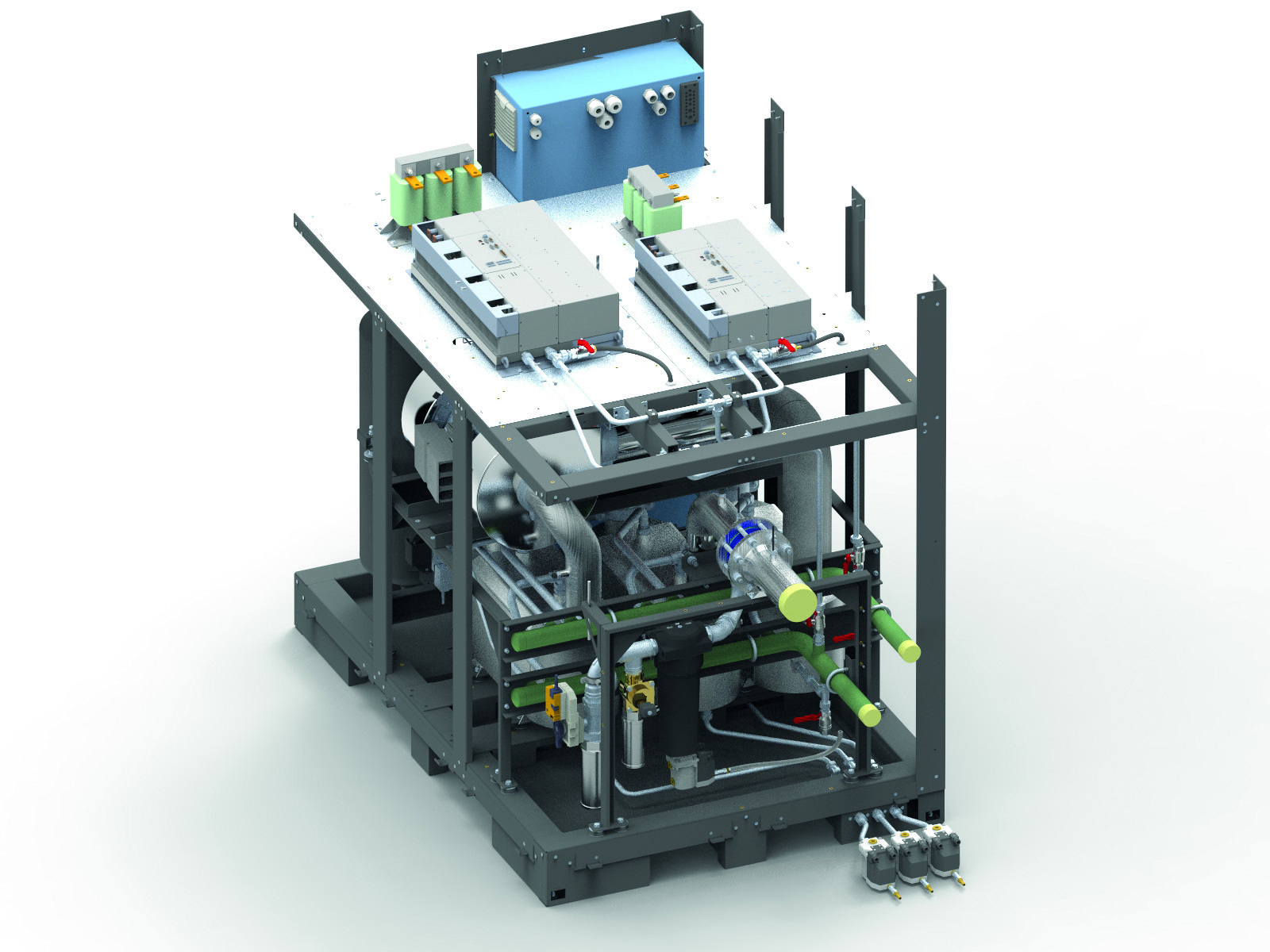

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste