Hartnäckig hält sich im Bereich der Scada-Sicherheit sowie im Umfeld integrierter Kontrollsysteme (ICS) die Vorstellung, dass so genannte \’Air Gaps\‘ oder \’Luftspalten\‘ zwischen Steuernetzwerken und der Außenwelt existieren: Der Begriff bezeichnet die vollständige, physikalische Trennung des Steuernetzes vom Unternehmensnetzwerk in einem ausgereiften System. Digitale Informationen können diesen Schutzgraben nicht überwinden. Damit wären unternehmenskritische Steuersysteme absolut sicher vor Gefahren – z.B. im Fall von Hackerangriffen – durch die \’Würmer\‘ eingeschleust werden können. Daraus ergibt sich die Schlussfolgerung, dass Unternehmen, deren Systeme von Schadsoftware befallen werden, diesen Air Gap nicht ordentlich gestaltet haben und deshalb möglichen Befall selbst verschulden. Kein Allheilmittel gegen Sicherheitsbedenken Als Air Gaps werden mitunter Technologien wie unidirektionale Gateways oder Datendioden bezeichnet. Dabei handelt es sich allerdings nicht um eine physikalische Trennung, denn elektronische Informationen fließen weiterhin zwischen dem Steuersystem und dem Unternehmensnetz, wenn auch nur in eine Richtung. Dennoch vermitteln viele Systemanbieter den Eindruck, dass es diesen Air Gap tatsächlich gibt. So wird Woche für Woche eine neue Sicherheitslücke bei Scada und ICS gemeldet, und Anwender bekommen Stellungnahmen zu lesen, die vor allem auf nötige Schutzmaßnahmen zur Absicherung der Automatisierungsnetze vor unbefugtem Zugriff hinweisen – und dabei auch die Etablierung von Air Gaps empfehlen, die das System von anderen Netzwerken physikalisch trennen sollen. Interessanterweise preisen vor allem die Unternehmen, die Air Gaps in ihren Sicherheitshinweisen aufführen, Lösungssuites mit dem Produktmerkmal \’vollständige Anlagenintegration\‘ an. Sie legen dar, wie etwa Manufacturing Execution-Systeme oder Enterprise Resource Planning-Komponenten eine \’nahtlose Integration\‘ mit ihren Steuersystemen im Produktionsbereich ermöglichen. Es ist allerdings nur schwer vorstellbar, wie eine so tiefe Integration über einen Air Gap hinweg realisiert werden kann. Entsprechend sagte auch Stefan Woronka, Siemens-Geschäftsführer der Industrial Security Services, auf dem Siemens Summit im Juni 2011 in den USA: \“Vergessen Sie den Mythos vom Air Gap – das physikalisch vollständig getrennte Steuersystem ist Geschichte.\“ Auch beim Blick auf Entwicklungs- und Produktunterlagen zu Systemarchitekturen namhafter Automationsanbieter lässt sich die viel beschworene Systemlücke nicht ausmachen – ungeachtet des Systemherstellers. Digitale Kommunikation findet in jedem Fall statt Es gibt einen guten Grund, warum Air Gaps in Entwicklungsunterlagen nicht auftauchen: Für theoretische Betrachtungen ist dieser Ansatz zwar bestens geeignet. In der betrieblichen Praxis funktioniert diese Trennung jedoch nicht. Zwar lässt sich die Verbindung zwischen Steuersystem und Unternehmensnetz grundsätzlich trennen, doch eines Tages liefert ein technischer Berater eine neue Logik, mit der möglicherweise ein Designfehler behoben wird, der dem Anwenderunternehmen beträchtliche Ausfallzeiten gekostet hat. Nur wenig später trifft dann beispielsweise eine Software-Aktualisierung aus dem Office-Bereich ein, mit der vielleicht eine kritische Sicherheitslücke in der PDF-Lesesoftware der technischen Dokumentation geschlossen wird. Anschließend wird aus dem Labor ein Verfahrensrezept zur Verbesserung der Produktqualität übertragen. Diese Liste lässt sich weiter fortsetzen: Von Patches für das PC-Betriebssystem, Virenschutzsignaturen, Remote-Support- und System-Software – das alles muss beachtet werden. Als Ergebnis landen möglicherweise einige Dateien auf einem USB-Medium, mit dem der Techniker anschließend ins Werk geht. Genau diese Situation hat zur Verbreitung des Computer-Wurms Stuxnet geführt. Als Alternative bietet sich der Datentransport per Laptop an, doch auch Mobilcomputer können von Viren befallen sein. Selbst eine serielle Schnittstelle in Verbindung mit einem Modem verspricht wenig Abhilfe; schließlich drang so der Slammer-Wurm in einige Steuersysteme ein. Selbst die verlässliche CD lässt sich unbeabsichtigt in ein Medium mit Schadsoftware verwandeln. So sehr das Gegenteil auch wünschenswert wäre – moderne Steuersysteme benötigen einen ständigen Fluss von elektronischen Informationen aus der Außenwelt. Das Trennen der Netzwerkverbindung durch einen Air Gap schafft lediglich neue Übergänge wie beispielsweise durch mobile Laptops und USB-Sticks, die schwieriger zu beherrschen sind und leichter infiziert werden können. Absolute Sicherheit bleibt eine Wunschvorstellung Die häufig beschworenen Air Gaps in Steuersystemen finden sich daher in der Regel nur in trivialen Anwendungen: Ein digitaler Thermostat, der zu Haus die Wärmepumpe steuert, hat vielleicht einen echten Air Gap. Und möglicherweise sind Hochrisikosysteme, wie etwa Regelsysteme von Kernkraftwerken, tatsächlich durch einen Air Gap geschützt. Doch auf die Frage, ob eine verlässliche Systemtrennung bei allen Steuersystemen vorhanden ist, die unser Stromnetz, unsere Pipeline-Infrastruktur, unser Verkehrssystem, unser Wasser und unsere Fabriken verwaltet, gibt etwa Sean McGurk, Direktor des Zentrums für Internetsicherheit des US-Heimatschutzministeriums (NCCIC), im Mai des Jahres 2011 die folgende Antwort: \“Unsere Erfahrung bei der Bewertung von Hunderten von Sicherheitslücken in der Privatwirtschaft zeigt, dass wir bei keinem operativen Netzwerk, Scada-System oder Energiemanagementsystem eine Trennung vom Unternehmensnetzwerk feststellen konnten. Im Schnitt finden wir elf direkte Verbindungen zwischen diesen Netzwerken vor. In einigen Extremfällen haben wir bis zu 250 Verbindungen zwischen dem tatsächlichen Produktionsnetzwerk und dem Unternehmensnetzwerk identifiziert.\“ Gefahrenquelle ungeregelter Datentransport Das wirkliche Problem beim Air Gap-Konzept ist nicht die Technologie. Vielmehr sorgt die Erwartung, dass sich industrielle Netzwerke komplett abschotten lassen dafür, dass Unternehmen sich in einem falschen Gefühl von Sicherheit wiegen. Durch die Trennung der Systemwelten wird aber vielfach lediglich der Informationsfluss über das Netzwerk, das Möglichkeiten zur Überwachung und Steuerung bietet, auf ungeregelte \’Turnschuhnetzwerk\‘-Kanäle wie USB-Sticks, CDs und Laptops umgeleitet. Den meisten Unternehmen geht im Laufe dieser Entwicklung die Kontrolle bei der Übertragung digitaler Informationen verloren. Verlässt sich ein Unternehmen auf diesen manuellen Weg zur Übertragung von Patches und Informationen auf das Steuersystem, ist die Sicherheit daher tatsächlich geringer als bei einem System, das ohne den so genannten Air Gap auskommt. Die Anwender nicht \’außen vor\‘ lassen Mitunter wird in diesem Zusammenhang darauf hingewiesen, dass das Problem mit dem Air Gap ausschließlich ein menschliches Problem sei. Begründet wird dies damit, dass lediglich leichtsinniges Handeln verhindert werden müsse, wie z.B. das Verschieben von Dateien und Patches auf USB-Sticks – dann funktioniere die Trennung der Systeme gut. Diese Argumentation krankt allerdings daran, dass Fehler programmiert sind, wenn eine Technologie Handlungen vom Anwender verlangt, die ihm zu viel Aufwand abfordern. In diesem Zusammenhang weisen auch die Autoren des Papiers \’Users are not the Enemy\‘ auf die zentrale Rolle des Anwenders hin: \“Unsichere Geschäftspraktiken und geringes Sicherheitsdenken der Anwender kann durch Sicherheitsmechanismen und -richtlinien hervorgerufen werden, die Arbeitsmethoden, Organisationsstrategien und Anwenderfreundlichkeit außen vor lassen. Wenn in den Sicherheitsabteilungen nicht verstanden wird, wie die konzipierten Mechanismen in der Praxis umgesetzt werden, bleibt die Gefahr, dass Mechanismen, die auf dem Papier sicher erscheinen, in der Praxis versagen.\“ Die Forderung nach getrennten Systemen ist ein Paradebeispiel für diesen Konflikt. Entwickler und Betreiber verfolgen vordringlich das Ziel, den Betrieb ihrer Fabriken und Einrichtungen sicher, zuverlässig und effizient zu gestalten. Sind Patches, IT-Rezepte und neue Logiken vorhanden, die Prozesse sicherer oder effizienter machen, wird angestrebt, diese im Produktionsbetrieb zu integrieren. Steht das Werk still und wird ein Experte per Fernwartung mit der Fehlerbehebung beauftragt, wird er zu 99% der Zeit auf das Netzwerk zugreifen können. Probleme sind dann programmiert, wenn der Betrieb vom Fachpersonal per Sicherheitsanweisung eine Handlungsweise einfordert, die dessen Arbeitsziel entgegensteht. Den Kontakt zur Außenwelt in die Planung einbeziehen

Kein Allheilmittel gegen Sicherheitsrisiken

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass sie ihr Ziel auch unbeschadet erreichen. An einer Transportsicherung führt deshalb kein Weg vorbei. Mögliche…

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

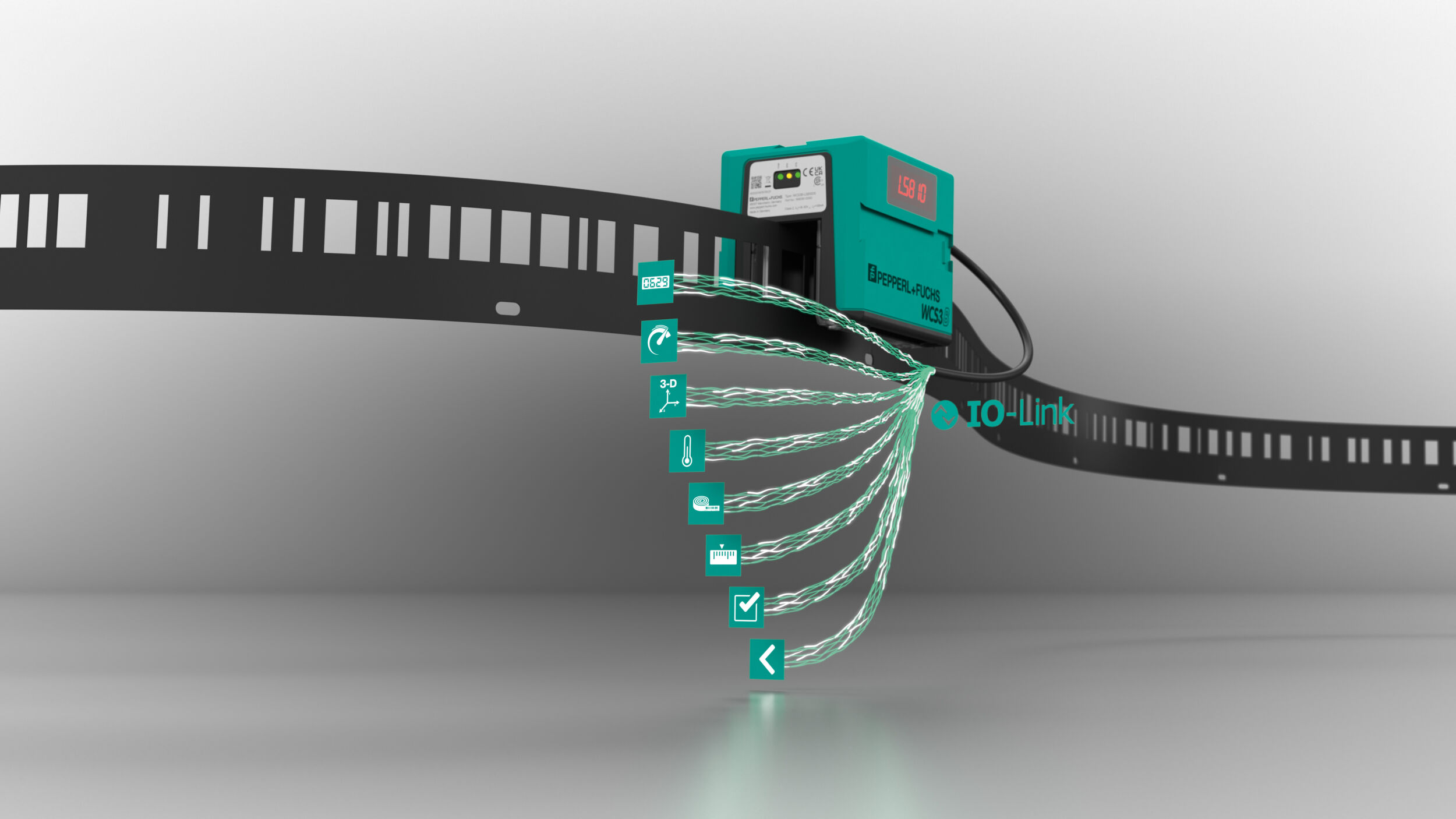

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

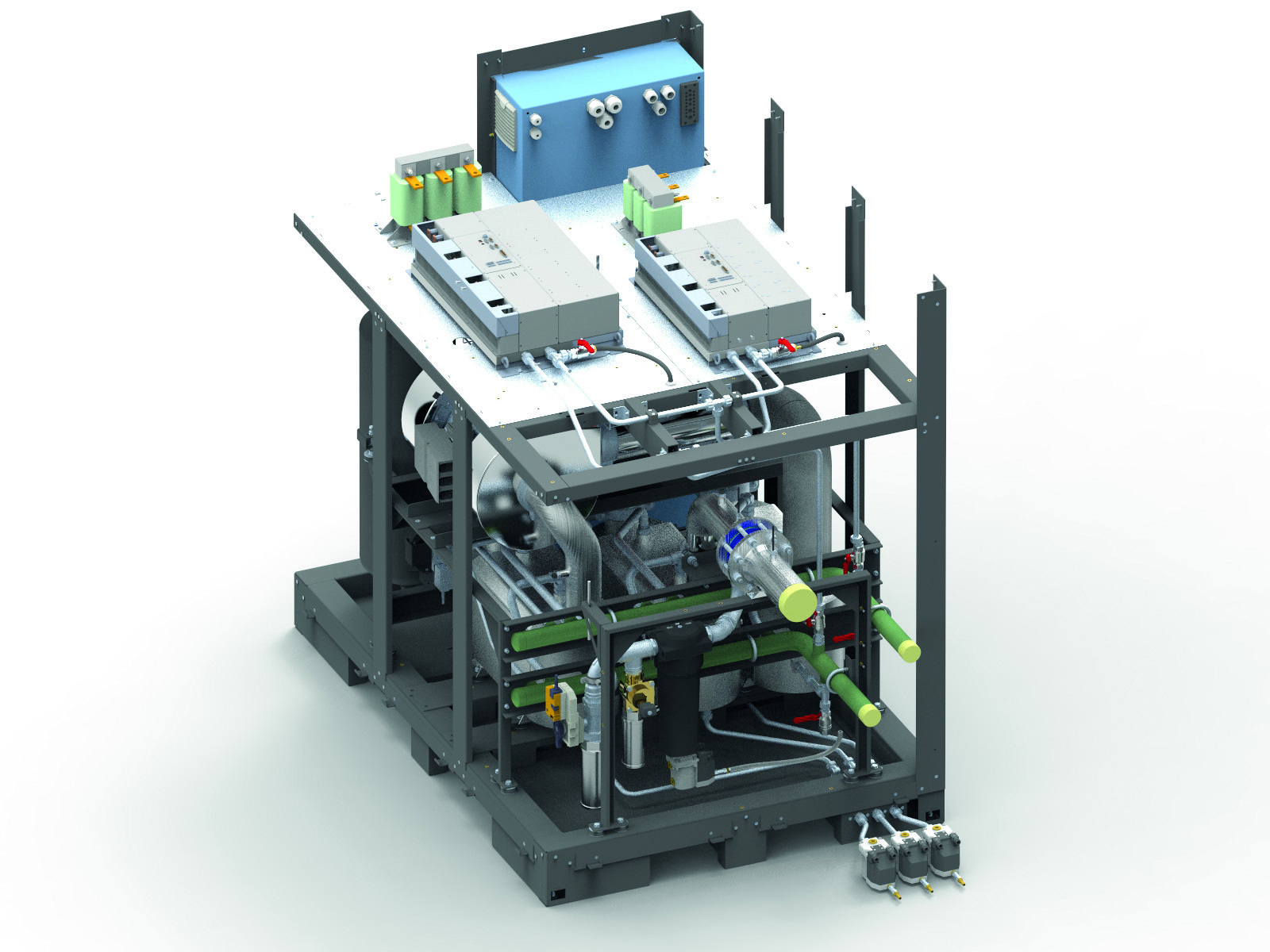

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

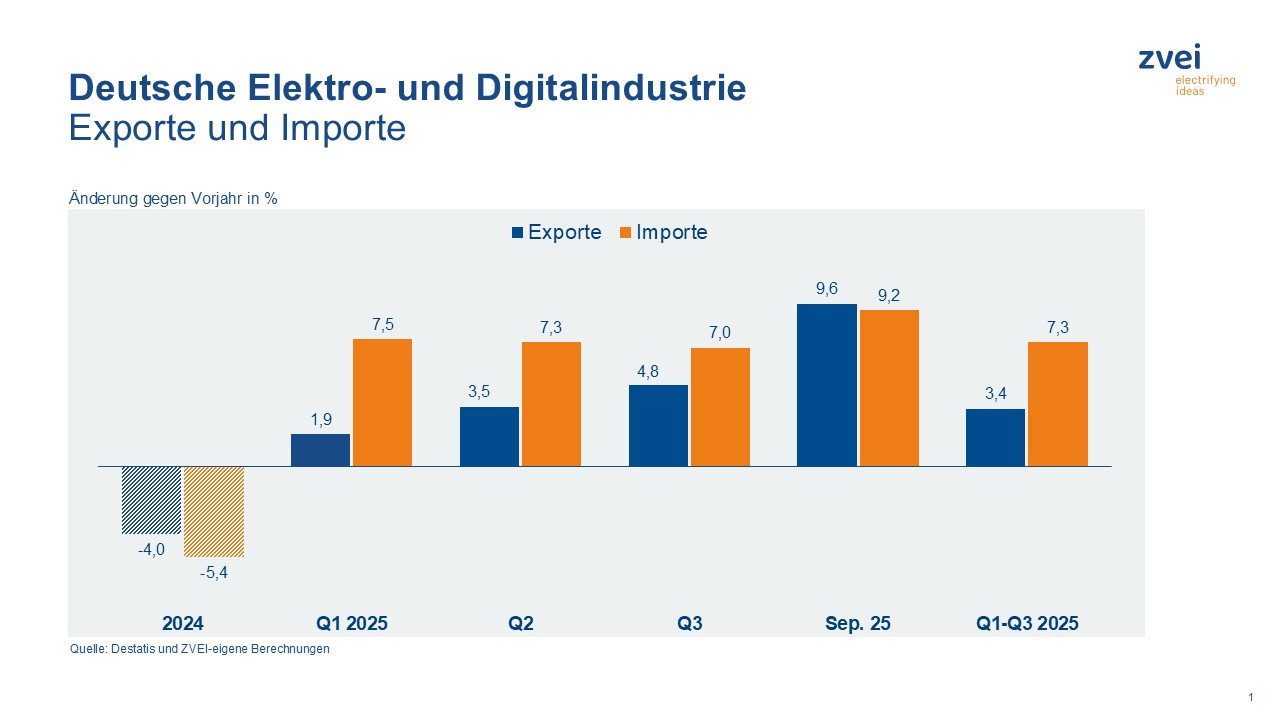

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

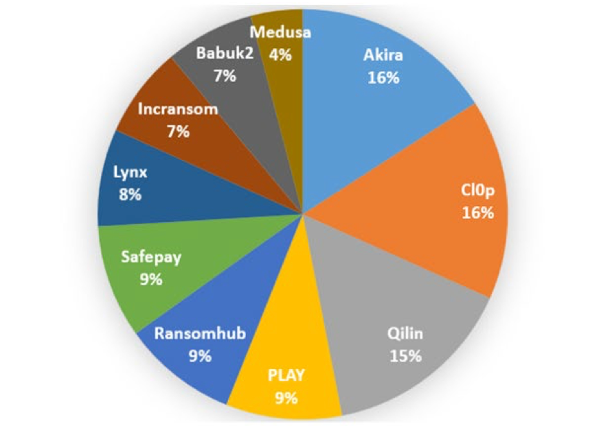

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

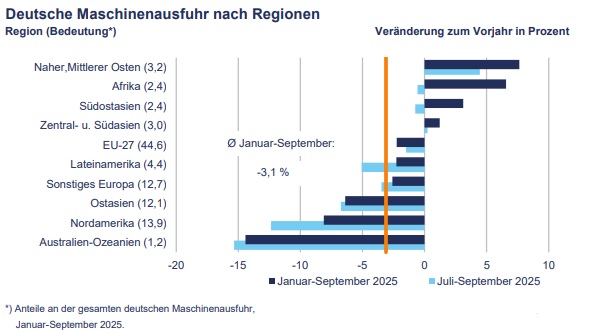

Indien und Brasilien bleiben Wachstumsstützen für den Maschinenbau

Die weltweite Geschäftslage der Maschinen- und Anlagenbaufirmen aus Deutschland und Europa zeigt weiterhin…

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

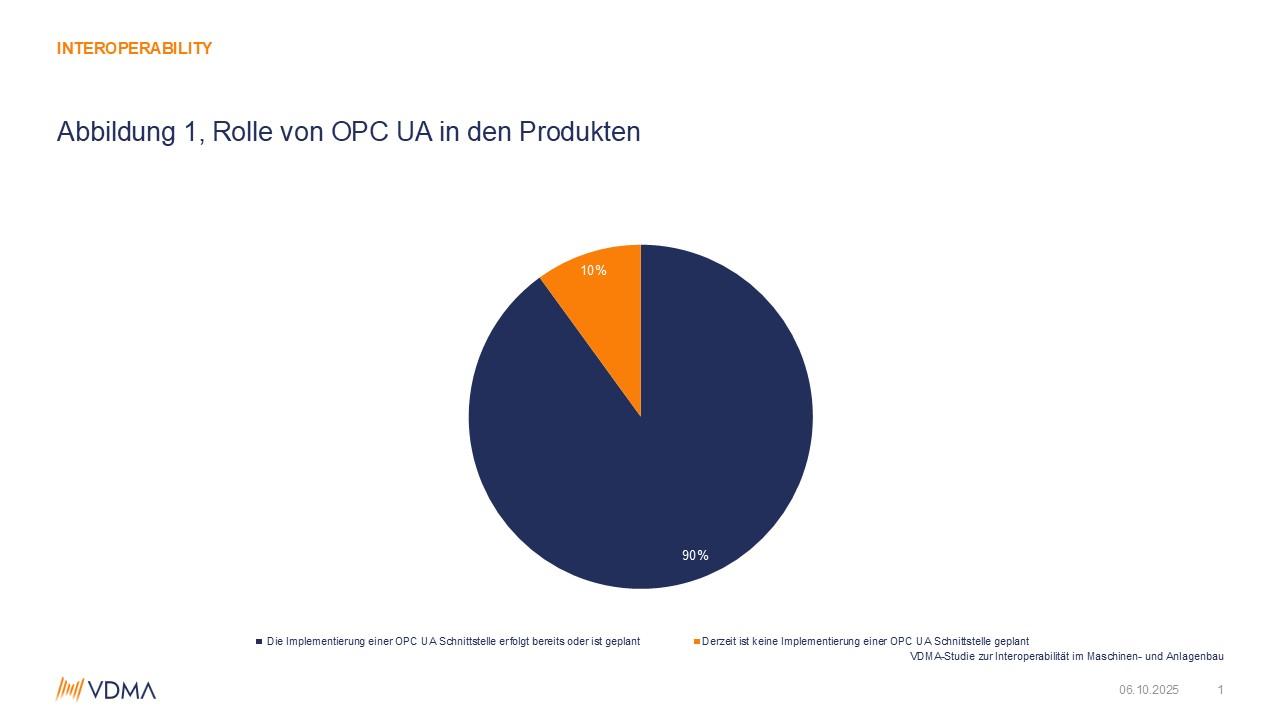

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

das könnte sie auch interessieren

-

Lapp stellt auf der SPS 2025 aus

Verbindungslösungen für industrielle Automatisierung von Morgen

-

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards