Die Koenig & Bauer AG setzt bereits seit vielen Jahren Teleservice-Lösungen ein. Hat sich der Teleservice bewährt? Birkenfeld: Unsere Kunden erwarten eine hohe Verfügbarkeit unserer Druckmaschinen sowie schnelle und sichere Fernwartungslösungen bei eventuellen Störungen. KBA bietet einen 24-Stunden-online-Service über Telefon und Datenverbindung an. Der Teleservice wird zur Inbetriebnahmeunterstützung, zum Störungsmanagement, für Softwarewartung und zur Fehlerdiagnose genutzt. Unser Geschäft ist ohne diese schnelle und direkte Verbindung zum Kunden heute überhaupt nicht mehr zu betreiben. Warum nutzen Sie heute Internet-Verbindungen für den Teleservice? Birkenfeld: Früher wurden für den Teleservice ausschließlich Punkt-zu-Punkt-Verbindungen mit analoger Modemtechnik eingesetzt mit zum Teil schlechter Verbindungsqualität und beschränkter Bandbreite z.B. in Übersee. Der Technologiewandel in der Verbindungstechnik ermöglicht nun den unkomplizierten Einsatz vorhandener Internetverbindungen. Zunehmend mehr Kunden setzen keine analogen Telefonleitungen mehr ein, weil sie digitale Anlagen betreiben und Voice over IP nutzen. Sowohl die technischen Möglichkeiten als auch die Bereitschaft zur Nutzung des Internets sind bei den Kunden heute gegeben. Wie sorgen Sie im öffentlichen Internet für eine ausreichende Sicherheit? Birkenfeld: Die mit den Teleservice-Verbindung über das Internet verbundenen höheren Anforderungen an die Sicherheit sind gut beherrschbar. Koenig & Bauer hat sich nach Prüfung verschiedener Verfahren und sogenannter Tunneltechnologien für die Verschlüsselung der Internetverbindungen über VPN-Technologie (Virtual Private Network) auf Basis des anerkannten IPsec-Standards entschieden und kann damit eine hohe Sicherheit gewährleisten. Fietz: Die Anforderungen vieler Maschinen- und Anlagenbauer sind ähnlich: Tausende Maschinen werden heute noch über unsichere Modemverbindungen gewartet. Die Maschinenbetreiber verlangen aber schon seit längerem, dass niemand von außen in ihr Firmennetz eindringen kann. Außerdem möchte man bei modernen Produktionsanlagen aus Kostengründen auf überflüssige TK-Anschlüsse und Verbindungsleitungen verzichten. Eine zeitgemäße Lösung muss also die vorhandene Netzwerkinfrastruktur nutzen und aktuelle Sicherheitsanforderungen erfüllen. Warum arbeitet Koenig & Bauer AG mit einem Security-Spezialisten für industrielle Anwendungen zusammen? Birkenfeld: Angesichts unseres Exportanteils von 86% ist der Teleservice eine unverzichtbare Notwendigkeit. Dabei müssen wir gegenüber unseren Kunden anerkannte Security-Standards gewährleisten und für den wirtschaftlichen Betrieb des Teleservice sorgen. Netzwerktechnik aus der Officewelt halten wir für den industriellen Einsatz generell für nicht geeignet. Sie unterliegt einer hohen Innovationsdynamik und erfüllt nicht die industriellen Anforderungen an Langlebigkeit, Robustheit, Spannungsversorgung usw. Fietz: Die Anforderungen an eine industrielle Vernetzung gehen weit über die Leistungsmerkmale von Office-IT-Netzwerken hinaus. Zusätzlich verfügen industrielle Anwender seltener über umfassendes IT- und Security-Know-how. Deshalb bietet Innominate hier eine speziell auf den industriellen Einsatz ausgerichtete umfassende Plug&Protect-Lösung an. Diese auf internationalen Sicherheitsstandards aufbauende Lösung bietet unseren Kunden eine einfach zu implementierende und zukunftssichere Technologie für die Internet-Fernwartung. Welchen Nutzen ziehen Sie in der Praxis aus der Zusammenarbeit? Birkenfeld: Mit Innominate haben wir einen Partner gefunden, der die besonderen Anforderungen industrieller Systeme und Netze kennt und uns mit den mGuard-Systemen eine industrietaugliche und sichere Fernwartung der Druckmaschinen über das Internet gewährleistet. Die hardwarebasierte Lösung ist grundsätzlich unabhängig von den angeschlossenen Anwendungsrechnern. Nach über einem Jahr Erfahrung und mittlerweile 78 installierten Systemen zeigen sich viele Vorteile. So sind wir z.B. in der Lage, eine große Anzahl weltweit verteilter Komponenten zu managen und unter Kontrolle zu halten. Mit dem IDM (Innominate Device Manager) setzen wir ein leistungsfähiges Werkzeug ein, mit dem wir von einer zentralen Stelle aus alle verschlüsselten Verbindungen managen und überwachen können. Wir sind dadurch auch in der Lage, Firmware-Updates für verbesserte Sicherheit oder Funktionalität per Knopfdruck weltweit auf alle angeschlossenen VPN-Router zu verteilen. Fietz: Von vielen Anwendern wird der Aufwand für die Inbetriebnahme, Konfiguration und Pflege der eingesetzten Netzwerkkomponenten unterschätzt. Das Problem wird häufig erst deutlich, wenn die Anzahl der unterstützten Maschinen steigt. Durch eine ausgefeilte Vorlagen- und Vererbungstechnik, eine intelligente Verwaltung virtueller Adress-Pools und eine integrierte Certificate Authority zur Erzeugung der VPN-Zertifikate haben wir mit dem IDM einen hohen Automatisierungsgrad bei der Konfiguration, Inbetriebnahme und Aktualisierung einzelner Geräte erzielt. Das ist ein wesentliches Alleinstellungsmerkmal unserer Lösung. Mit einem sogenannten Push- bzw. Pull-Mechanismus holen sich die dezentralen Komponenten selbstständig benötigte Informationen bzw. werden von der zentralen Managementkonsole damit versorgt. Nur so lassen sich die Sicherheitsanforderungen der Anlagenbetreiber umfassend erfüllen. Wie reagieren Ihre Kunden, die Betreiber der Maschinen? Birkenfeld: Unsere Kunden erwarten einen stets verfügbaren Service und eine sofortige Reaktion bei Störungen. Sie erwarten auch, dass unsere Technik state-of-the-art ist, also sicher und über schnelle Verbindungen angebunden wird. Die Nutzung des Internet als Datenübertragungsstrecke ist für unsere Kunden kein Problem, wenn das legitime Bedürfnis nach abgesicherten Verbindungen erfüllt ist. Was empfehlen Sie Unternehmen, die vor der Einführung von Internet-Teleservices stehen? Birkenfeld: Unternehmen sollten von Anfang an den langfristigen und zuverlässigen Einsatz im Auge behalten und sich an der Langlebigkeit ihrer Investitionsgüter orientieren. Die Fernwartungsverbindung muss zur Lebenszeit der Anlage betriebsbereit gehalten werden. Themen wie Ersatzteilversorgung, Wartbarkeit im Störungsfall, fällige Sicherheitsupdates etc. sind zu klären. Eine billige Netzwerktechnik mit normalen Office-Komponenten rechnet sich nicht, wenn z.B. häufig geänderte Firmware nicht mehr rückwärtskompatibel ist oder es nach kurzer Zeit bereits keine Austauschsysteme mehr gibt. Im Hintergrund ist ein erfahrener Partner wie Innominate wichtig, der die industriellen Anforderungen praxisgerecht umsetzt. Fietz: Wir empfehlen hier eine detaillierte Checkliste, die vorher klärt, welche unterschiedlichen Anwendungsfälle auf der Seite der Anlagenbetreiber abgedeckt werden sollen. Das Ziel sollte es sein, mindestens 90% der Anwendungsfälle mit einer Standardlösung zu erschlagen, sonst sind in jedem Einzelfall wieder aufwendige kundenspezifische Projekte notwendig. Die Bedeutung der Skalierbarkeit und Langlebigkeit einer solchen Lösung können wir an dieser Stelle nur noch einmal ausdrücklich unterstreichen.

Ist Teleservice via Internet sicher?

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass sie ihr Ziel auch unbeschadet erreichen. An einer Transportsicherung führt deshalb kein Weg vorbei. Mögliche…

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

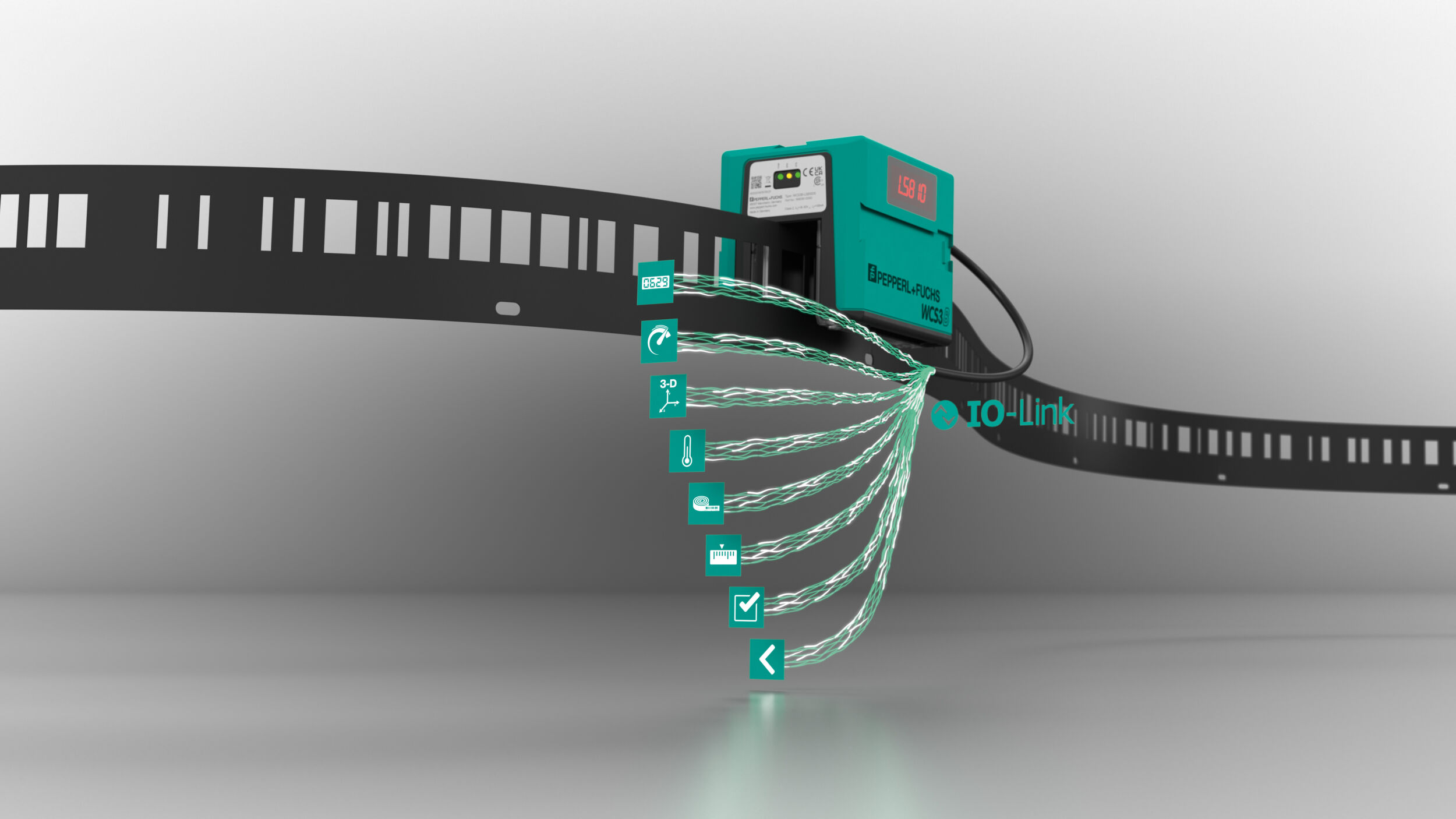

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

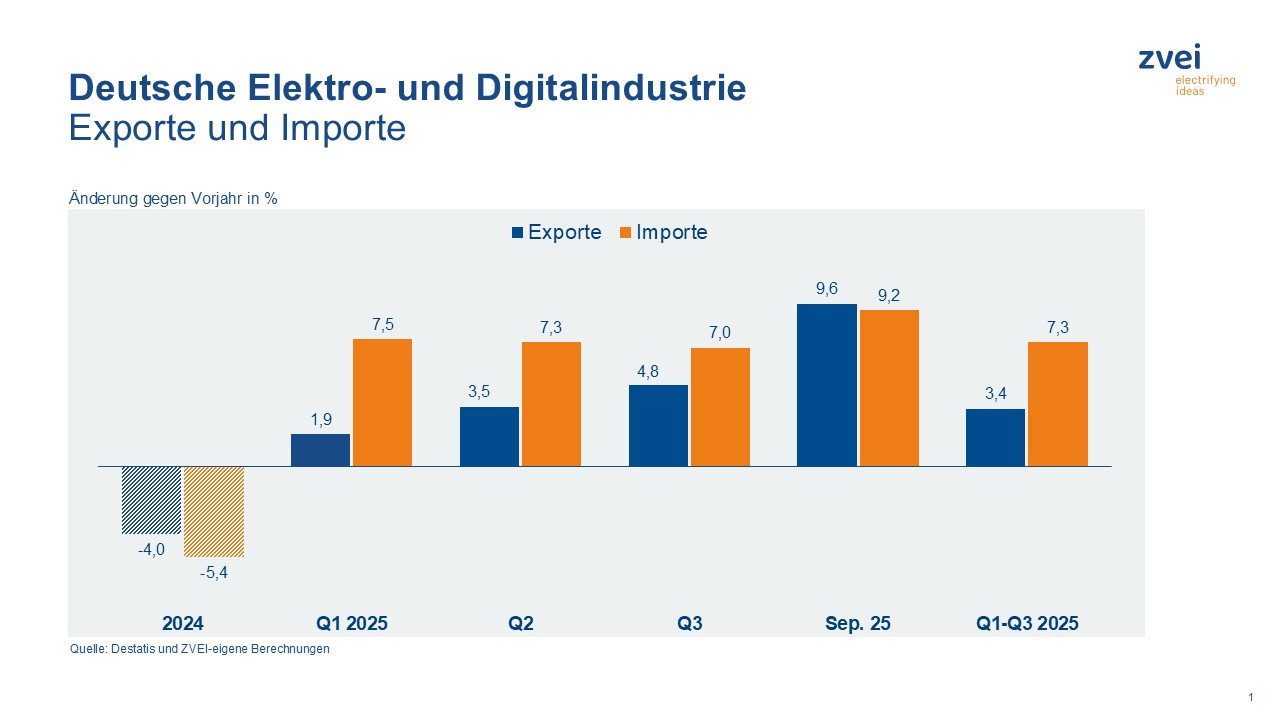

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

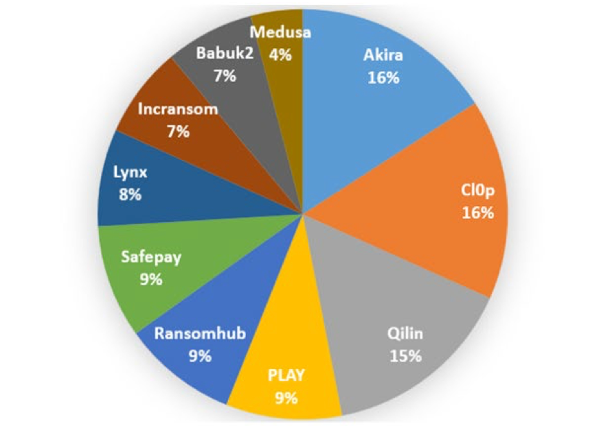

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

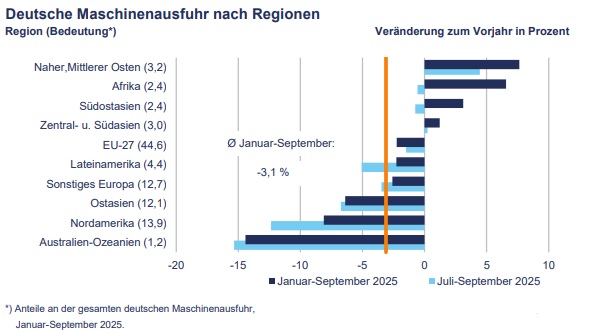

Indien und Brasilien bleiben Wachstumsstützen für den Maschinenbau

Die weltweite Geschäftslage der Maschinen- und Anlagenbaufirmen aus Deutschland und Europa zeigt weiterhin…

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

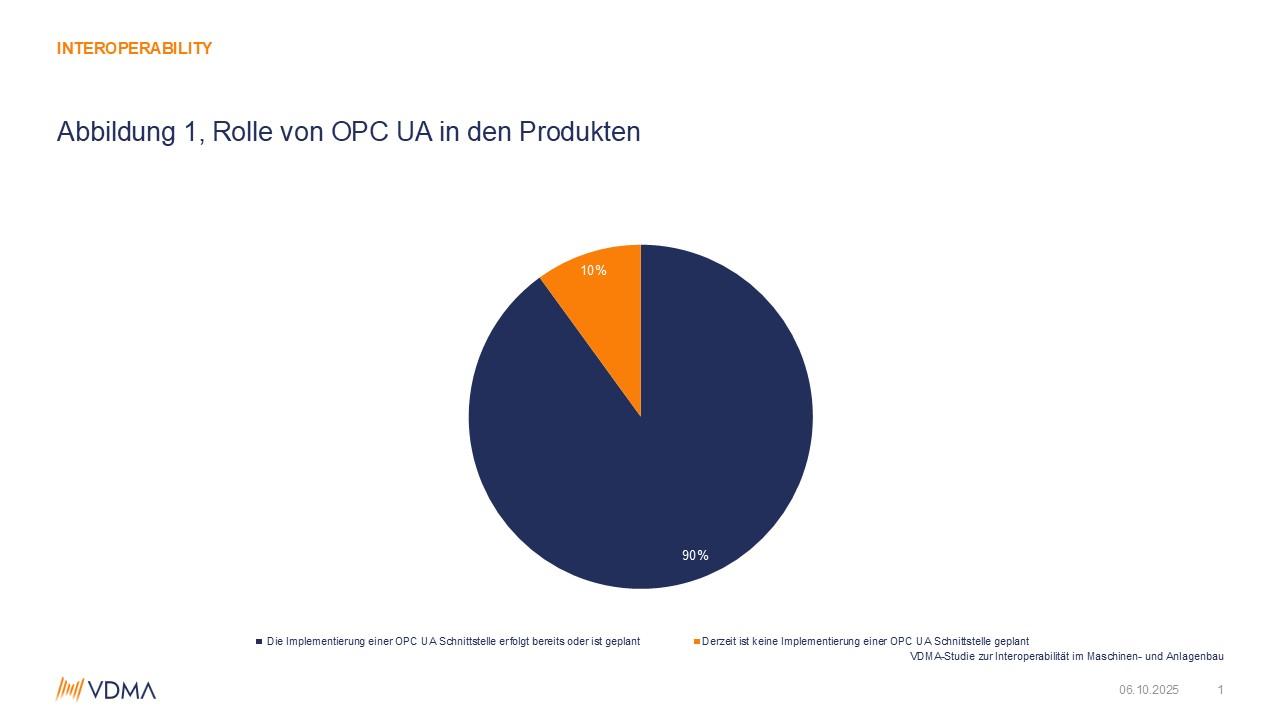

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

das könnte sie auch interessieren

-

Lapp stellt auf der SPS 2025 aus

Verbindungslösungen für industrielle Automatisierung von Morgen

-

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards