Technisch gesehen hat der HD-Barcode große Vorteile gegenüber anderen Arten von 2D-Codes, da er bis zu 703kByte an alphanumerischen und binären Daten beinhalten kann. Herkömmliche 2D-Codes sind normalerweise auf ca. 4kByte alphanumerische Daten beschränkt. Die Einschränkung auf alphanumerische Daten in z.B. QR-Codes oder Data-Matrix-Codes bedeutet, dass zusätzliche Informationen wie Mediendaten, Audiodateien oder andere größere Mengen an Zusatzinformationen nur über die Internetverbindung eines mobilen oder stationären Endgerätes (z.B. Smartphone) erreicht werden können. An abgelegenen Orten, in abgesicherten Netzwerken oder auf sicherheitsrelevanten Endgeräten ist jedoch eine Internetverbindung oft gar nicht möglich oder nicht erwünscht. Wenn jedoch alle relevanten Daten im Code enthalten sind, wird erst gar keine Internetverbindung benötigt. Am Beispiel eines Sicherheitsausweises bedeutet dies, dass mit aufgedrucktem HD-Barcode aufgrund der hohen Speicherkapazität eine große Menge an Zusatzinformationen auf dem Ausweis in gedruckter Form hinterlegt werden kann. Anstatt nur eine einfache ID in Form eines herkömmlichen Codes aufzubringen, ermöglicht ein mit einem HD-Barcode bedruckter Ausweis z.B. auch die Speicherung von Zusatzdaten wie die Sicherheitsstufe der Person, Zutrittsrechte, Identifizierungsdaten zur Person, Abteilung und Position, und zusätzlich ein Farbbild des Ausweis-Inhabers oder eine Stimmprobe in Form eines Audio-Files – alles in Form eines einzigen 2D-Codes. Wie funktioniert die HD-Barcode-Technologie? Ein HD-Barcode beinhaltet im Prinzip zwei Speicherbereiche: Einen Bereich für ASCII-Text sowie einen für binäre Daten. Die binäre Komponente unterstützt nativ JPEG-Dateien, alle anderen binären Dateiformate wie z.B. Audio- oder Videodateien, Dokumente oder Programme können in Form von Zip-Dateien gekapselt und in den Code direkt integriert werden. Da es sich um einen zweidimensionalen Code handelt, muss der Code zum Dekodieren mit einem optischen Lesegerät wie z.B. einer Kamera vollständig und in ausreichender Auflösung erfasst werden. Ersetzt man herkömmliche 1D-Barcodes durch einen HD-Barcode, müssen entsprechend auch kamerabasierte Scanner eingesetzt werden. Als Lesegeräte kommen handelsübliche Kameras, Flachbettscanner oder Smartphones in Frage. Wird ein HD-Barcode mit einem Smart-Phone gelesen, werden mit der aktuellen Lesesoftware automatisch die beinhalteten Text- und Bildinformationen am Display dargestellt. Um den Code im vollem Kapazitätsumfang nutzen zu können, wird ein Flachbett-Scanner oder eine hochauflösende Kamerastation zum Scannen des Codes benötigt. Wie sicher ist die HD-Barcode-Technologie? Die Daten eines HD-Barcode werden in einem proprietären Format verschlüsselt. Dies ermöglicht jedem Anwender der HD-Barcode-Technologie die Verwendung einer eigenen und geheimen Verschlüsselungsmethodik. Somit sind die verschlüsselten Codes eines Unternehmens A nicht mit den Lesegeräten eines Unternehmens B lesbar. Umgekehrt kann ein Unternehmen B keine Codes im Format eines Unternehmens A erzeugen. Zusätzlich wird die Software zur Erzeugung von HD-Barcodes immer separat zu den Lesegeräten gehandhabt, d.h. ein Gerät, das einen Code lesen kann, ist nicht in der Lage einen neuen Code zu erzeugen oder zu drucken. Dies erhöht die Sicherheit des Codes, da dieser zwar kopiert, die beinhalteten Daten aber nicht verändert werden können. Die Anwendungsmöglichkeiten für HD-Barcodes sind groß und setzen der Phantasie keine Grenzen. So könnten HD-Barcodes auch zur Speicherung von kleinen Software-Programmen oder Apps auf Plakaten in gedruckter Form verwendet werden, bzw. der Inhalt eines Zeitungsartikels in Form eines Audio-Files in der Zeitung mit abgedruckt werden. Aktuell wird die HD-Barcode-Technologie an Neukunden in Form eines Sets bestehend aus Drucker und Lizenz-Bundle für eine definierte Anzahl gedruckter Codes vertrieben. Die im gelieferten Encoder beinhaltete Verschlüsselungstechnologie ist dabei für jeden Kunden oder Anwendung eindeutig und somit firmenproprietär. www.senswork.com

HD-Barcode-Technologie ermöglicht Authentifizierung von Produkten und Personen

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

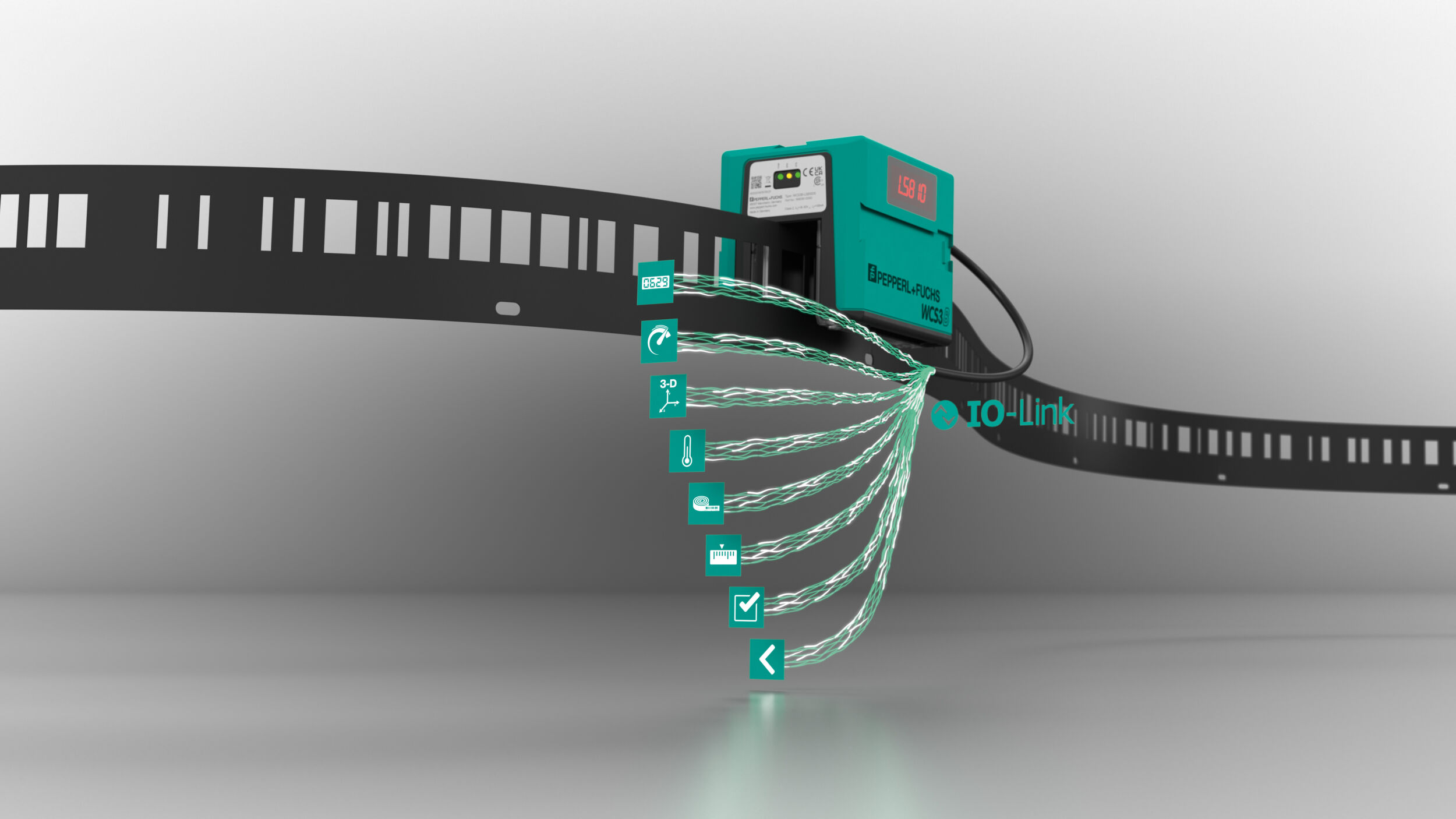

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

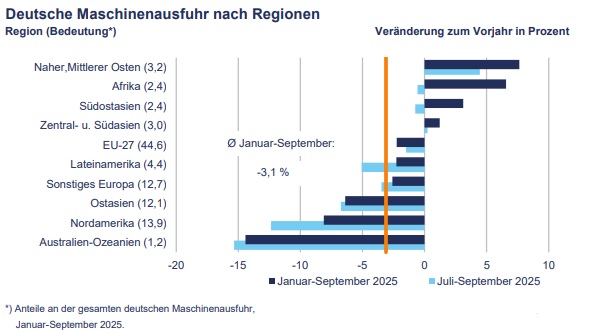

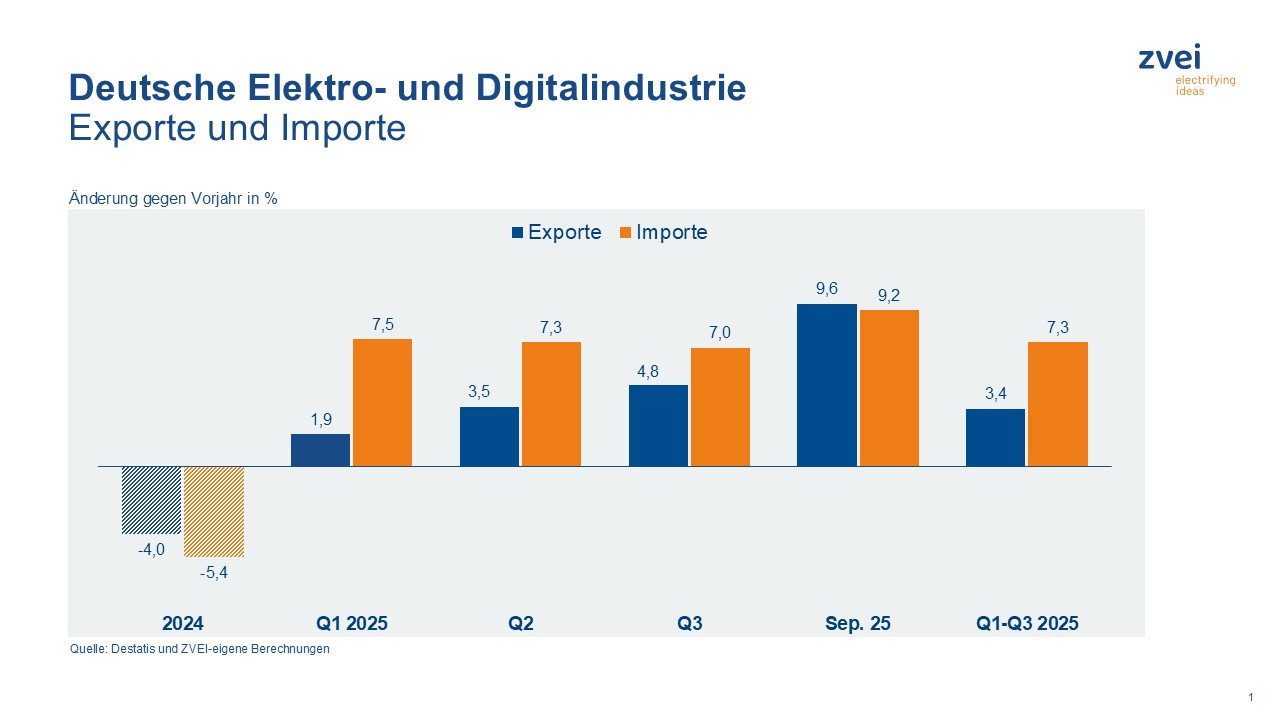

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

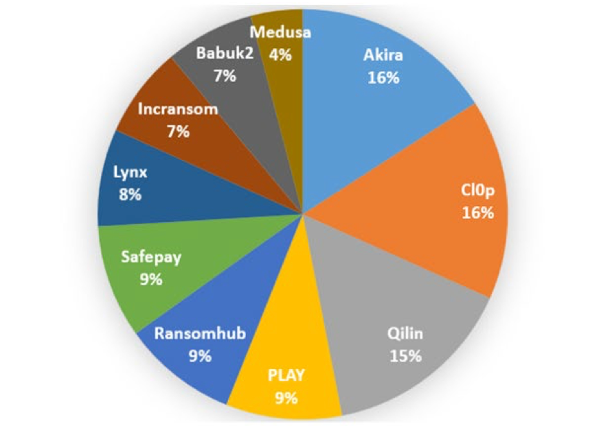

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

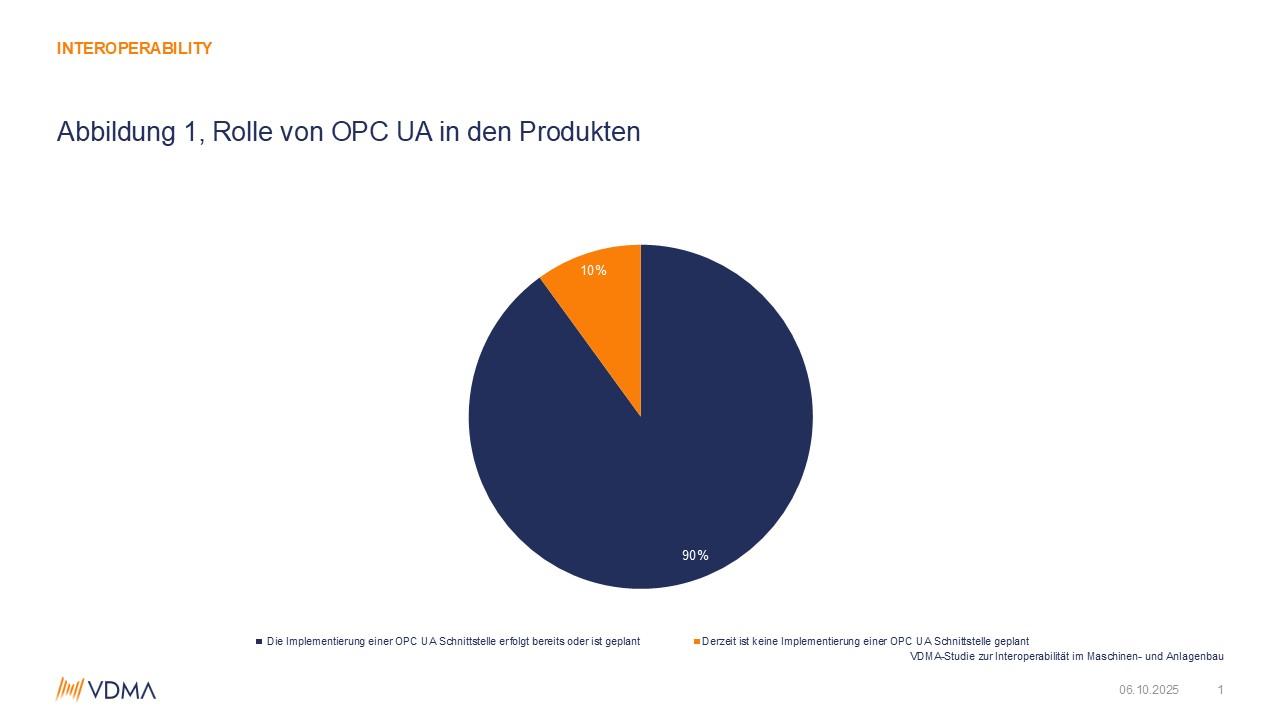

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

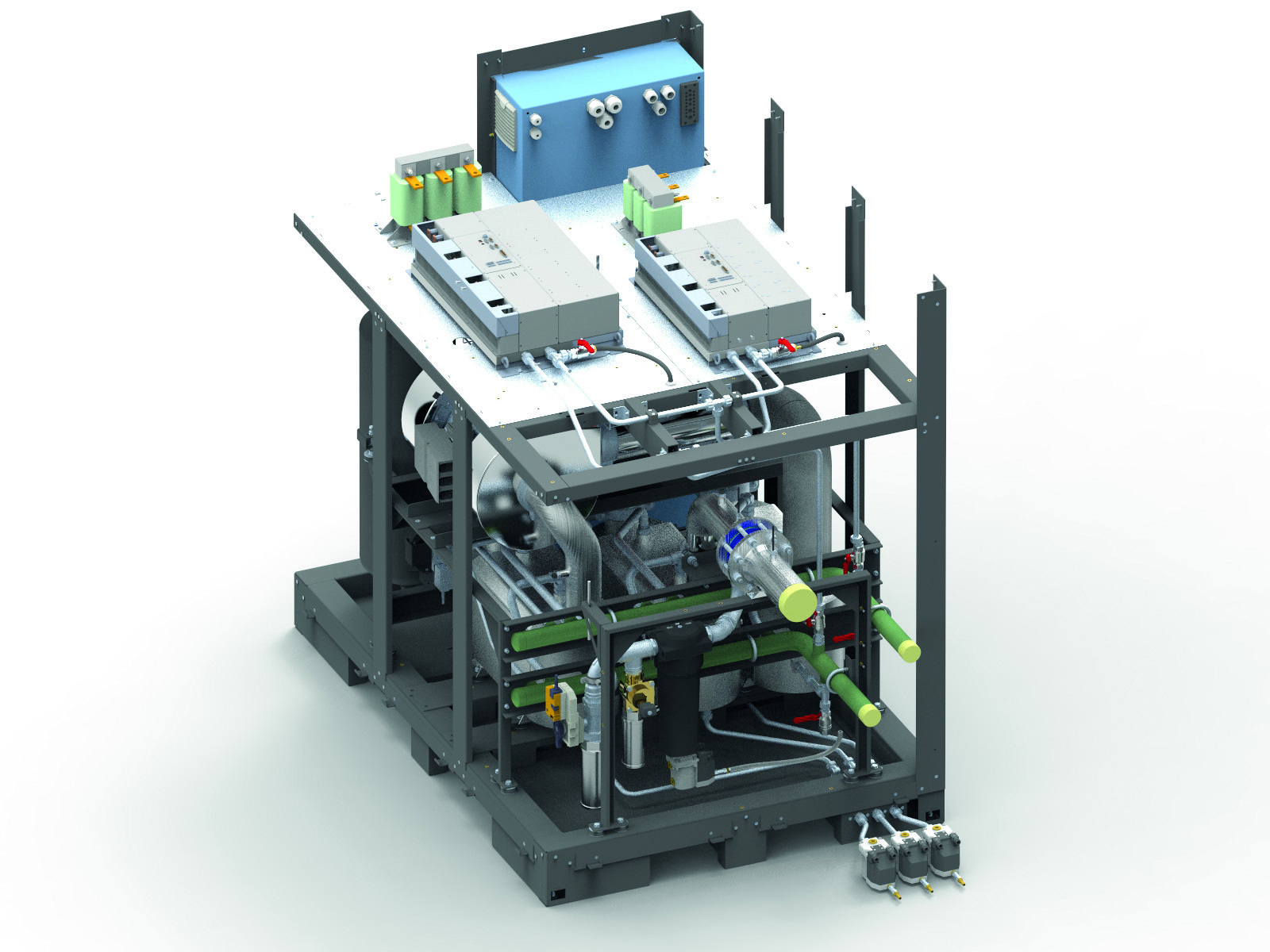

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste