Angriffe auf die IT-Infrastruktur in mittelständischen Unternehmen sind nicht selten. Die Bedrohungspotenziale sind bekannt: Viren, Spam, Trojaner und Datenverlust durch unbeabsichtigtes Löschen. Einige Unternehmen erlebten aber auch Denial-of-Service-Attacken. Diese zielen auf die Dienstunfähigkeit des Servers ab. Zugangsversuche durch unberechtigte, externe Nutzer oder Manipulationsversuche bei Informationen und Systemeinstellungen gehören ebenso zu den weniger geläufigen Sicherheitsrisiken für IT-Systeme. Lediglich 18% der von IDC Befragten gaben an, dass sie in dieser Hinsicht noch keinerlei Erfahrungen gemacht haben. Sicherheitsprobleme lauern im Verborgenen Diese Nachricht scheint erfreulich zu sein. Jedoch bleibt zu vermuten, dass die wenigsten dieser Unternehmen sich tatsächlich in der glücklichen Lage befinden, noch keine Probleme mit Angriffen auf die IT-Sicherheit vermelden zu können. \“Auch diese Unternehmen werden irgendwann mit den sich stetig verändernden Bedrohungspotenzialen konfrontiert und sollten für den Tag X entsprechend vorbereitet sein\“, rät Martin Haas, Consulting Director bei IDC in Frankfurt und Projektleiter der Studie. Der größte Teil der vermeintlich unbehelligten Unternehmen wird vermutlich unbemerkt mit dem Problem konfrontiert worden sein. \“Nichts ist gravierender als ein IT-System, das Bedrohungspotenzialen ausgesetzt ist, die unbemerkt real werden\“, stellt Haas fest. \“Insbesondere der Verlust von Daten oder das Ausspionieren von Kundendaten kann zu umfassenden betriebswirtschaftlichen Schäden führen.\“ Vor diesem Hintergrund ist der Aufbau einer ganzheitlichen Sicherheitsinfrastruktur dringend zu empfehlen. Eine solche Lösung basiert auf definierten Zielsetzungen, die idealerweise mit den strategischen Unternehmenszielen verknüpft werden. Hieraus ergeben sich die individuellen Sicherheitsanforderungen eines Unternehmens. Eine Kombination aus Hardware, Software, Dienstleistungen und Sicherheitsrichtlinien sorgt für die Umsetzung der Schutzmaßnahmen. Das Sicherheitsbewusstsein steigt Zahlreiche Unternehmen haben ihren Optimierungsbedarf in Bezug auf die Sicherheit ihrer IT-Infrastruktur erkannt und werden in den nächsten zwei bis drei Jahren das Problem in Angriff nehmen. Haas zeigt sich positiv überrascht, denn die Interviewpartner gaben an, definitiv entsprechende finanzielle Mittel bereitzustellen. Lediglich 7% der Befragten geben an, dass ihre Ausgaben für die Gewährleistung der IT-Sicherheit in den nächsten zwei bis drei Jahren sinken werden. Mit der Verbesserung des Sicherheitsniveaus ist auch eine zunehmende Komplexität der Gesamtlösung in den Unternehmen verbunden. \“Deshalb ist davon auszugehen, dass zumindest Teile der Sicherheitslösung in Form von Managed-Services in Anspruch genommen werden\“, so Haas. Die Unterstützung von Security-Experten wird auch dringend notwendig sein, denn der Zeitraum von zwei bis drei Jahren ist bei weitem keine beruhigende Aussicht. Falsche Zurückhaltung ist gefährlich

Betriebswirtschaftliche Schäden vermeiden: IT-Security im Mittelstand

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

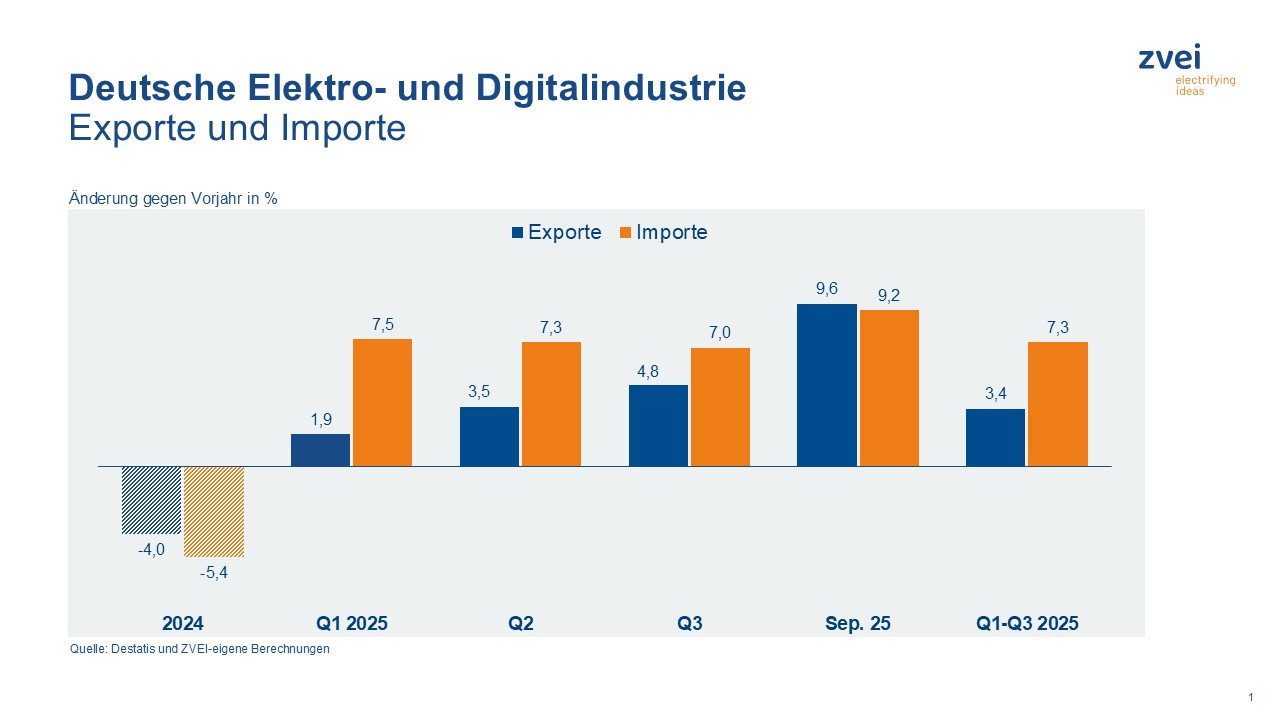

Elektroexporte im September: Bester Monat im Jahresverlauf

Die Exporte der deutschen Elektro- und Digitalindustrie sind im September um 9,6% gegenüber Vorjahr auf 22,2Mrd.€ gestiegen.

-

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

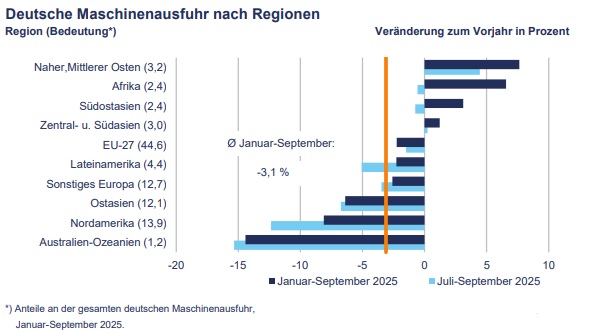

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

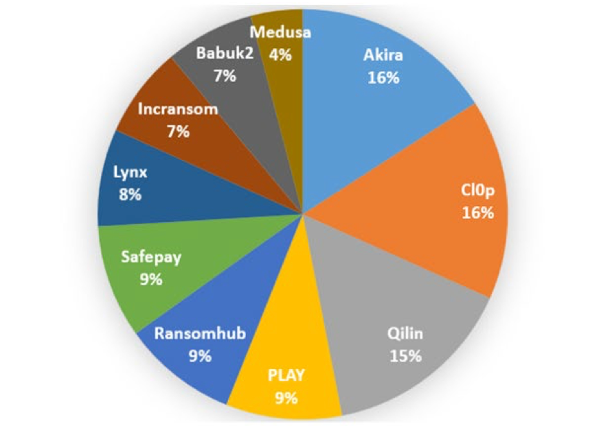

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

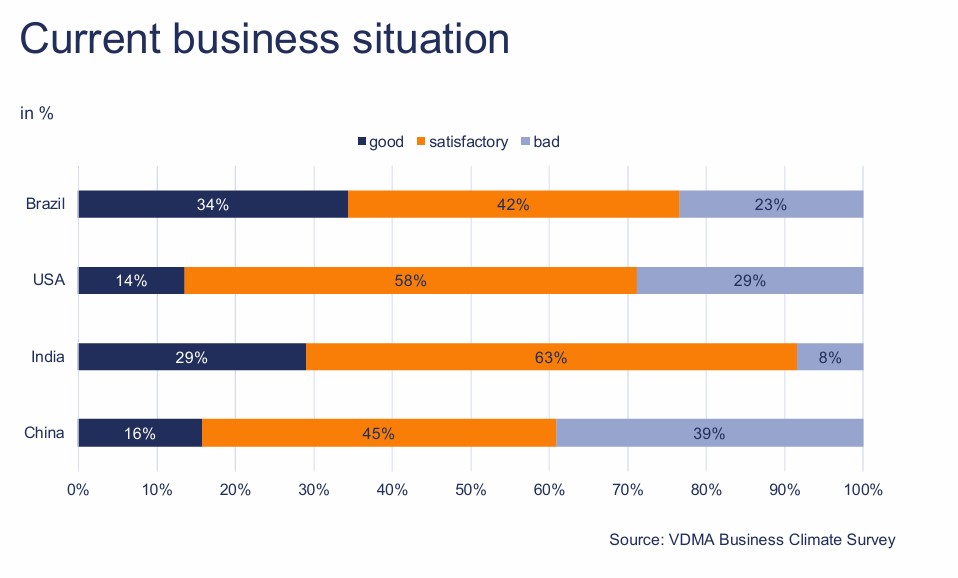

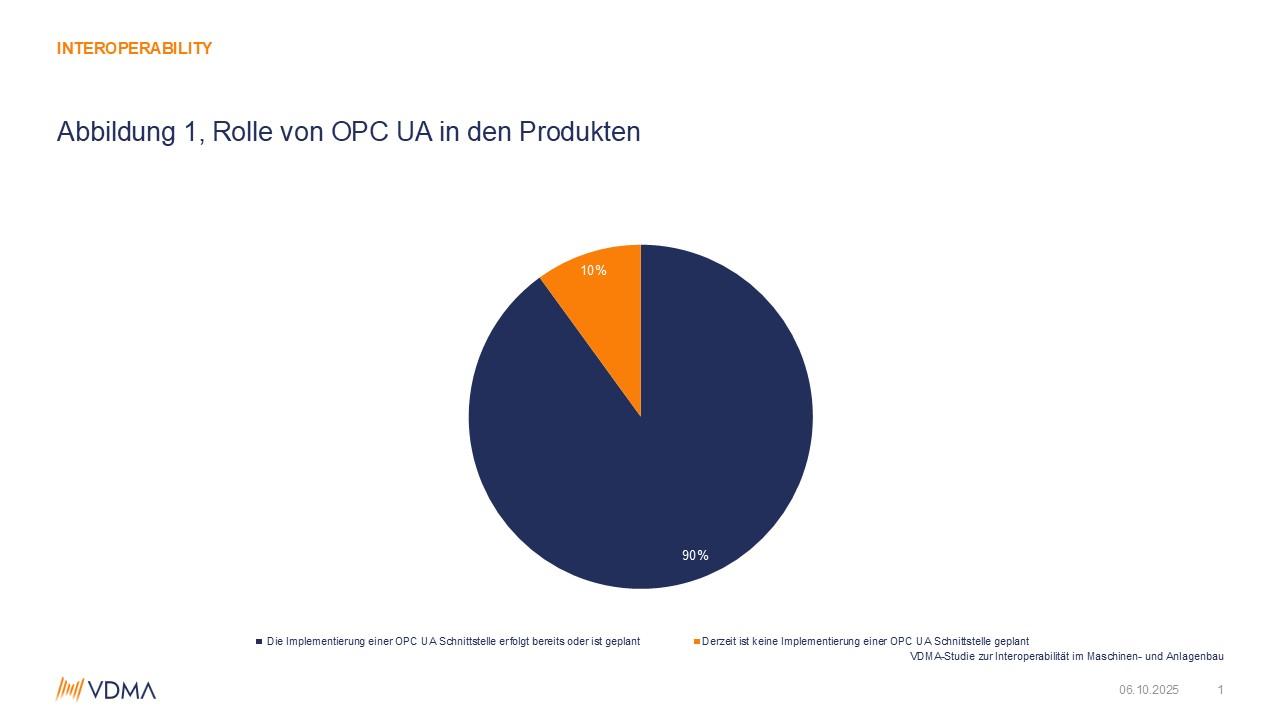

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

das könnte sie auch interessieren

-

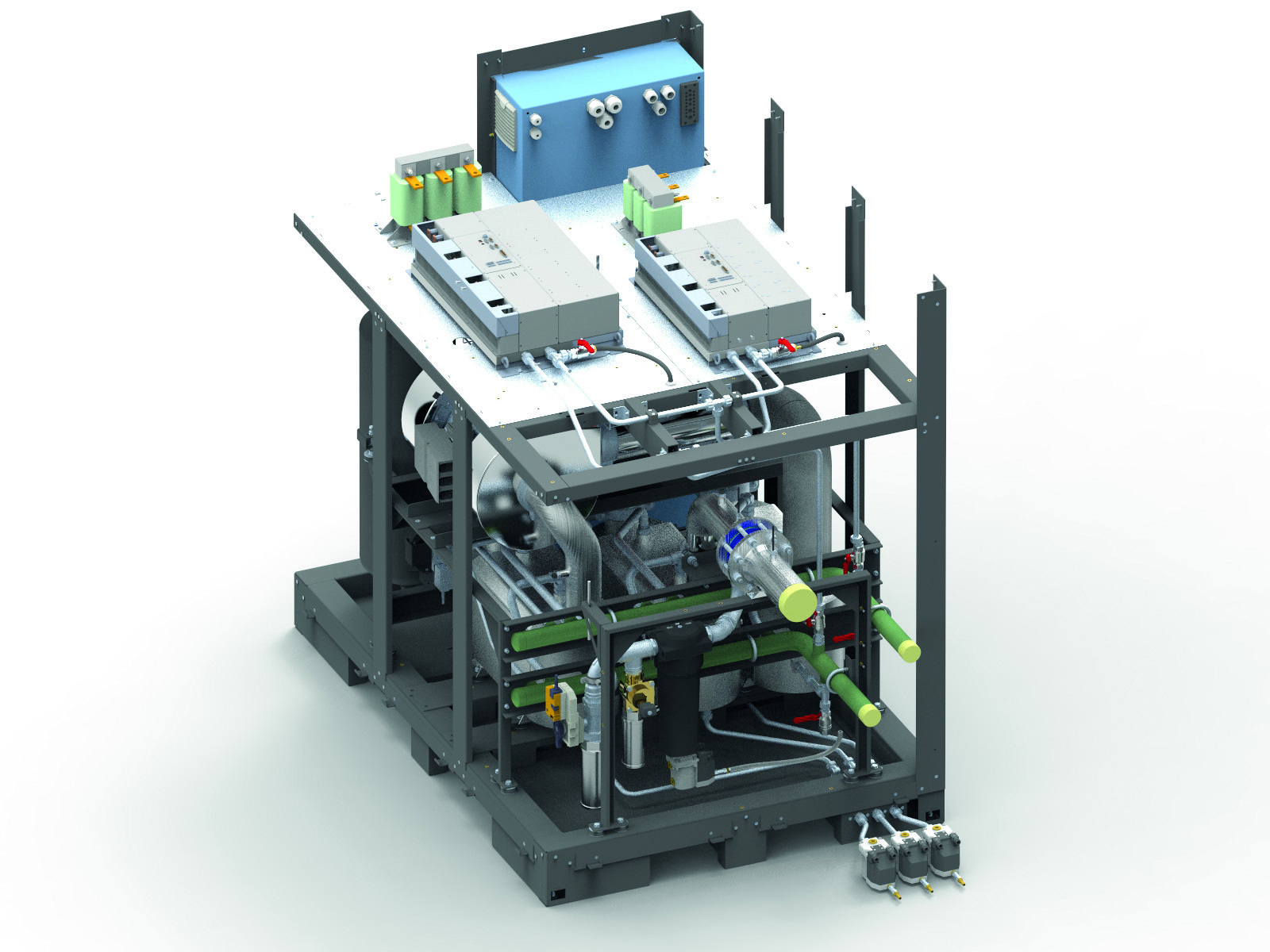

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards

-

Multilevel-Technologie vermeidet LC-Filter und senkt Energiekosten

Drei Level für weniger Verluste