Vernetzte industrielle Automatisierungskomponenten mit Microsoft Windows Betriebssystemen sind heute weit verbreitet und wie ihre Pendants in Büronetzen leider durch regelmäßig neu entdeckte Sicherheitslücken und eine Fülle von Schadsoftware gefährdet. Während dabei klassische Viren, die zu ihrer Verbreitung eine passende Wirtsapplikation benötigen, eine allgemein abnehmende und im industriellen Umfeld eher geringe Bedeutung haben, nimmt die Gefährdung durch Würmer und Trojaner, die aus eigener Kraft weitere Systeme befallen können, beständig zu. Ein aktuelles Beispiel ist der sich seit Oktober 2008 aggressiv verbreitende Win32/Conficker Wurm, der seit Frühjahr 2009 auch industrielle Anlagen befallen und zum Stillstand gezwungen hat. Er blockiert Dienste wie Windows Update, Windows-Sicherheitscenter, Windows Defender und das Windows Systemprotokoll, um seine eigene Entfernung möglichst zu verhindern, und kann sich durch Nachladen von Code aus dem Netz selbst verändern. Insbesondere die häufig zum Datenaustausch mit der Umgebung genutzten Windows Dateifreigaben auf Basis der Protokollfamilie CIFS/SMB (Common Internet File System / Server Message Blocks) sind ein gefürchtetes Einfallstor für Schadsoftware, welches auch der Conficker Wurm für seine Verbreitung nutzt. Regelmäßiges Einspielen von Sicherheits-Updates für das Betriebssystem – sofern überhaupt noch verfügbar und praktiziert – ist allein kein ausreichender Schutz gegen derlei Infektionen. Der als Defense-in-Depth-Strategie bekannte Einsatz von dezentralen Firewalls vor den zu schützenden Systemen kann das Risiko einer Infektion durch konsequente Beschränkung der überhaupt zulässigen Verbindungen im Netzwerk auf das notwendige Maß immerhin stark reduzieren. Verbindungen über tatsächlich genutzte Protokolle und deren Ports müssen aber natürlich auch durch diese Firewalls hindurch möglich bleiben und stellen damit ein Restrisiko für das Eindringen von Schadsoftware dar. Konventionelle Lösungen industriell nicht geeignet Eine lokale Installation von Antivirus-Software ist auf industriellen Komponenten meist ausgeschlossen. Zum einen bieten die in der Regel unter Kostendruck sparsam dimensionierten Hardware-Ressourcen dafür nicht genug Reserven an Speicher und CPU-Leistung. Zum anderen kann derlei Scan-Software ein recht ungewisses Echtzeitverhalten verursachen – für Office-Anwender vielleicht nur eine lästige Erfahrung, industriell jedoch nicht akzeptabel. Wer es dennoch versucht, sieht sich nicht selten konfrontiert mit eingefrorenen Bedienoberflächen und Systemen, die vor lauter Sicherheit ihre eigentliche Nutzfunktion verloren haben. Ein externes Scannen von Netzwerkverkehr auf Malware-Signaturen durch vorgeschaltete Network Security Appliances, wie es bislang etwa für Sicherheitsgeräte mit der Innominate mGuard Firmware angeboten wurde, bleibt aus technischen Gründen leider auf einige wenige dafür geeignete Protokolle (http, ftp, smtp, pop3) beschränkt. Ausgerechnet das so weit verbreitete Windows File Sharing Protokoll CIFS/SMB lässt sich infolge seiner blockweisen Datenübertragung auf diese Weise nicht filtern. Allen Scan-Methoden gemeinsam ist ferner der Bedarf nach entsprechenden Mustern bzw. Signaturen. Diese umfangreichen und schnell weiter wachsenden Signaturdatenbanken durch ständige Updates auf den Geräten aktuell zu halten ist schon für sich eine technisch-organisatorische Herausforderung und potentielle Quelle von Instabilitäten. Nicht oft, aber doch immer wieder kommt es mit den (neuen) Signaturen zu so genannten \’False Positives\‘, also Fehlalarmen zu vermeintlichen Schädlingen, die gar keine sind. Werden Kommunikation und Produktion aufgrund solcher Fehlalarme unnötig unterbrochen, wird die erhoffte Sicherheit schnell zum wirtschaftlichen Ärgernis. CIFS Integrity Monitoring Als innovative, industrietaugliche Lösung für die geschilderten Probleme hat Innominate das neuartige CIFS Integrity Monitoring entwickelt. Es besteht aus zwei Komponenten: dem CIFS Antivirus Scan Connector, mit dem Windows Netzwerkordner von einem externen Virenscanner analysiert werden können, und dem CIFS Integrity Checking Verfahren, welches Dateisysteme auf unerwartete Modifikationen oder Hinzufügungen von Programmen, DLLs oder anderem ausführbaren Code überwacht. Letzteres basiert allein auf der eigenständigen Berechnung und Überwachung von Hashcode-Signaturen für alle relevanten Dateien und kommt daher ohne externe Signaturdatenbanken und deren ständige Aktualisierung aus. Die Berechnungen selbst erfolgen ressourcenschonend auf einer vorgeschalteten mGuard Network Security Appliance. Die überwachten Windows Clients müssen lediglich die zu prüfenden Dateien bereitstellen und die dazu berechneten Signaturen speichern, was sie nur moderat belastet. Entdeckte Integritätsverletzungen lösen per E-Mail oder SNMP einen Alarm an den Administrator oder ein Netzwerkmanagementsystem aus. Über den Antivirus Scan Connector kann dann eine gezielte Überprüfung der beanstandeten Datei(en) mithilfe eines externen Antivirus-Scanners erfolgen, um die gemeldete Infektion genauer zu identifizieren und zu bereinigen oder als Fehlalarm zu erkennen. Netzwerkordner, die dem laufenden Datenaustausch dienen und sich daher ständig verändern, können über den Connector auch nach einem festen Zeitplan regelmäßig durch einen externen Scanner überprüft werden. Dabei werden dem Scanner nur Leserechte unter einer zusätzlichen Sammelkennung für alle angeschlossenen Netzlaufwerke eingeräumt. Die einzelnen tatsächlichen Kennungen mit Lese- und ggf. Schreibrechten für die jeweiligen Verzeichnisse werden nur dem Connector bekannt gemacht. Industrielle Network Security Appliances mit der mGuard CIFS Integrity Monitoring Technologie von Innominate lassen sich kostengünstig und punktgenau dezentral dort einsetzen, wo sie aus den hier diskutierten Gründen benötigt werden, und das nicht nur als Router. Im so genannten Stealth Mode lassen sich die Geräte auch völlig transparent in ein bestehendes Netzwerk nachrüsten. Mit ihrer integrierten Stateful Packet Inspection Firewall überwachen und filtern sie anhand eines konfigurierbaren Regelwerks außerdem den Netzwerkverkehr von und zu den geschützten Systemen, und dies dank bidirektionalem \’Wire Speed\‘ ohne zum Flaschenhals für ein 100MBit/s Ethernet-Netzwerk zu werden. Die Geräte können durch eine flexible, skriptbare Flash- und Rollout-Prozedur sehr effizient ausgerollt und sowohl einzeln über ein integriertes Web Interface als auch gemeinsam zentral über den Innominate Device Manager verwaltet werden. Fazit Das dargestellte CIFS Integrity Monitoring Verfahren kann zwar nicht den Echtzeitschutz eines lokal installierten Scanners bieten und Infektionen mit Schadsoftware aktiv verhindern, leistet aber unter den gegebenen Umständen das Bestmögliche. Es lässt Infektionen nicht lange unentdeckt bleiben und riskiert nicht, kritische Kommunikation aufgrund von \’False Positive\‘-Fehlalarmen zu unterbrechen und die Produktion damit unnötig stillzulegen. Ferner findet es sogar Schäden von so genannten Zero Day Exploits, für die es noch gar keine Malware-Signaturen gibt. Es stellt damit eine industrietaugliche Alternative für den Schutz Windows-basierter Komponenten dar, auf denen konventionelle Antivirus-Lösungen nicht eingesetzt werden können.

Windows-basierte Automatisierungskomponenten – Integritätsüberwachung zum Schutz gegen Schadsoftware

-

Stahlketten sichern Performance von Umreifungsanlagen

Gut verpackt

Wer seine Produkte in die ganze Welt verschickt, muss sicher sein können, dass sie ihr Ziel auch unbeschadet erreichen. An einer Transportsicherung führt deshalb kein Weg vorbei. Mögliche…

-

Security

Cyber-Sicherheit wird zum integralen Bestandteil der Maschinenkonzepte

Ab 2027 wird Cyber-Sicherheit verpflichtend: Maschinenhersteller müssen umfassende Security-Maßnahmen wie Security-by-Design und Update-Strategien integrieren. Phoenix Contact unterstützt praxisnah.

-

Bis 250mm Zeichenhöhe

Die fehlerunanfällige, widerstandsfähige Konstruktion und die einfache Bedienung sind die großen Vorteile der industriellen Großanzeigen der Serie S302.

-

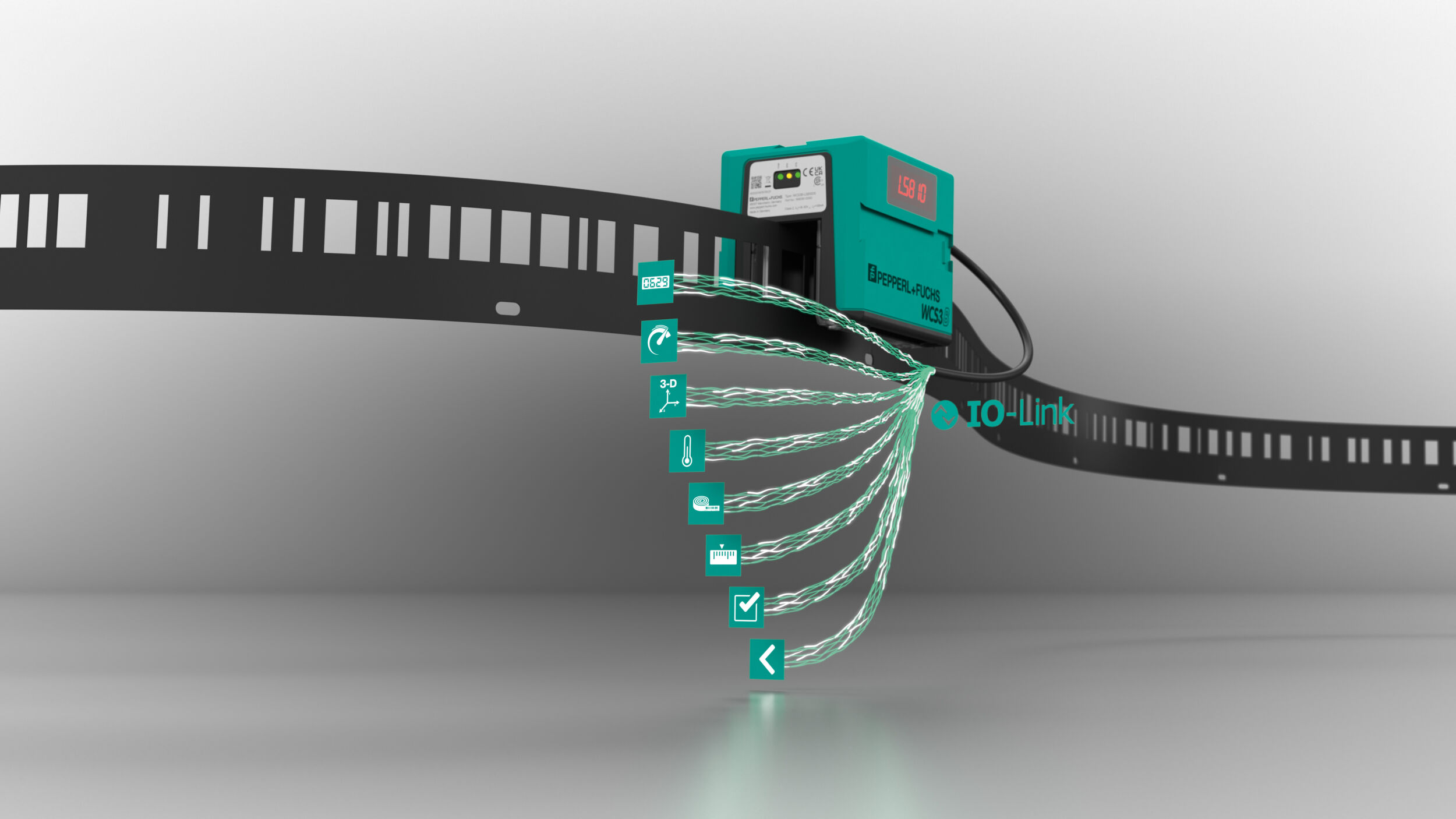

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

Wo automatisierte Laufkatzen und Hafenkräne tonnenschwere Lasten bewegen, benötigt die Steuerung absolute Positionsgeber für Positions- und Geschwindigkeitsdaten. Raue Umgebungsbedingungen dürfen die Zuverlässigkeit der Sensorik nicht beeinträchtigen. In solchen…

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung

Im November erhielt die Sicherheitssteuerung Flexi Compact von Sick vom Tüv Süd die Zertifizierung nach IEC62443-4-1/2.

-

Auftragsbestand im Verarbeitenden Gewerbe im September: +0,6% zum Vormonat

Der reale (preisbereinigte) Auftragsbestand im Verarbeitenden Gewerbe ist nach vorläufigen Ergebnissen des Statistischen…

-

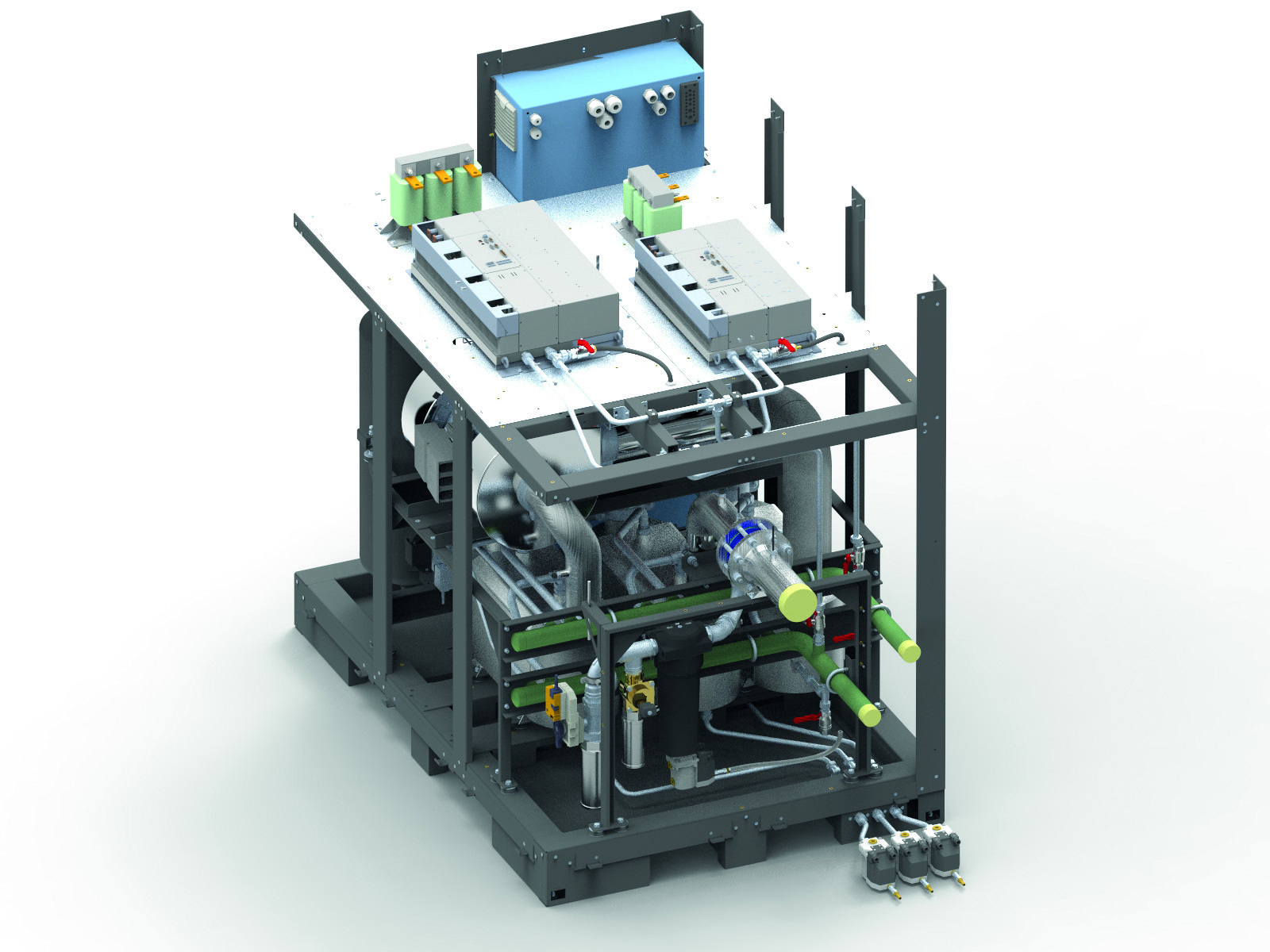

Komponenten für energieoptimierte Maschinenkonzepte

Effizient antreiben, intelligent bremsen

Der Auftritt von KEB Automation auf der SPS steht ganz im Zeichen der…

-

Sicher und vollständig kalibrieren: detaillierte Checkliste von DataTec

Checkliste für sichere und vollständige Messgeräte-Kalibrierung

Messgeräte entsprechen ab Werk nur für begrenzte Zeit ihren Spezifikationen – meist ein…

-

Kabelmanagement-Lösung

Kabeldurchführungsplatte für extreme Außenbedingungen

Mit der KEL-DPU-OD bringt Icotek eine Kabeldurchführungsplatte auf den Markt, die speziell für…

-

Weidmüller Stripax – jetzt auf der Conrad Sourcing Platform

Schnell, einfach und präzise abisolieren

Weidmüller bringt die neue Generation der Stripax-Abisolierzange auf den Markt.

-

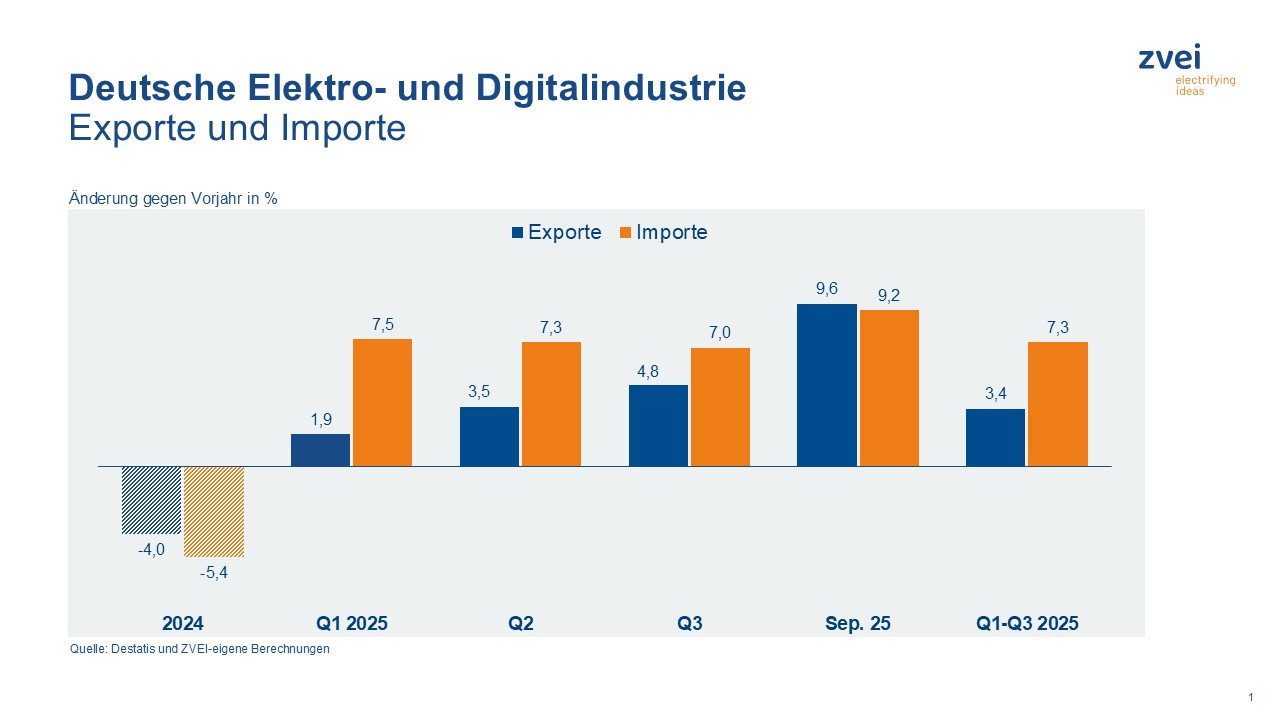

Märkte für elektronische Komponenten und Baugruppen wachsen zweistellig

Die globalen Märkte für elektronische Komponenten und Baugruppen verzeichnen ein starkes Wachstum.

-

Werkzeugmaschinenbestellungen haben Talsohle erreicht

Im dritten Quartal sank der Auftragseingang in der deutschen Werkzeugmaschinenindustrie um 5%.

-

Ginzinger und Limes Security

Whitepaper zeigt praxisnahen Weg zum Cyber Resilience Act

Ginzinger Electronic Systems und Limes Security haben ein gemeinsames Whitepaper zum Cyber Resilience…

-

Industrielle Bildverarbeitung

Neues Deep-Learning-Feature in Halcon 25.11

MVTec erweitert seine Machine-Vision-Software Halcon 25.11 um das neue Deep-Learning-Feature Continual Learning.

-

Panduit stellt besonders kurzen, geschirmten Keystone-RJ45-Jack vor

Keystone-Buchse: kompakt und kurz

Panduit erweitert sein Portfolio um kompakte Cat-6/Cat-6A-Keystone-Module, die sich einfach in Standard-Keystone-Aufnahmen vieler…

-

OPC UA für die Feldebene

Aktueller Status und Ausblick

OPC UA FX (Field eXchange) ist ein zentraler Bestandteil der Weiterentwicklung von OPC…

-

Inverse modulare Kabeldurchführungen mit geteiltem Rahmen

Flexible Kabeldurchführung

Mit KDSI-SR-G erweitert Conta-Clip sein modulares Kabeldurchführungssystem um einen zweigeteilten Rahmen, der die…

-

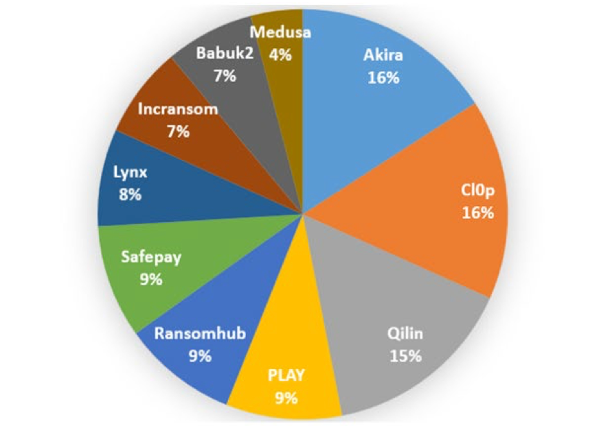

Sichere Fernwartung – leicht gemacht

Keine Chance für Cyber-Brechstangen

Online-Kriminelle haben die OT für sich entdeckt – das zeigen u.a. rasant steigende…

-

Neue Not-Halt-Baureihe

Robuste Not-Halt-Schalter mit M12-Anschluss

Mit Quartex Connect bringt Schlegel eine neue Not-Halt-Baureihe für 22,3mm-Bohrungen auf den Markt…

-

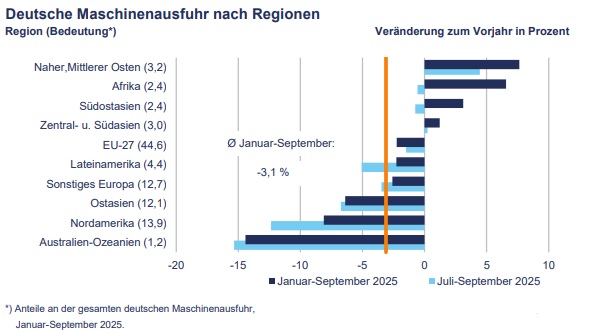

Indien und Brasilien bleiben Wachstumsstützen für den Maschinenbau

Die weltweite Geschäftslage der Maschinen- und Anlagenbaufirmen aus Deutschland und Europa zeigt weiterhin…

-

TKD Kabel erweitert Produktfinder zum Kundenportal

Schneller zum Kabel, das passt

TKD Kabel hat seinen Online-Produktfinder zu einem kundenorientierten Portal ausgebaut, das den Zugang…

-

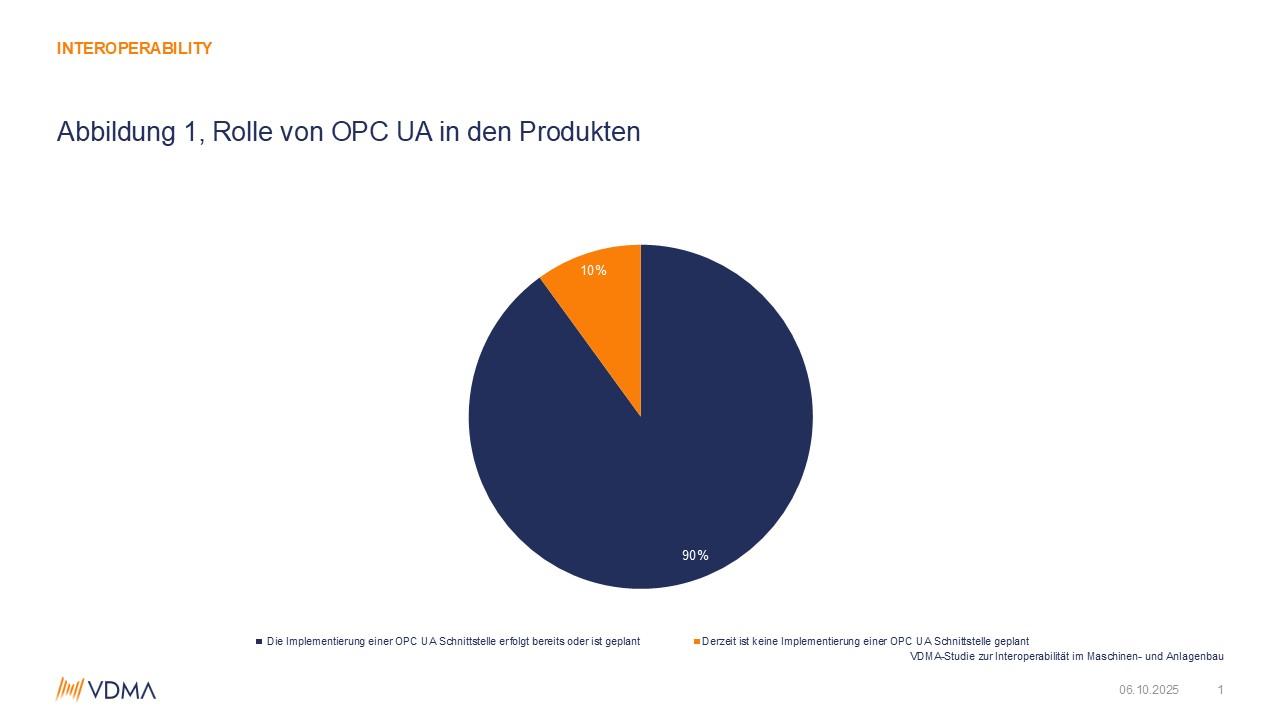

VDMA-Studie

Mehr als die Hälfte der Maschinen- und Anlagenbauer setzt auf OPC UA

Laut aktueller Interoperabilitätsstudie des VDMA sehen 84% der Unternehmen einen konkreten Bedarf an…

-

Energieverbrauch der Industrie um 1,9% gestiegen

Die deutsche Industrie hat im Jahr 2024 insgesamt 3.343 Petajoule Energie verbraucht.

-

Time Sensitive Networking

TSN-Layer-3-Switch für präzise Echtzeitkommunikation

Mit dem TSN-6325-8T4S4X präsentiert Spectra einen Managed Industrial Ethernet Switch, der für zeitkritische…

-

Für Motion-Control-Anwendungen

BiSS-Master-Chip mit SPI und RS-422-Transceiver

Mit iC-MBE stellt iC-Haus einen SPI-zu-BiSS-Master-Konverter vor, der die Integration der offenen BiSS-…

das könnte sie auch interessieren

-

Lapp stellt auf der SPS 2025 aus

Verbindungslösungen für industrielle Automatisierung von Morgen

-

Multivariable und energieeffiziente Steuerung

Multivariabel und energieeffizient

-

Sensoren, Ladekabel und Cybersicherheits-Zertifizierung

Zertifizierte, sichere Entwicklungsprozesse

-

OPC UA als Enabler für Data Spaces und KI

Semantische Standards