Sichere Automation

-

Daten sicher verschlüsseln

Die bekannten proaktiven Maßnahmen zum Schutz und der Überwachung der Netzwerke, um das Eindringen Dritter oder den unbefugten, internen Zugriff zu verhindern, reichen heute nicht mehr aus. Schließlich lautet eine…

-

Integrierte Sicherheitslösung

Mit der Einführung von Logix SIS steht von Rockwell eine integrierte Sicherheitslösung mit SIL 2- und SIL 3-Zertifizierung für verbesserte Prozess- und Hybridsicherheit zur Verfügung.

-

4D-Modell für sicherheitstechnische Komponenten

Schmersal präsentiert ein 4D-Modell seiner sicherheitstechnischen Komponenten vor: einen digitalen Zwilling der Sicherheitszuhaltung AZM40 und des Türgriffsystems DHS.

-

OT-native Cybersicherheit

Die effektive Plattformen für Visibility und Cybersicherheit in OT-Netzwerken Dragos von dem gleichnamigen Unternehmen, gibt es in einer neuen Version, welche Anwendern einen noch tieferen und umfassenderen Einblick in alle…

-

Neue Malware-Variante

FrostyGoop, eine neue Malware-Variante, die auf industrielle Kontrollsysteme (ICS) spezialisiert ist, birgt Gefahren für kritische Infrastrukturen weltweit. FrostyGoop wurde im April 2024 von den OT- Cybersicherheitsexperten Dragos identifiziert und ist…

-

Security-Retrofit

In vielen industriellen Maschinen laufen noch Industrie-PCs mit veralteter Technik. Da die Bedrohung für Produktionsumgebungen durch Cyberangriffe stark steigt, sollten die Unternehmen handeln. Die Hager Group hat die Cyberresilienz ihrer…

-

Angriffe vorhersehen und Cyberrisiken reduzieren

In den zunehmend vernetzten IT-, OT- und IoT-Umgebungen von heute gehen Cyberangriffe häufig von IT-Systemen aus und greifen dann mit potenziell verheerenden Folgen auf OT-Systeme über. Damit stehen Sicherheitsexperten immer…

-

Elektromechanische Zuhaltungen von Euchner

Unter der Überschrift „Bewährtes bleibt sicher“ berichtete Euchner in der Titelstory des SPS-MAGAZINs vor zehn Jahren (Ausgabe 9/2014) über elektromechanische Zuhaltungen sowie die normativen Anforderungen bei ihrem Einsatz. Damals wie…

-

Sicherheitslücken identifizieren und schließen

Tenable stellt mit Vulnerability Intelligence und Exposure Response zwei kontextbasierte Funktionen zur Priorisierung und Reaktion vor.

-

Ex-geschützte Positionsschalter

Der Steute-Geschäftsbereich Controltec präsentiert eine Erweiterung des Programms der Schaltgeräte mit DNV-Zulassung.

das könnte sie auch interessieren

-

-

-

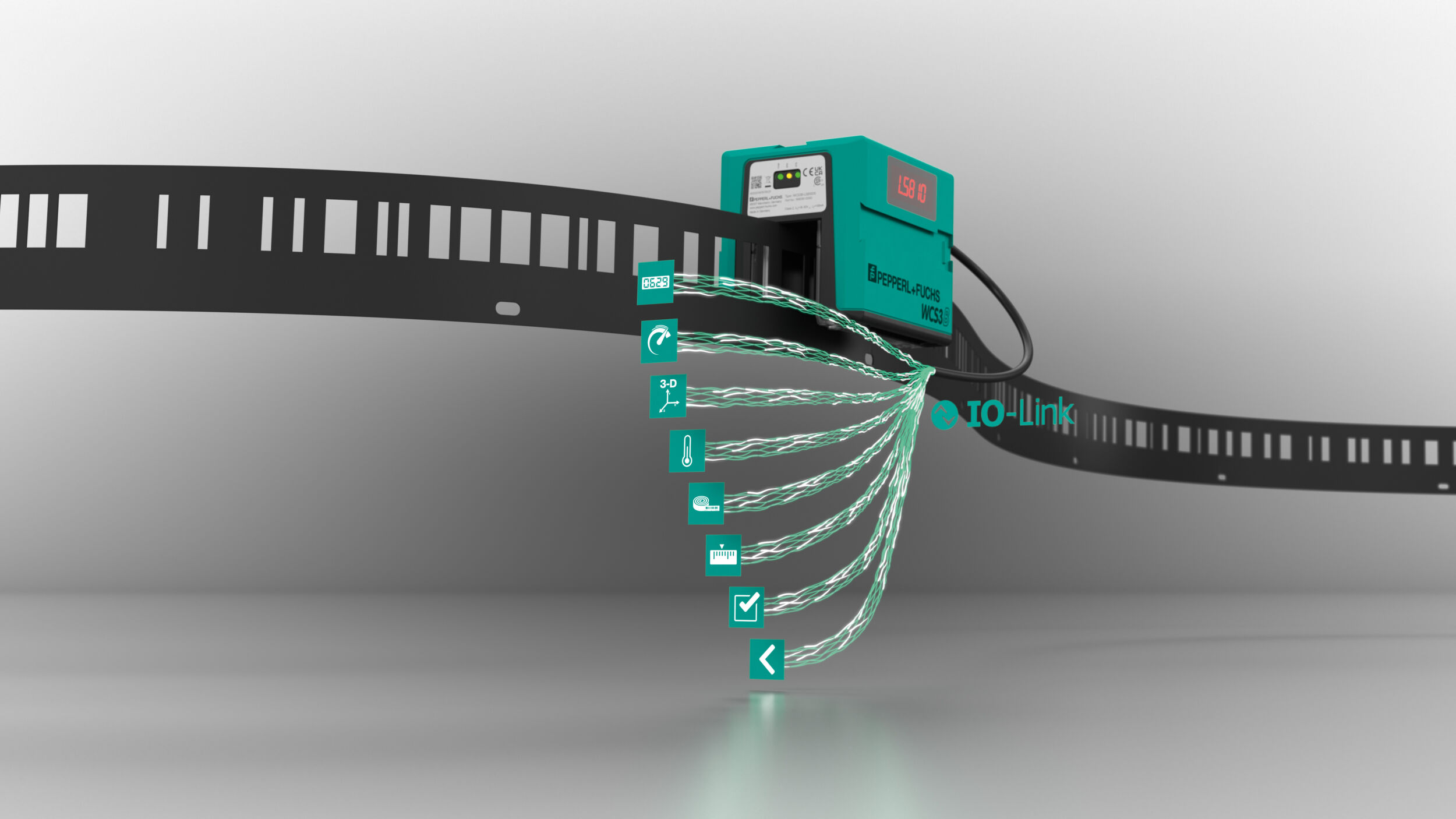

Sensor für robuste Absolutpositionierung

Präzision im Heavy-Duty-Modus: Weg-Codier-System mit IO-Link

-

Zertifizierung nach IEC62443-4-1/2

Sicherheitssteuerung